分类

专题

标签

排序

文件上传漏洞入门到大神-01

前言大家好!我是X.FTF-凌冰,很高兴又跟大家见面啦 !拒绝水文,从我做起 !!!!未经允许,禁止转载 ,违者必究!!!!本实验仅适用于学习和测试 ,严禁违法操作 ! ! !今天更新的是:文...

【强烈推荐】这款图形化安全应急响应工具,小白也能轻松上手!

前言事情的经过是这样的,每当我们做应急的时候,很多时候都是临时临急,应急响应很多人都是懂,但是不会,突然被拉过来命令啥的都是现查,效率很低,我们可以通过预填充命令的方式模块化,让兼职...

📡 WPA/WPA2 握手包捕获和破解(利用 GPU 加速破解)

—— 从监听抓包到 GPU 加速破解(Linux / macOS / Windows / WSL / Hashcat)最后更新:2026年1月26日📚 目录前置知识环境准备抓包阶段:捕获 WPA 四次握手3.1 Linux(推荐)3.2 macOS3.3 Wind...

渗透基础篇:信息收集相关姿势

现在的物联网水分文章太多,一篇文章搬了上百次。一些教程也是扎乱的很,让人不理解为什么这样做。一些优质文章,甚至都是好几年前的。为了打破这种环境,这个站点由此而生!!!!!每个人的思...

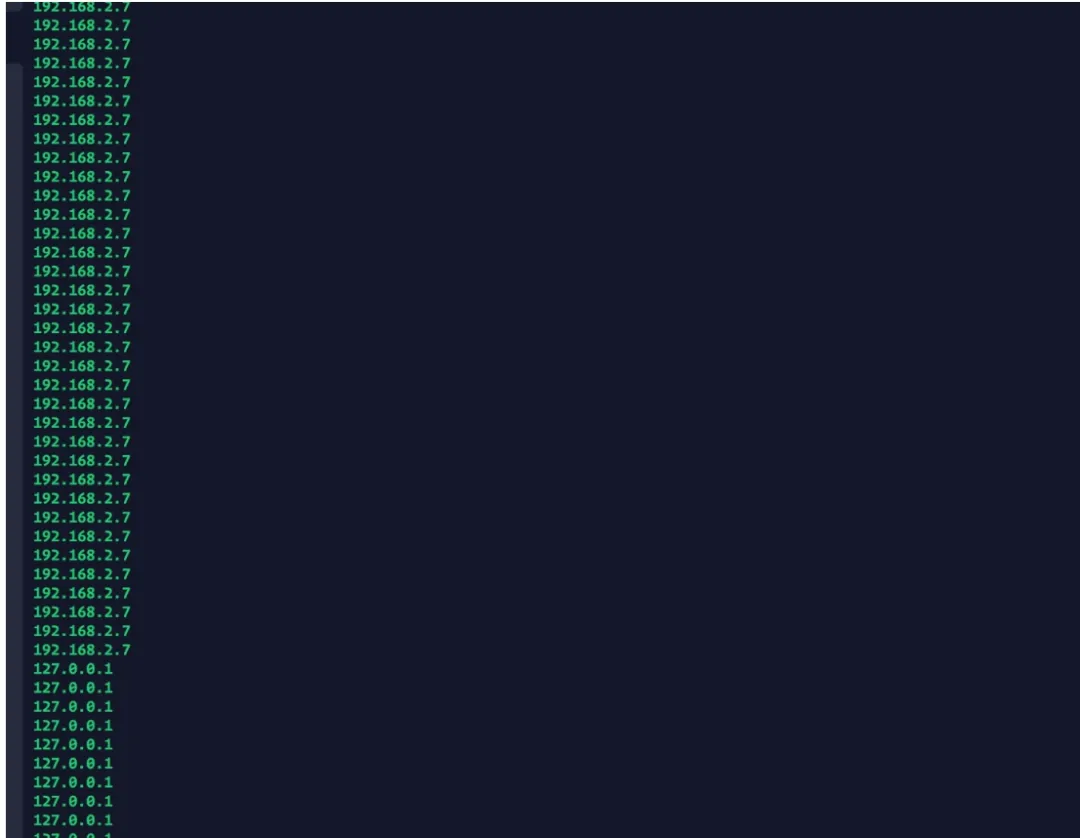

DDOS攻击内网(无公网ip)教程

对于ddos攻击内网的教程,网上来说还是相当的少的,那么今天我就准备出一期全程免费的教程,让各位对网络安全了解的更加详细前提需要跟对方用其他软件进行联系(游戏,QQ)都行电脑抓包软件一个...

蓝队能力自查 | 红队实战攻击利用技术汇总

前言为了帮助蓝队更好地进行能力自查和提升,塞讯验证对日常红队场景中的实战攻击利用技术进行了全面的总结和提炼。从不同的渗透阶段出发,梳理每个阶段可能使用的技术。我们将在后续文章中对红...

溯源日志以及应急分析服务经常用到的方式

概述日志,就像医生手中的病人症状描述。详实的日志记录是安全领域的关键,它们提供了系统健康的重要线索。就像医生需要病人的自述症状和化验数据一样,安全专家也需要日志来了解系统的状态和潜...

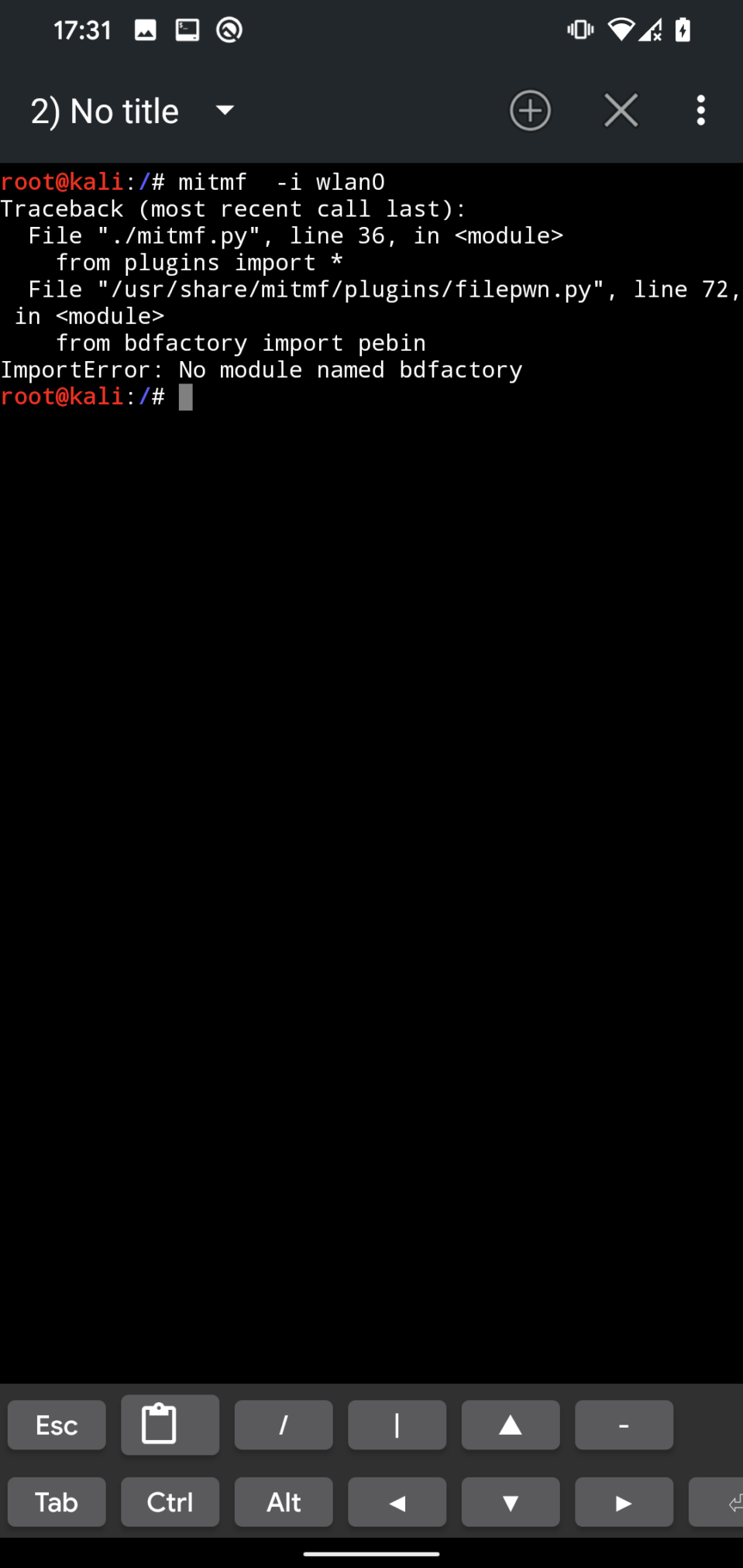

kali-nethunter-MITM 框架总体指南

前言中间人 (MITM) 攻击是一种网络攻击,攻击者拦截并可能修改两个设备之间的通信,以访问敏感数据并控制连接。通过使用开源 MITM 框架 (MITMf),攻击者可以通过自动化 MITM 攻击来轻松拦截...

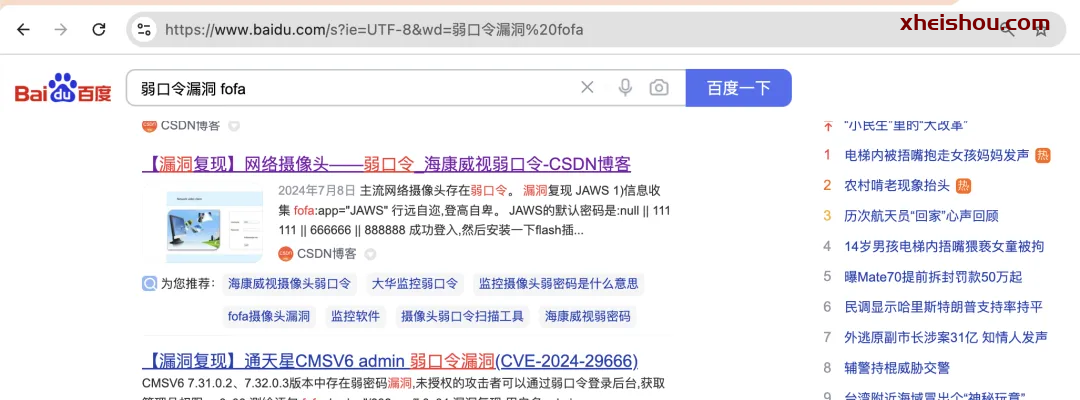

小白必看!轻松挖掘首个漏洞技巧大揭秘🔍

前言本篇讲的是毫无技术的小白如何挖掘第一个漏洞。使用到的工具1、浏览器:谷歌、火狐等等。2、电脑(windows、macos、linux等等)3、fofa、hunter、00信安、fofa查询工具开始在一个夜黑风高的...

AiWeb1靶机入侵教程

[]为所使用的工具,图片顺序正确,dirb和nmap和sqlmap比较简单就没图片了[nmap]只开放了80端口[dirb]然后目录爆破然后有一个pipinfo和输入框sql注入(不过这个里面什么都没有)[sqlmap]不过sqlmap -...

🔥护网行动新手必看!💻小白无安全设备如何参与大揭秘🔍

前言大学生第一次参加护网,去面试,面试官总是问你用过哪些安全设备?你总是支支吾吾的说过没用过,但是自己可以学,渴求通过背好面经来冲一次蓝队初级或者中级。这也确实没办法,作为学生,如...

告别手动检测!AI自主调用BurpSuite,漏洞检测迎来革命性变革

一、引言在网络安全领域,漏洞检测是一项至关重要且复杂的工作。随着Web应用规模的扩大和攻击手段的多样化,传统的人工检测方式已难以应对日益增长的安全需求。近年来,人工智能(AI)技术的快...

技术探索:基于Python的QQ语音通话数据包分析与地理位置关联

技术探索:基于Python的QQ语音通话数据包分析与地理位置关联引言在现代网络通信中,即时通讯软件(IM)已成为不可或缺的一部分,其中语音通话功能尤为普遍。然而,对于普通用户而言,这些功能背...