分类

专题

标签

排序

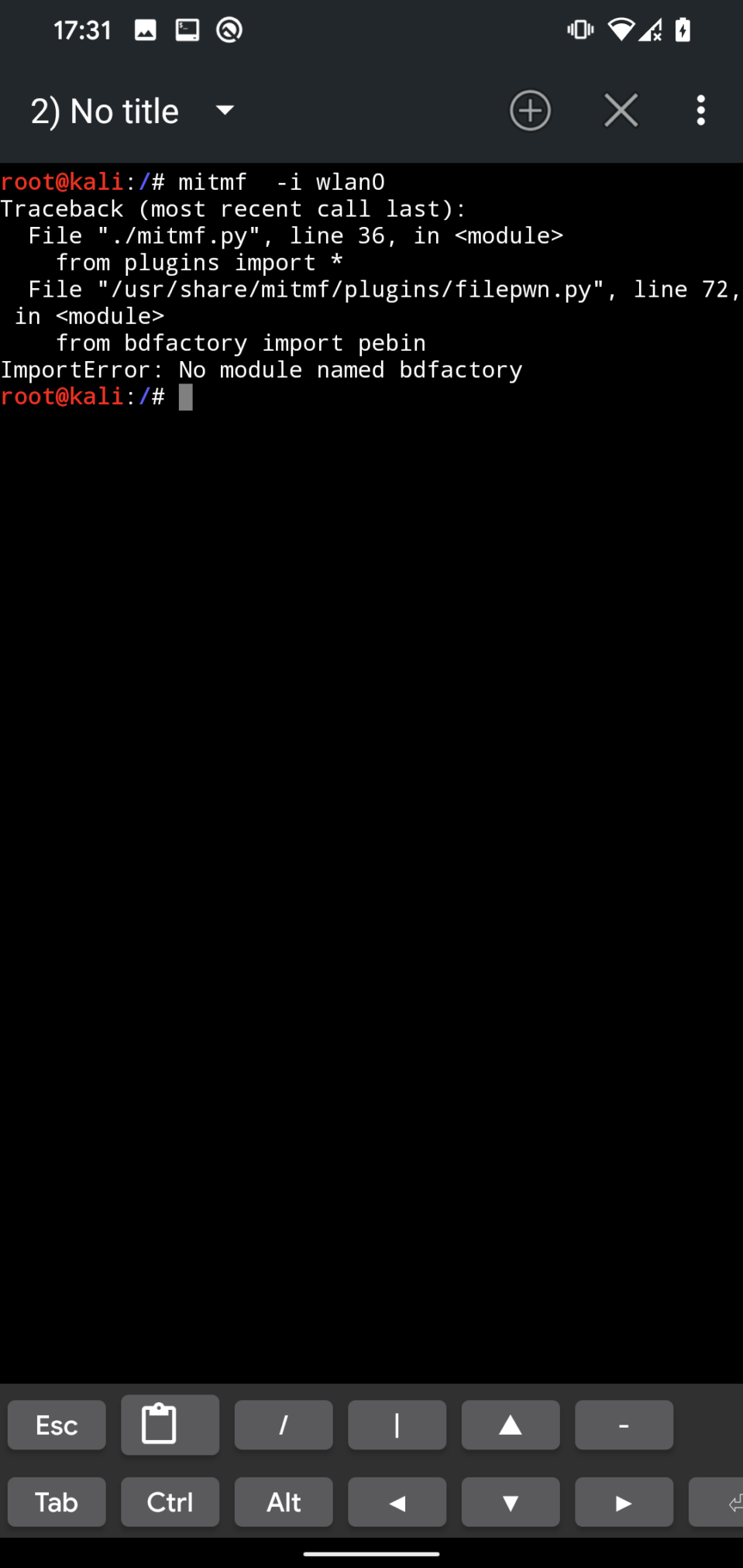

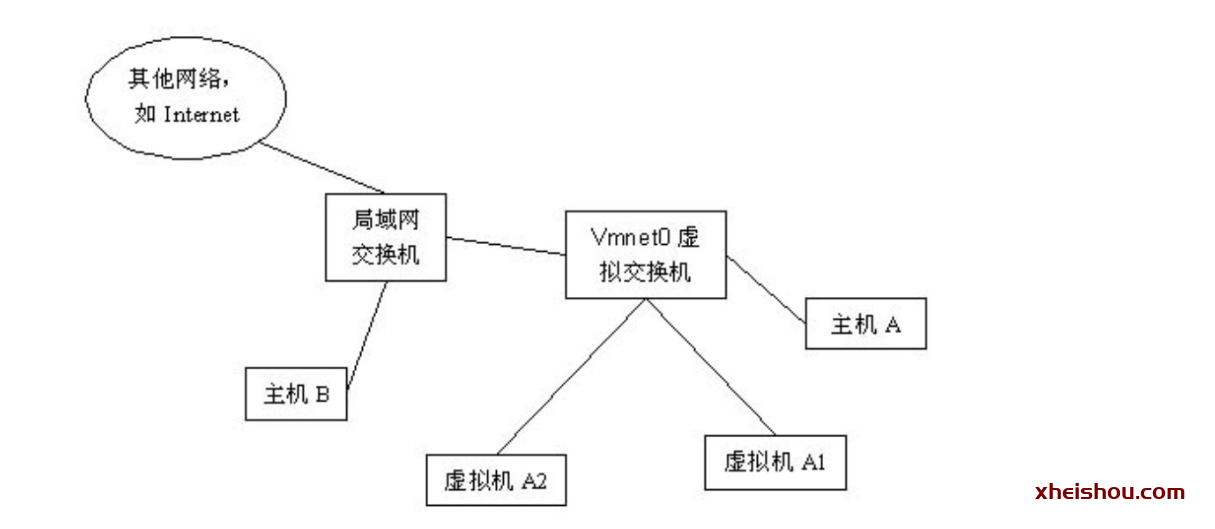

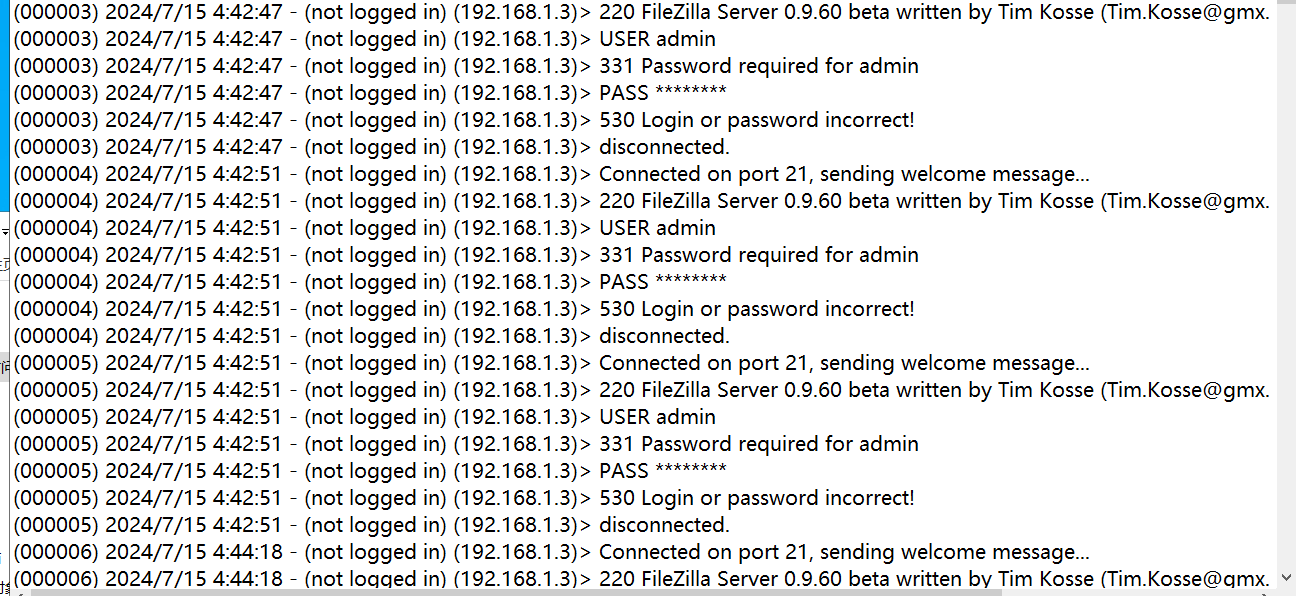

kali-nethunter-MITM 框架总体指南

前言中间人 (MITM) 攻击是一种网络攻击,攻击者拦截并可能修改两个设备之间的通信,以访问敏感数据并控制连接。通过使用开源 MITM 框架 (MITMf),攻击者可以通过自动化 MITM 攻击来轻松拦截...

网络安全、web安全、渗透测试之笔试总结(二)

本章主要涉及一下几个方面:对称加密非对称加密?什么是同源策略?cookie 存在哪里?可以打开吗xss 如何盗取 cookie?tcp、udp 的区别及 tcp 三次握手,syn 攻击?证书要考哪些?DVWA 是如何搭...

黑客攻防实战:揭秘网站攻击的真相与应对策略(二)防御篇-应急响应

推荐阅读要求1.找到挖矿程序删除2.找到守护程序删除3.找到定时任务并删除前景需要一个客户说,通过搜索引擎访问他们公司网站会自动跳转到一个博彩网站,但是直接输入域名访问他们公司网站,就不...

护网面试题总结+DD安全工程师笔试问题

1、JNI 函数在 java 中函数名为 com.didi.security.main,C 中的函数名是什么样的?com_didi_security_mianjava.com.didi.security.main2、Frida 和 Xposed 框架?3、SSRF 利用方式?4、宏病毒?...

当网络成为广场:匿名者(Anonymous)现象背后的公共议题张力

当网络成为广场:匿名者(Anonymous)现象背后的公共议题张力📌 重要法律与立场声明本文系对“Anonymous”(匿名者)作为全球性网络文化现象与社会运动符号的客观梳理与批判性反思,不构成任何...

文件上传漏洞入门到大神-01

前言大家好!我是X.FTF-凌冰,很高兴又跟大家见面啦 !拒绝水文,从我做起 !!!!未经允许,禁止转载 ,违者必究!!!!本实验仅适用于学习和测试 ,严禁违法操作 ! ! !今天更新的是:文...

实战!!!使用sqlmap进行sql注入

前言进入正题前!!!!!禁止破坏!!!!插播广告!!!(物色天命主角,有意者请联系作者,作者24小时工作)使用工具: 1.sqlmap2.burpsuite目标:https://bz.u2006.com/HYX10764/mater.php...

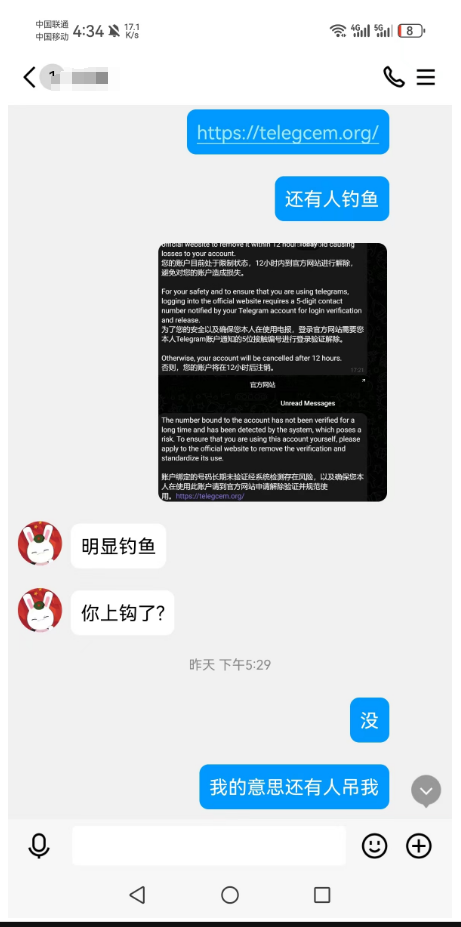

Telegram提示我账号被限制?识清骗子套路!(未完待续)

前言这天风和日丽,我正在摸鱼,今天我的tg账号突然收到一条消息,您的账户目前处于限制状态,12小时内到官方网站进行解除,避免对您的账户造成损失。我一看,我感觉不简单。如下图: ,好在我...

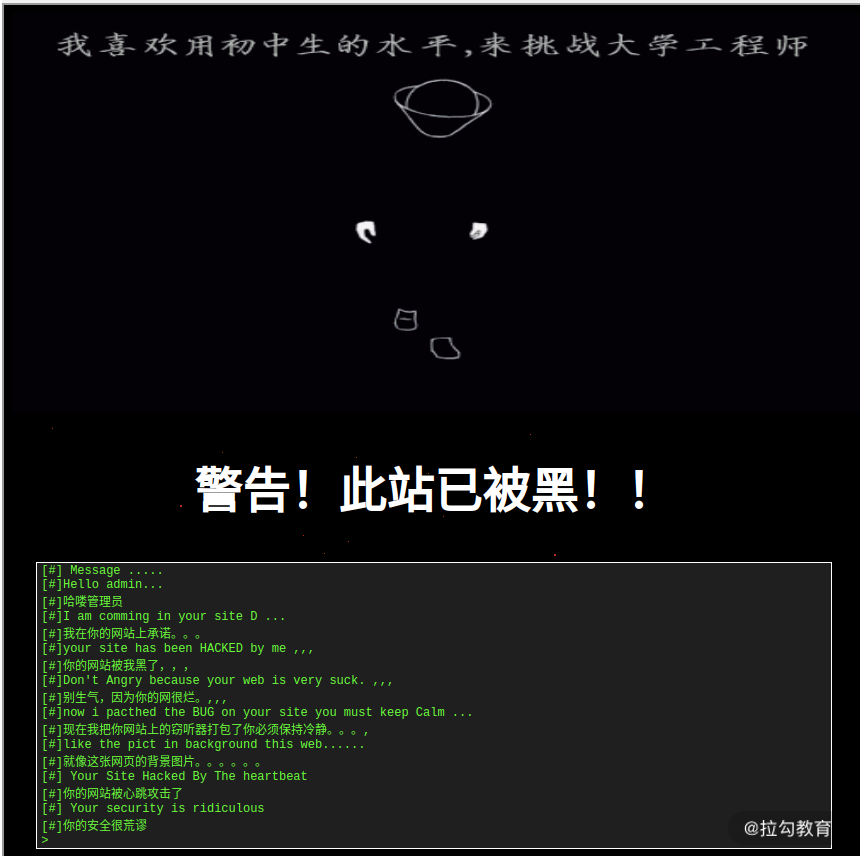

实战|页面篡改安全事件应急流程

一、认识网页篡改了解网页篡改类型网页篡改指的是黑客通过技术手段上传了webshell(网页木马)拿到控制权限后对网站的内容及页面进行删、增、改。网站首页替换型:首页面index.html、default.ht...

🔥护网行动新手必看!💻小白无安全设备如何参与大揭秘🔍

前言大学生第一次参加护网,去面试,面试官总是问你用过哪些安全设备?你总是支支吾吾的说过没用过,但是自己可以学,渴求通过背好面经来冲一次蓝队初级或者中级。这也确实没办法,作为学生,如...

📡 WPA/WPA2 握手包捕获和破解(利用 GPU 加速破解)

—— 从监听抓包到 GPU 加速破解(Linux / macOS / Windows / WSL / Hashcat)最后更新:2026年1月26日📚 目录前置知识环境准备抓包阶段:捕获 WPA 四次握手3.1 Linux(推荐)3.2 macOS3.3 Wind...

零基础怎么开始学网络安全

一、学习建议1.了解基础概念:开始之前,了解网络安全的基本概念和术语是很重要的。你可以查找网络安全入门教程或在线课程,了解网络安全领域的基本概念,如黑客、漏洞、攻击类型等。2.网络基...

关于termux中tsu无法获取root的解决办法

更新了termux之后我发现su可以正常使用,但是使用tsu后提示我are you root?我就感觉这不对啊,我重新给了termux权限后发现还是没用于是我就去看了一下tsu的文件,发现了问题原来是没有这一部分...