分类

子分类

专题

标签

排序

Kali 2025.3 来袭:Raspberry Pi 秒变 Wi-Fi 大杀器,10 款新工具一次打包!

又一个季度, - Kali 2025.3 现在来了!为您带来新一轮更新、新功能并引入一些新工具 - 进一步推动 Kali。 自 6 月发布 2025.2 以来的更新日志摘要为:Packer & Vagrant - HashiCorp 的产...

亲测有效!手机变黑客神器?让你的旧手机价值翻倍,在安卓16的三星S10 5G版上成功刷入kali NetHunter,秒变专业渗透测试设备,全套教程分享

首先来波效果展示:前言:别再让旧手机吃灰了!跟我一起,把它打造成口袋里的“黑客帝国”入口。各位极客和安全爱好者们,大家好!是不是总感觉手中的旧手机食之无味,弃之可惜?今天,我们就来...

Kali Nethunter 生态智能化升级:AI赋能移动渗透测试新体验

随着移动安全测试需求日益增长,Kali Nethunter 作为领先的移动渗透测试平台,近期完成了其生态系统的全面智能化升级。本次升级聚焦于核心交互工具的AI能力融合与功能强化,旨在为用户提供更智...

Termux-X:移动安全与极客的终极武器——在指尖免ROOT运行Kali NetHunter

引言:重新定义移动端渗透测试在移动互联网时代,安全研究人员和极客们一直在寻找能够在手机上实现专业级渗透测试的解决方案。传统的移动端安全工具往往功能有限,而完整的渗透测试环境通常需要...

手机变身AI黑客利器!Kali Nethunter独家部署HexStrike-AI实战指南

告别复杂环境配置,在移动端开启智能渗透测试新时代2025年12月12日,Kali Linux 2025.4 最终版正式发布,其中最引人注目的革新便是 HexStrike-AI —— 一个将人工智能深度融入渗透测试流程的...

如何在Android手机的Termux-X FOR Kali NetHunter环境中安装BeEF-XSS并内网穿透

什么是 BeEF-XSS?BeEF(Browser Exploitation Framework)是一个专业的渗透测试工具,专门用于对 Web 浏览器进行安全测试。它利用跨站脚本(XSS)漏洞劫持用户的浏览器,建立与目标浏览器的通...

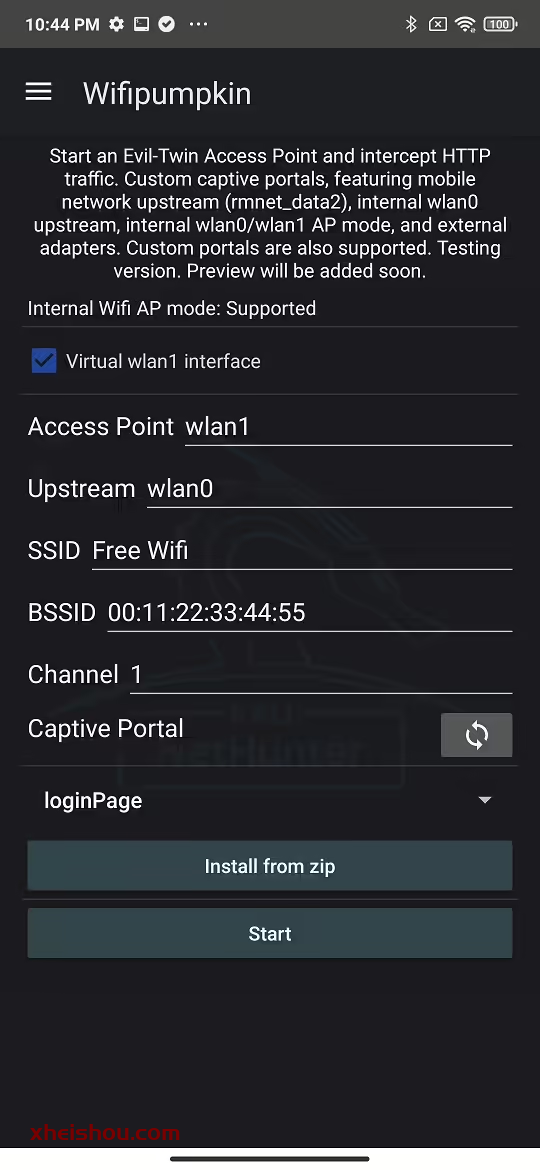

Kali Nethunter之WIFIpumpkin3使用指南

前言NetHunter 应用程序 2024.3 已上线!期待已久的 Mana 替代品:Wifipumpkin3已经可以在Nethunter APP中直接使用啦!小伙伴们更新好了吗?视频演示 什么是WiFiPumpkin3 WiFiPumpkin3 是...

让你的手机成为AI安全分析师:在Kali Nethunter使用Gemini MCP实时解析Wireshark流量

引言:当移动渗透测试遇上AI副驾驶在网络安全攻防演练与应急响应现场,安全分析师常常面临这样的困境:手机已装上Kali Nethunter,能抓取无线流量,但面对Wireshark中滚动的海量数据包,人工分...

AI+安全革命:用 Kali Nethunter + Gemini + SSH-MCP 实现远程服务器自动应急响应

前言随着大模型能力不断扩展,越来越多的自动化运维场景开始探索让 AI 直接执行远程命令、管理文件乃至持久化会话。MCP(Model Context Protocol) 已成为连接 AI 与外部工具的标准协议,通过它...

[NetHunter]「0基础了解刷机」第三篇「救砖篇」

【救砖教程】Android 刷机翻车后如何自救?从软砖到 9008 全流程⚠️ 本帖适用于 Android 8+ 设备内容偏硬核,请耐心阅读部分操作有风险,强烈不建议主力机尝试一、先别慌:你是不是真的“砖”...

「0基础」Hydra九头蛇小白实战训练

一、创建靶场前言:https://bbs.x10001.com/11546.html这里我就拿简单的FTP协议来测试,我这里安装了vsptfd作为靶场# 更新系统软件包 sudo apt update && sudo apt upgrade -y # 安装 v...

对于sdm845刷postmarketos的手机,可以试试这个来解决命令关机进高通CrashDump模式的问题

sudo tee /etc/systemd/system/modem-shutdown.service >/dev/null <<'EOF' [Unit] Description=Stop modem remoteproc before shutdown DefaultDependencies=no Before=shutdown.targ...

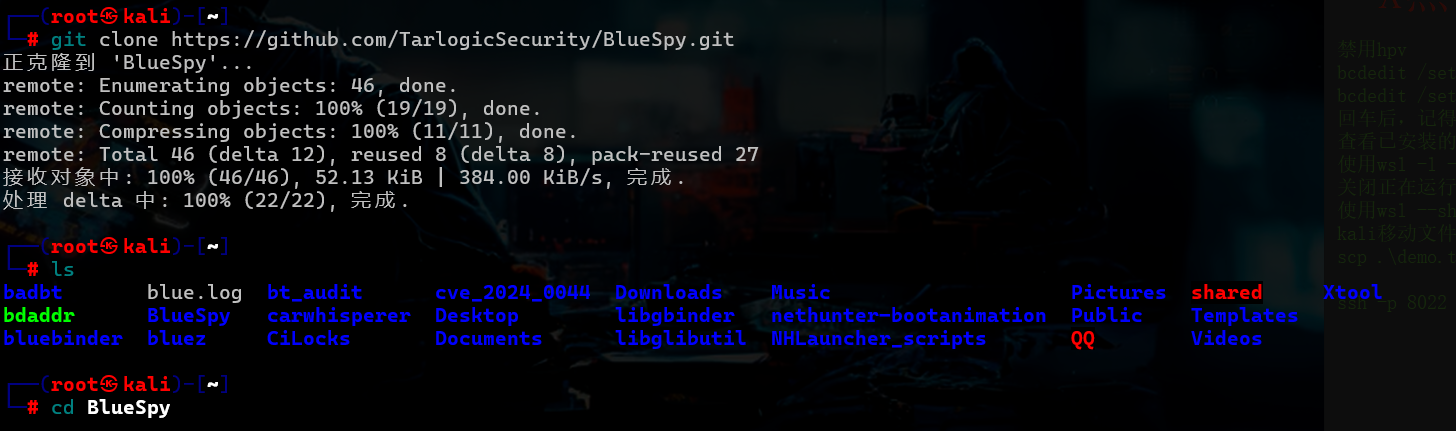

kali Nethunter利用蓝牙耳机中的漏洞和窃听私人对话

视频演示 前言演示的重点是特定的高端耳机。尽管如此,很明显,其他制造商的头戴式设备也受到相同漏洞的影响,因为该设备只需要支持“JustWorks”配对。在 2024 年马德里 RootedCon 安全会议上...

![[NetHunter]「0基础了解刷机」第三篇「救砖篇」-X黑手网](https://cdn.x10001.com/2026/01/20260126170554482.webp)