告别复杂环境配置,在移动端开启智能渗透测试新时代

2025年12月12日,Kali Linux 2025.4 最终版正式发布,其中最引人注目的革新便是 HexStrike-AI —— 一个将人工智能深度融入渗透测试流程的智能平台。

如果你尝试在手机上的Kali Nethunter部署这个工具,可能会发现:网络上现有的教程大多针对桌面版环境,直接套用到移动端往往行不通。

今天,我们为移动端用户量身定制这份实战指南,手把手教你在 Kali Nethunter 上成功部署 HexStrike-AI。

01 HexStrike-AI:AI赋能的渗透测试革命

HexStrike-AI 不是简单的工具集合,而是一个构建于Kali发行版之上的完整智能平台。

其核心是 MCP服务器,能够灵活调用各类AI助手,执行从信息收集到漏洞利用的完整渗透测试任务。

三大核心优势:

-

全面工具集成:整合超过150款安全工具,覆盖基础扫描到高级攻击的各个层面,提供即开即用的统一环境

-

模块化智能架构:由12个独立智能代理构成,各代理专注不同任务,实现专业化处理与任务解耦

-

动态闭环流程:采用”目标分析→策略生成→执行验证→结果优化”的智能闭环机制,确保测试持续优化

研究数据显示,在AI助力的自动化扫描中,速度提升达16至24倍,漏洞检测准确率更是高达 98.7%。

这种效率飞跃,使得从漏洞发现到实际利用的时间窗口大幅缩短。

03 移动端部署准备:环境预配置

在开始部署 HexStrike-AI 前,我们需要先完成基础环境搭建。

第一步:安装Gemini CLI

Gemini CLI 是与 HexStrike-AI 通信的关键桥梁。如果你尚未安装,请参考以下教程完成配置:

详细安装指南:Gemini CLI安装教程

安装完成后,请确保能在终端中正常使用 gemini 命令。

为什么选择Gemini CLI?移动端的最佳搭档

在部署HexStrike-AI时,我们特别推荐使用Gemini CLI作为交互界面,原因如下:

核心优势

- 超大上下文支持:支持超过100万token的上下文处理,可分析完整项目代码,适合大型工程任务。

- 多模态理解能力:不仅支持文本,还能解析PDF或草图等图像内容,快速生成应用原型。

- 自动化DevOps集成:支持Git操作自动化,如拉取PR、制定迁移计划等,提升协作效率。

- 内置Google搜索:可实时获取最新技术文档与解决方案,有效解决模型知识滞后问题,显著增强实用性。

综合来看:

- GEMINI CLI 是功能全面的“全能型”助手,尤其在需要实时信息检索的场景中表现无可替代。

- QWEN CODE 聚焦代码能力优化,具备“专才”潜质,但当前搜索功能缺失限制了其实际应用价值。

04 Kali Nethunter安装HexStrike-AI

第一步:一键安装主程序

打开 Kali Nethunter 终端,执行以下命令:

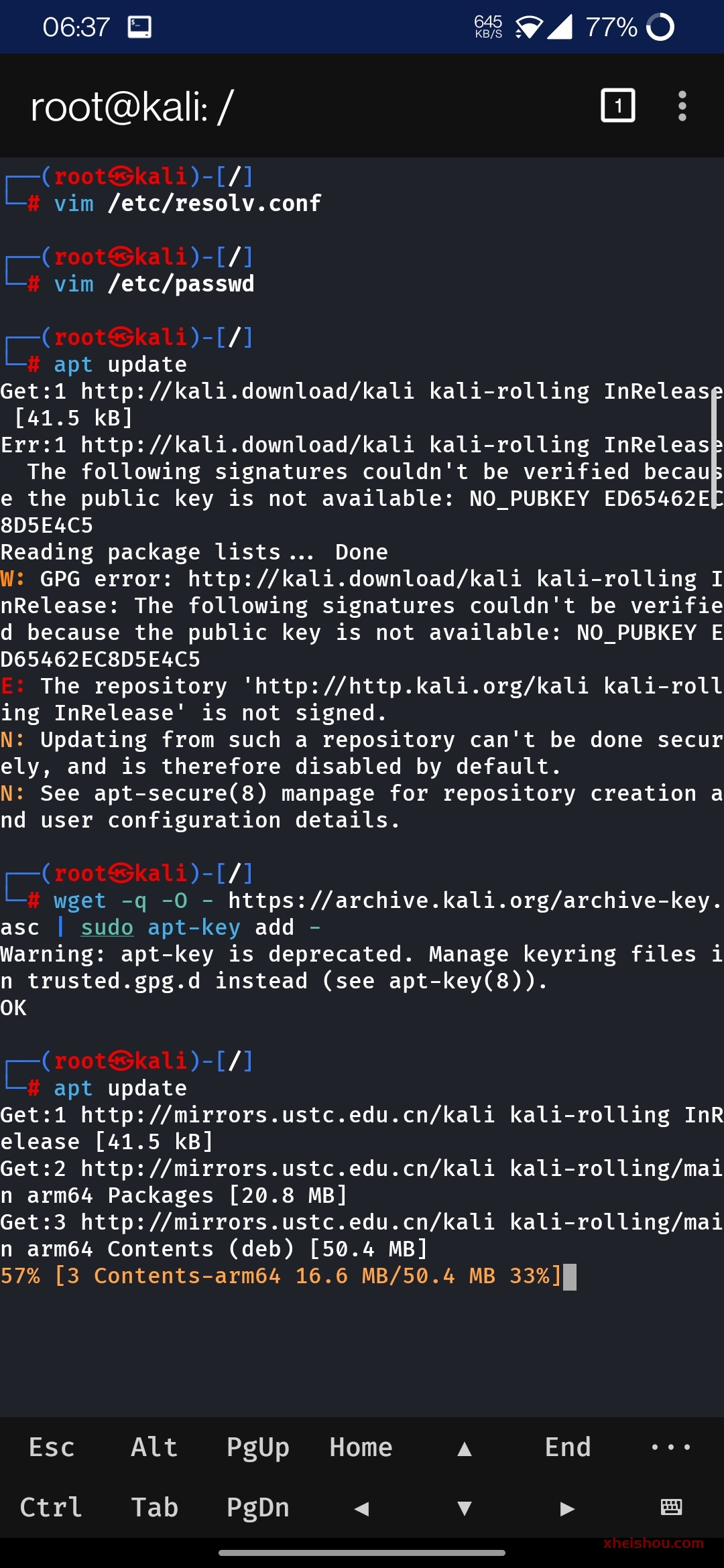

# 更新软件源

apt update

# 安装HexStrike-AI(约400MB,包含Python库、脚本和配置文件)

apt install hexstrike-ai

安装过程会自动下载所有必要组件,请保持网络连接稳定。

第二步:验证安装

安装完成后,使用以下命令检查是否安装成功:

hexstrike_server -h

如果看到帮助信息页面,说明安装成功。

第三步:启动服务

直接运行以下命令启动服务:

# 简单启动

hexstrike_server

# 如果默认端口被占用,可指定端口运行

hexstrike_server --port 9999

05 配置MCP桥接服务

第一步:克隆并设置项目

# 克隆HexStrike-AI项目

git clone https://github.com/0x4m4/hexstrike-ai.git

# 进入项目目录

cd hexstrike-ai

# 安装Python虚拟环境支持

apt install python3.13-venv

# 创建虚拟环境

python3 -m venv hexstrike-env

# 激活虚拟环境

source hexstrike-env/bin/activate

# 安装依赖包

pip3 install -r requirements.txt

第二步:配置Gemini MCP连接

这是最关键的一步,需要修改Gemini的配置文件:

编辑 ~/.gemini-config.json 文件,确保内容如下(注意路径要与你的实际环境匹配):

{

"mcpServers": {

"hexstrike": {

"command": "/root/hexstrike_mcp_venv/bin/python",

"args": [

"/root/hexstrike_mcp.py",

"--server",

"http://127.0.0.1:9999" # 此处端口应与启动服务时一致

]

}

}

}关键点提醒:

-

command必须指向你虚拟环境中的Python解释器 -

args中的脚本路径需要正确 -

--server后的地址和端口必须与hexstrike_server启动时一致

06 启动与验证

第一步:启动Gemini CLI

打开新的终端窗口,启动Gemini:

gemini第二步:检查MCP连接状态

在Gemini CLI交互界面中,输入:

/mcp list

期待的成功状态显示:

Configured MCP servers: 🟢 hexstrike - Connected看到绿色的连接状态,恭喜你!HexStrike-AI 现在可以通过 Gemini CLI 调用了。

07 故障排除指南

如果连接失败,请按以下步骤排查:

-

检查配置文件路径

-

确认

command和args中的路径完全正确 -

确保虚拟环境名称与实际创建的一致

-

-

验证服务运行状态

-

检查

hexstrike_server是否仍在运行:ps aux | grep hexstrike -

确认端口未被占用:

netstat -tlnp | grep 9999

-

-

查看Gemini日志

-

启动

gemini时注意观察是否有MCP相关错误输出 -

检查虚拟环境中的依赖是否完整安装

-

-

常见问题解决

-

端口冲突:修改

hexstrike_server启动端口,同步更新配置文件 -

权限问题:确保有足够的权限访问相关目录和文件

-

环境变量:确认虚拟环境已正确激活

-

08 开始你的AI渗透测试之旅

连接成功后,你可以在Gemini CLI中直接调用HexStrike-AI的150多种安全工具。

基础使用示例:

# 让HexStrike-AI分析目标

分析目标 example.com 的开放端口和服务

# 进行智能漏洞扫描

对 192.168.1.1 进行全面的漏洞评估

# 利用特定工具

使用nmap对目标进行隐蔽扫描写在最后

通过Gemini CLI + HexStrike-AI的组合,你在移动端获得了一个强大而高效的AI渗透测试平台。这种组合特别适合:

-

现场渗透测试:在客户现场使用手机进行快速安全评估

-

应急响应:突发事件时快速启动安全检测

-

学习实验:随时随地练习渗透测试技能

-

自动化监控:设置定时任务进行持续性安全监控

随着AI技术的持续演进,HexStrike-AI这类工具将不断进化,推动整个网络安全领域向更智能、更自动化的方向发展。

现在,拿起你的手机,开始探索AI赋能的渗透测试新世界吧!

注意事项: 本文仅用于技术学习和授权测试,请严格遵守相关法律法规,仅在对拥有合法授权的目标进行安全评估时使用这些工具。技术本身无善恶,使用者的意图决定其价值。

相关资源:

-

Kali Linux官方文档:https://www.kali.org/

-

HexStrike-AI GitHub仓库:https://github.com/0x4m4/hexstrike-ai

-

MCP协议文档:https://modelcontextprotocol.io/

-

Gemini CLI官方文档:https://ai.google.dev/gemini-api/docs/cli

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

暂无评论内容