引言:

当移动渗透测试遇上AI副驾驶

在网络安全攻防演练与应急响应现场,安全分析师常常面临这样的困境:手机已装上Kali Nethunter,能抓取无线流量,但面对Wireshark中滚动的海量数据包,人工分析效率低下,可能错过关键威胁线索。传统的网络分析依赖专家经验,而今天,大语言模型(LLM) 正成为改变游戏规则的力量。

想象一下:你的手机不仅能抓包,还能实时理解流量内容——自动标记可疑连接、提取潜在凭据、生成分析报告。这一切,通过 Model Context Protocol(MCP) 与 WireMCP 插件即可实现。本文将手把手指导你在Kali Nethunter环境中,打造一个能“看懂”网络流量的AI安全分析师。

一、 WireMCP:为AI赋予“网络视觉”

1. 核心概念:桥梁而非工具

WireMCP 不是另一个抓包软件,而是一个基于 Model Context Protocol(MCP) 标准的服务器插件。它扮演着翻译官的角色,将专业网络分析工具 tshark(Wireshark的命令行内核) 的能力,转化为大语言模型能够理解和操作的结构化数据接口。

简单公式:WireMCP = tshark能力封装 + MCP标准化接口

2. AI分析师的核心技能

通过WireMCP,你的AI助手可以获得以下实战能力:

-

实时网络监控:在指定网卡(如wlan0)上持续捕获流量 -

协议智能统计:自动识别并分类HTTP、DNS、TLS等协议流量 -

会话关系图谱:梳理TCP/UDP会话,绘制主机间通信关系 -

威胁情报集成:一键查询IP在VirusTotal、AbuseIPDB等平台的声誉 -

离线取证分析:深度解析已有PCAP文件,支持历史攻击回溯 -

敏感信息提取:从明文协议中自动嗅探用户名、密码、API密钥

所有分析结果均以结构化JSON返回,AI可在此基础上推理、总结并生成自然语言报告。

二、 技术核心:为什么一定是tshark?

这是理解整个架构的关键。MCP是为程序间通信设计的协议,要求后端工具必须满足三大条件:无界面化、结构化输出、可进程控制。

| 能力 | Wireshark (GUI) | tshark (CLI) | 对MCP的适合度 |

|---|---|---|---|

| 协议解析 | ✔ | ✔ | 两者相同 |

| PCAP分析 | ✔ | ✔ | 两者相同 |

| 流重组 | ✔ | ✔ | 两者相同 |

| 显示过滤器 | ✔ | ✔ | 两者相同 |

| 自动化能力 | ✗ | ✔ | 关键差异 |

| 适合MCP/AI集成 | ✗ | ✔ | 核心选择依据 |

关键洞察:

-

Wireshark GUI:为人机交互设计,无法被其他程序直接调用核心功能 -

tshark CLI:Wireshark的命令行版本,共享同一解析引擎,支持JSON/XML输出,完美契合MCP需求

因此,WireMCP本质上是tshark能力的MCP标准化封装。安装Wireshark时,tshark已作为核心组件一同安装。

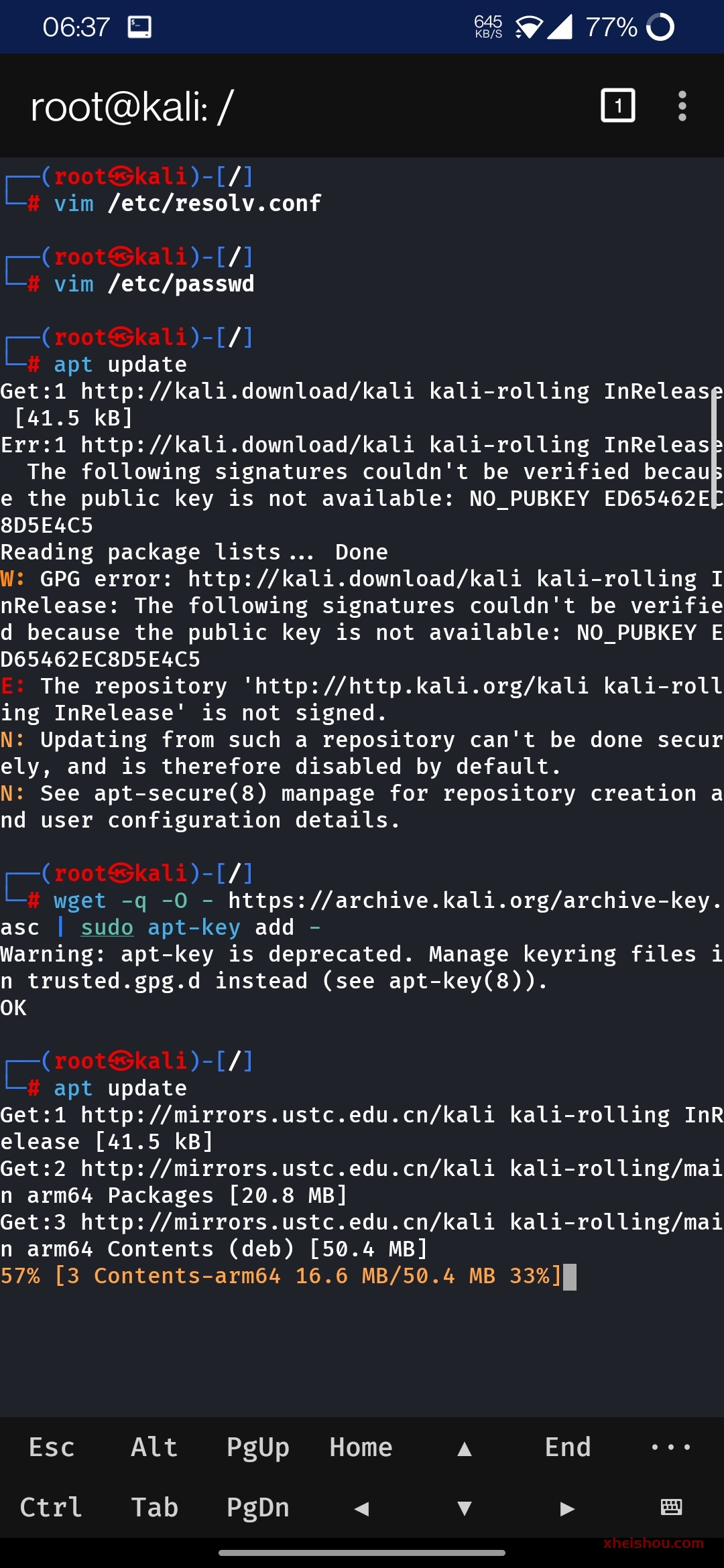

三、 实战部署:Kali Nethunter安装AI大脑

以下是在Kali Nethunter中部署WireMCP的完整流程。

环境准备

确保你的Kali Nethunter环境已具备:

Wireshark/tshark:终端执行 tshark -v 验证(Kali通常预装)

Node.js & npm:执行 node -v 检查(建议v16+,Kali可通过 apt install nodejs npm 安装)

Git:用于克隆项目

gemini cli:用于mcp客户端

逐步部署指南

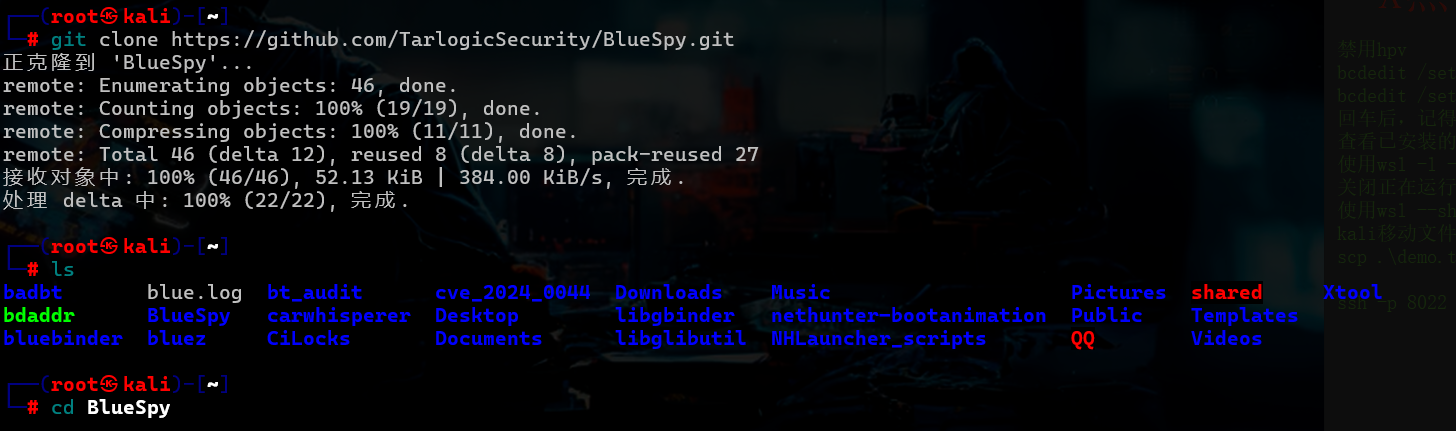

步骤1:获取WireMCP项目

git clone https://github.com/0xKoda/WireMCP.git

cd WireMCP步骤2:安装Node.js依赖

npm install

等待安装完成,确保目录下生成 node_modules 文件夹。

步骤3:配置MCP客户端

在完成WireMCP服务端部署后,需配置gemini MCP客户端以建立AI与网络分析能力的连接。编辑gemini客户端配置文件 settings.json,添加如下字段:

{

"mcpServers": {

"wiremcp": {

"command": "node",

"args": [

"/你的文件路径/WireMCP/index.js"

]

}

}

}保存后,通过 gemini cli 加载该配置,使AI模型可调用tshark能力。配置生效后,AI即可发起抓包、查询会话、分析PCAP等操作,实现智能化网络分析。

步骤5:启动gemini功能验证

在新对话中,尝试以下指令:

在新对话中,尝试以下指令:

“分析 /sdcard/capture.pcap 文件,列出所有外部IP连接”

若AI能理解指令并返回结构化分析结果(如协议分布、IP列表、异常DNS域名),说明WireMCP已成功接入。你的移动AI安全分析平台正式就绪!

四、应用场景:从实验室到实战

-

移动无线安全评估

使用Nethunter抓取周边Wi-Fi流量,AI实时识别恶意热点、ARP欺骗或异常探针请求,提升现场响应速度。 -

应急响应与取证

安全事件后快速捕获内存流量,AI自动关联IoC、梳理时间线、评估影响范围,缩短研判周期。 -

渗透测试协同

红队测试中监控网络痕迹,AI实时解析服务响应,发现未授权端口开放或漏洞利用特征,辅助验证攻击链。 -

网络安全教学

作为“智能导师”,即时解答协议细节问题,如“这个TCP标志位什么意思?”“为何此TLS握手失败?”

五、能力延伸:构建AI安全作战平台

WireMCP可与其他MCP工具联动,打造自动化分析闭环:

-

IDA Pro MCP:发现shellcode → 自动逆向分析 -

SSH MCP:检测异常登录 → 直连服务器排查进程 -

数据库MCP:提取SQL流量 → 对比日志溯源 -

VirusTotal MCP:捕获可疑文件 → 多引擎扫描

实现从流量监控到威胁处置的端到端智能响应。

结语:人人可用的智能安全时代

WireMCP + Kali Nethunter 正在重塑移动安全分析范式。你的手机不再只是渗透工具,而是搭载AI大脑的“智能安全哨兵”。无论你是红队、蓝队还是教学人员,都能借此提升效率与洞察力。

现在,开启你的首次AI辅助抓包之旅——让机器处理数据,让人专注决策。

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

- 最新

- 最热

只看作者