分类

子分类

专题

标签

排序

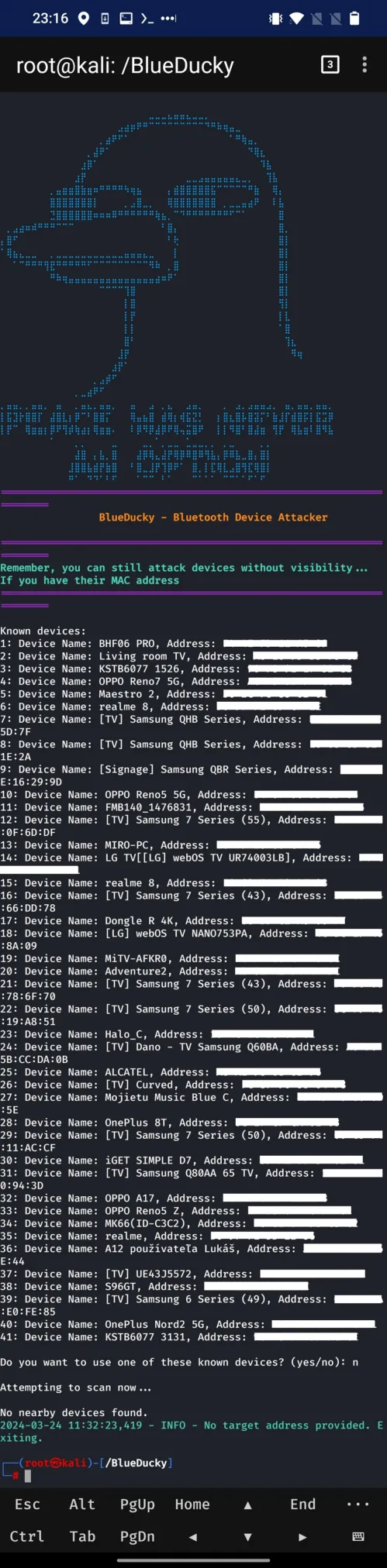

Nethunter复现CVE-2023-45866 – BlueDucky 零点击漏洞

视频演示推荐阅读介绍 📢BlueDucky 是利用蓝牙设备漏洞的强大工具。通过运行此脚本,您可以:📡 加载已保存的不再可见但仍启用蓝牙的蓝牙设备。📂 自动保存您扫描的所有设备。💌 通过鸭子脚本格...

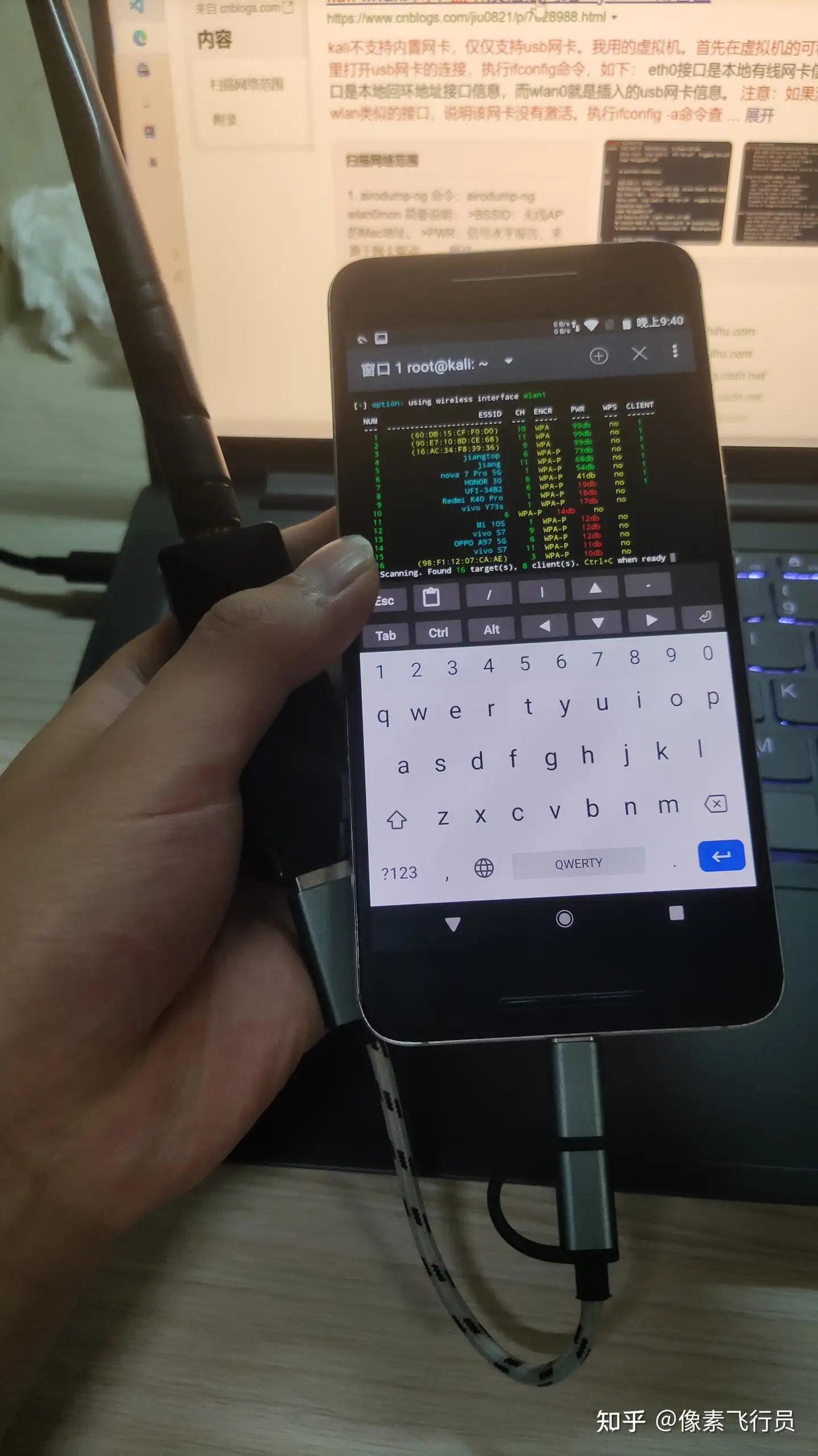

2023nethunter+nexus6p刷机笔记

成功图展示:nexus6p:gg亲儿子nethunter:网络猎人官方支持的最低配手机刷机历史1.1 termux刷入nethunter虚拟机1.2 华为畅享7+root+面具+twrp(奇兔刷机)=通用刷机包,内核不支持(✓)1.3 编译内...

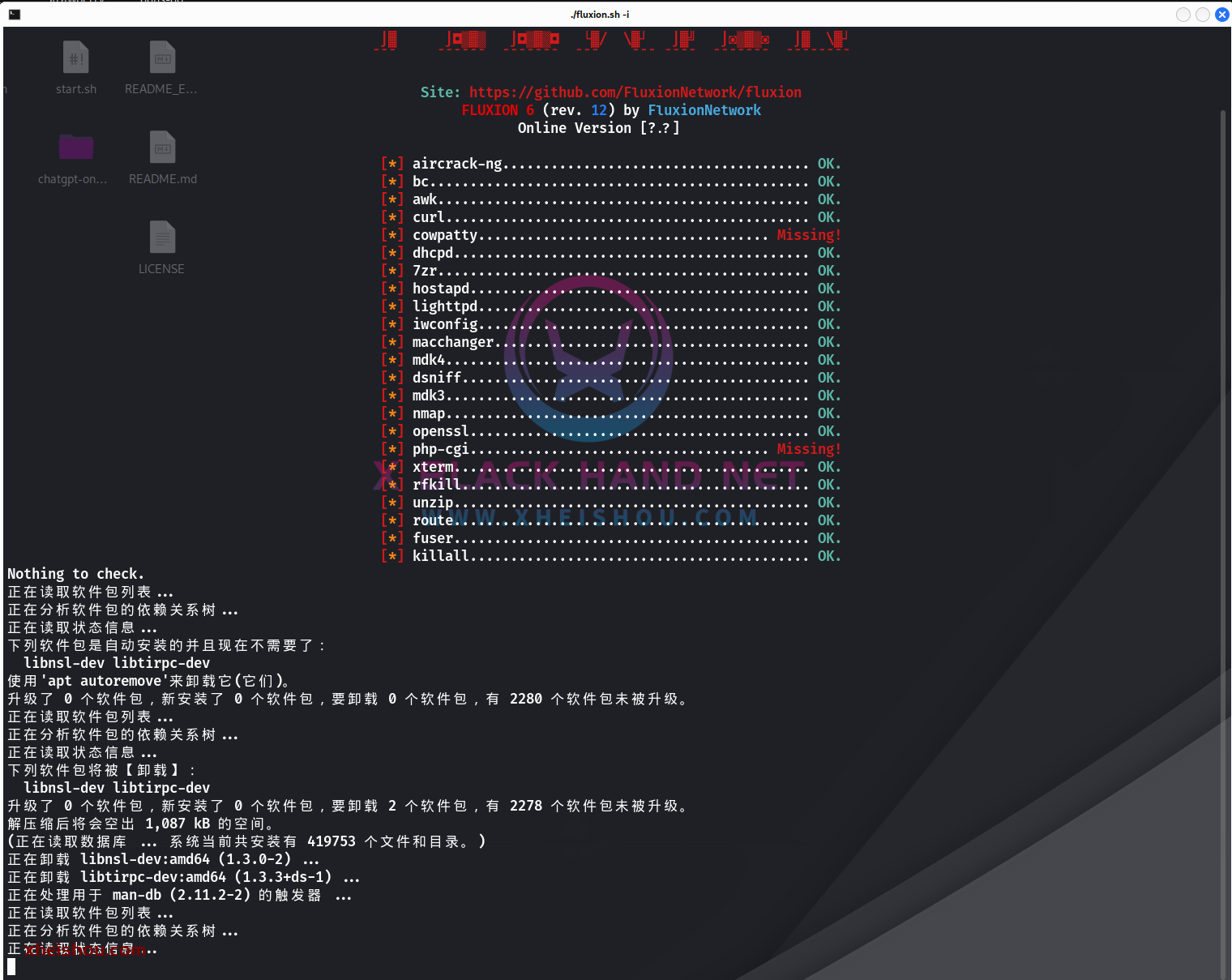

WiFi破解工具用Fluxion抓WPA2握手包

推荐阅读0x01 前言一直记不起来有个抓wpa2握手包的集成工具叫啥,比Aircrack好用,想了很久终于想起来了,叫fluxion。所以做一下笔记免得下次忘记了。但是Aircrack是kali自带的,fluxion需要自...

手机(Termux-X)玩转Kali的终极秘密:解决图形化连接错误的深层原理,Termux-x(手机)跑Kali却连不上图形界面?这5个错误90%的人都犯过

引言:当安全工具遇上移动终端“为什么别人的手机能流畅运行Kali图形界面,进行渗透测试,而我的Termux一启动VNC就黑屏、闪退、报错?”这不仅是技术问题,更是安卓系统机制与Linux桌面环境在手...

手机变身AI黑客利器!Kali Nethunter独家部署HexStrike-AI实战指南

告别复杂环境配置,在移动端开启智能渗透测试新时代2025年12月12日,Kali Linux 2025.4 最终版正式发布,其中最引人注目的革新便是 HexStrike-AI —— 一个将人工智能深度融入渗透测试流程的...

使用安卓设备以及Nethunter通过蓝牙配对消息欺骗 iOS 设备

前言在本次更新中,我将分享如何扩展可以发送配对消息的 Android nRF Connect 应用程序的信号,在最新的 iOS 17 上演示 AppleJuice,展示哪些特定的广告包可以触发最远 50 米的弹出窗口,甚至使...

kali Nethunter零基础教程以及高级玩法以及设备购买

设备适用人群范围物联网硬件开发工程师网络安全工程师 代码设计师 Linux系统运维安全工程师技术入门的朋友技术辅助工作好帮手手机硬件配置注:手机系统为双系统,可以使用正常手机的功能,也能使用...

全网首发?来看这可能是最新完美的 Kali Nethunter 汉化效果,更新啦

系统汉化命令:Nethunter系统汉化 dpkg-reconfigure locales unset LANG unset LANGUAGE unset LC_ALL echo '# Fix Locale Setting' >> /root/.zshrc && echo 'export LANG=zh_CN...

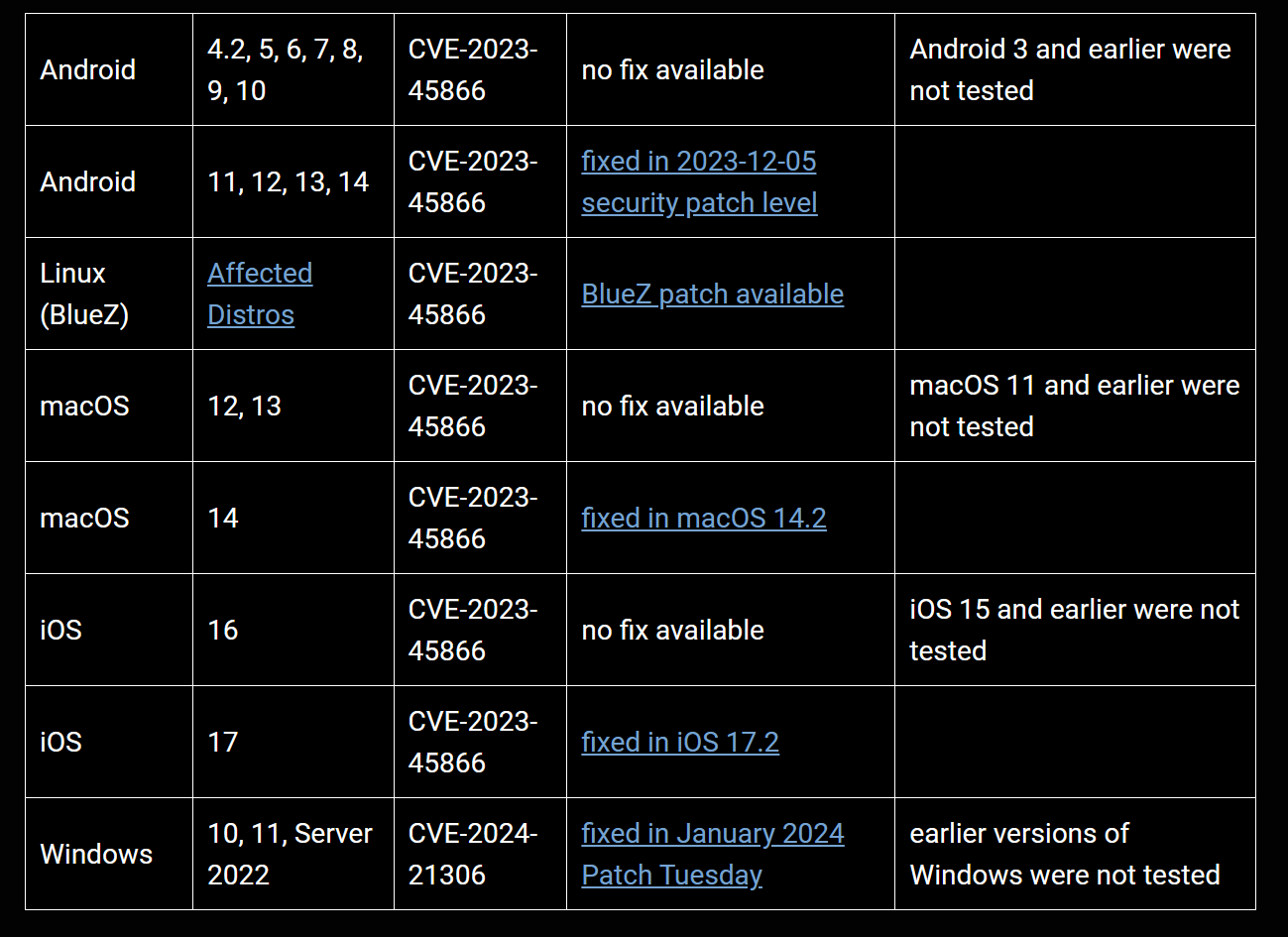

利用0-click Android蓝牙漏洞注入攻击而不用配对

前言上次分享了需要配对才能使用,这个不需要配对那么这次最近发现的蓝牙严重漏洞(CVE-2023-45866、CVE-2024-21306)可被利用,通过接受任何蓝牙配对请求,在未经用户确认的情况下注入击键。这...

Kali NetHunter之如何可以更轻松、更快速地启动渗透测试工具NHLauncher

视频演示 什么是 NHLauncher?NHLauncher 是一个应用程序,可以更轻松、更快速地启动渗透测试工具。它使用 NetHunter 桥在 nh 终端中启动工具!要求安卓 6.0+root的android设备(NetHunter安装...

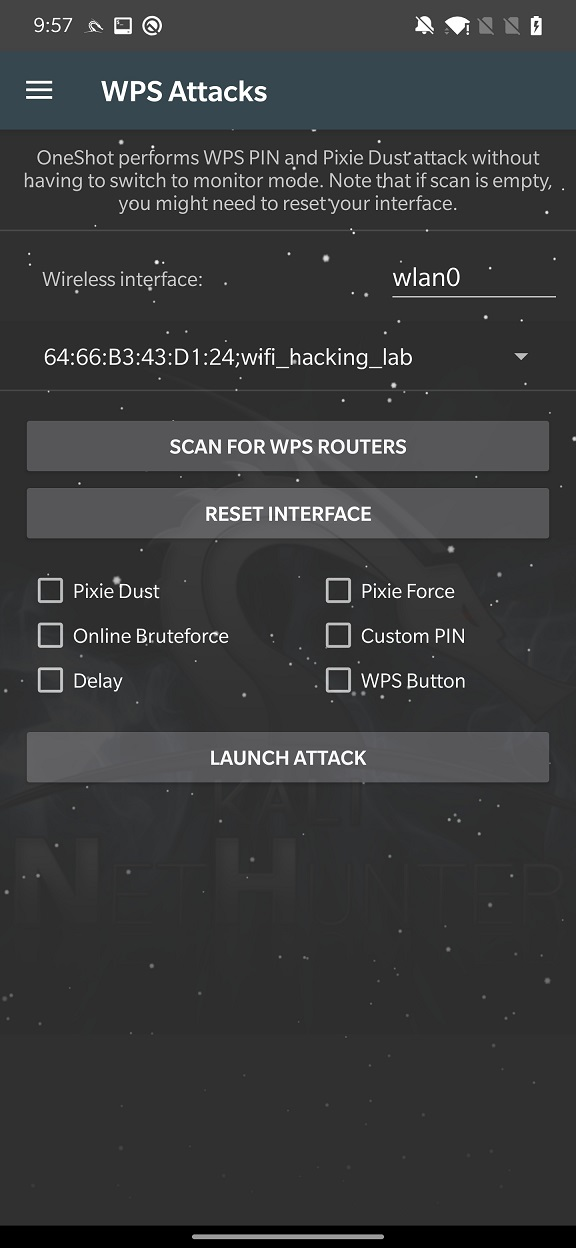

NetHunter之WPS攻击

演示视频 前言曾经想破解您的 Wi-Fi 网络,但您的内部适配器不支持监控模式并且您没有外部适配器吗?在不将 Wi-Fi 适配器切换到监控模式的情况下,WPS 攻击允许您对使用 Wi-Fi 保护设置 (WP...

你的黑客手机,还能变成AI命令行大师?NetHunter安装Gemini全指南

前言想象一下,在渗透测试的间隙,无需切换设备,直接在手机命令行里向全球最强大的AI模型提问:分析一段代码、生成一个Payload、或是翻译一段技术文档。现在,这个想象可以成为现实了。对于网...

[NetHunter]「0基础了解刷机」第一篇「入门简介篇」

【刷机入门必读】什么是刷机?为什么要刷?刷机流程 & BL 解锁难度一览前情提要(必看)刷机有风险,请务必在充分学习相关知识后再进行实操。因操作失误导致变砖,后果自行承担。若文中有错...

![[NetHunter]「0基础了解刷机」第一篇「入门简介篇」-X黑手网](https://cdn.x10001.com/2026/01/20260126170554482.webp)