基本原理

android手机本身是linux内核,可以驱动起来usb网卡,只要网卡/驱动支持monitor模式,自然可以抓包。如果是kali nethunter支持的设备,可以直接刷kali nethunter。

不过我手上的k30 ultra没有官方nethunter支持,那就换系统/内核来加驱动。

1、需要的设备

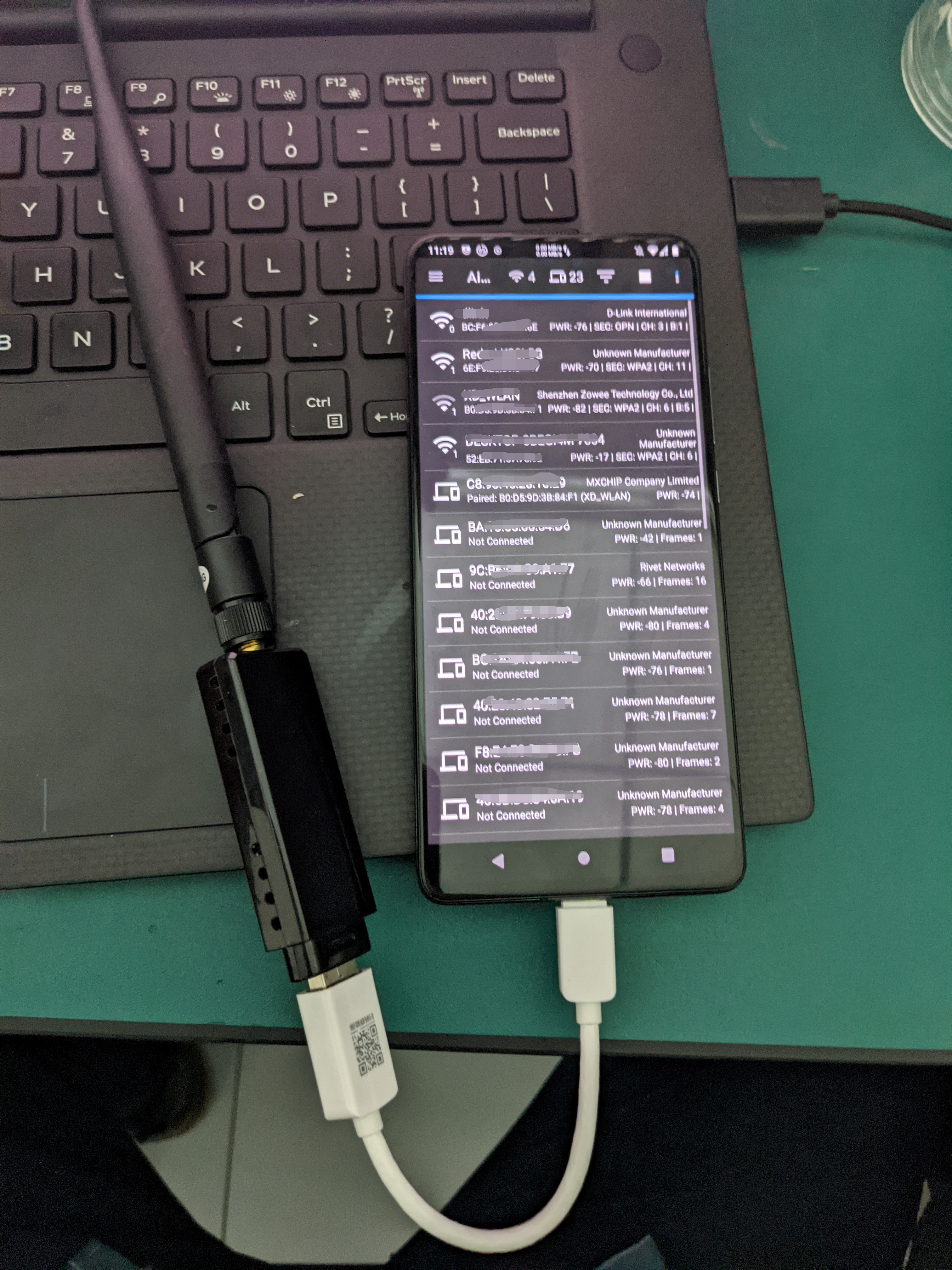

- 支持抓包的usb无线网卡和otg线。

- 解锁过bootloader的红米k30 ultra(代号cezanne),要刷系统的。

2、换系统

换recovery,建议找个twrp系列的recovery刷上去。

rom下载链接:

20211004-userdebug-lineage-18.1-with-pixelexperience

通过重新编译内核源码,增加了usb网卡所需要的网卡驱动。现在至少支持realtek 81系列、ralink rt2800/3700等。

3、刷magisk,获取root

过程省略。

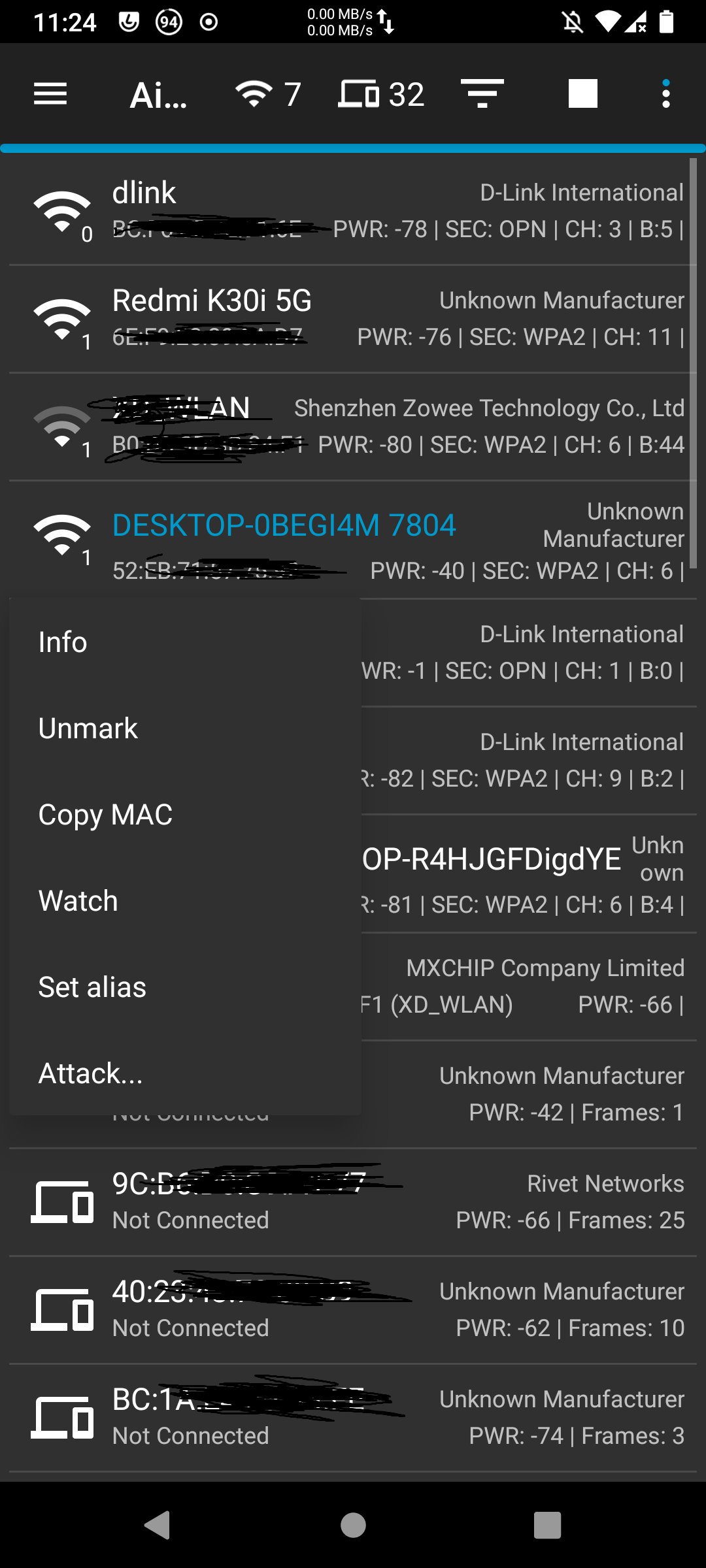

4、使用Hijacker

一定要在手机开启自带wifi的情况下开机,然后再插入usb网卡,避免usb网卡被分配为wlan0编号,从而被android用来当主网卡。

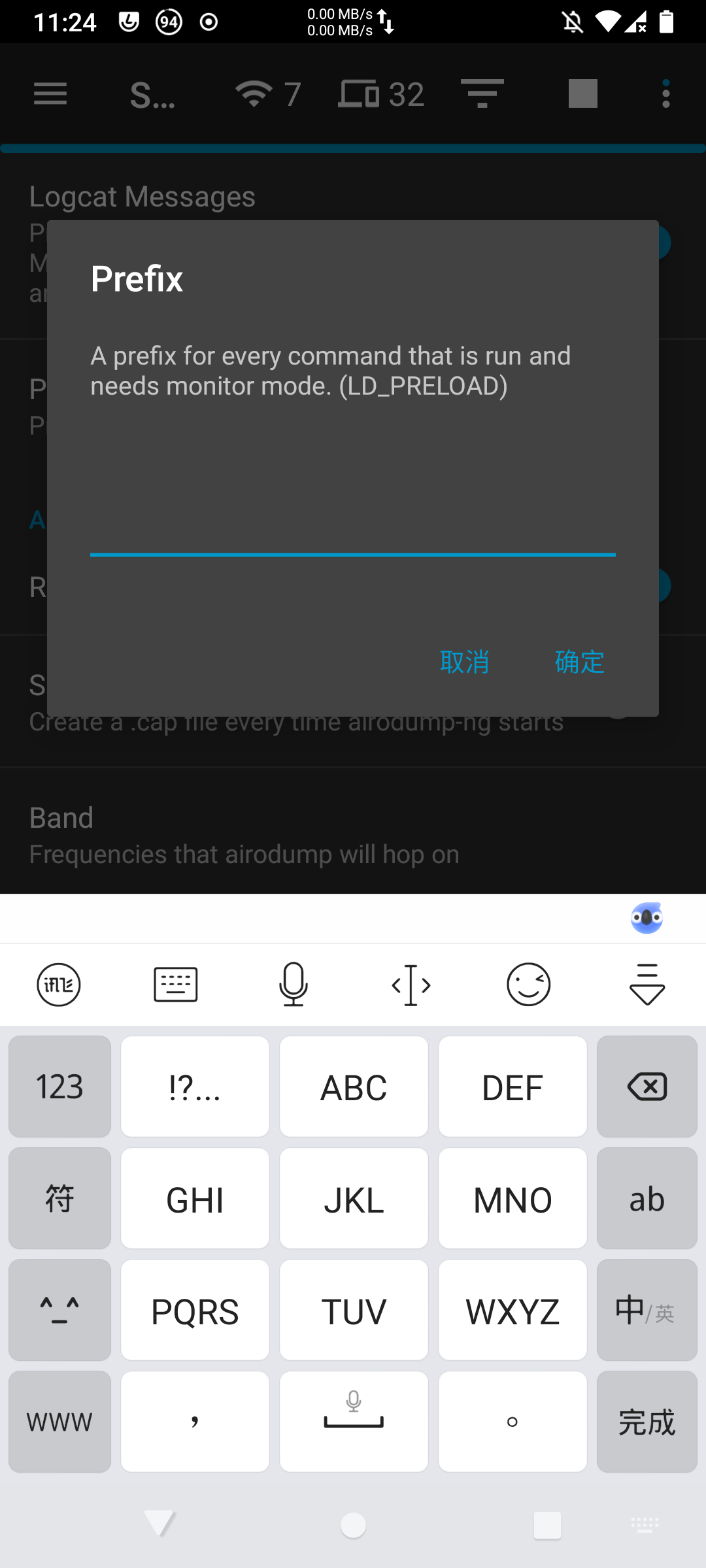

修改Hijacker的设置:

删除”prefix for every command”

修改”WPA Deauth wait(sec)”

一般不用太长,看信号强度了。

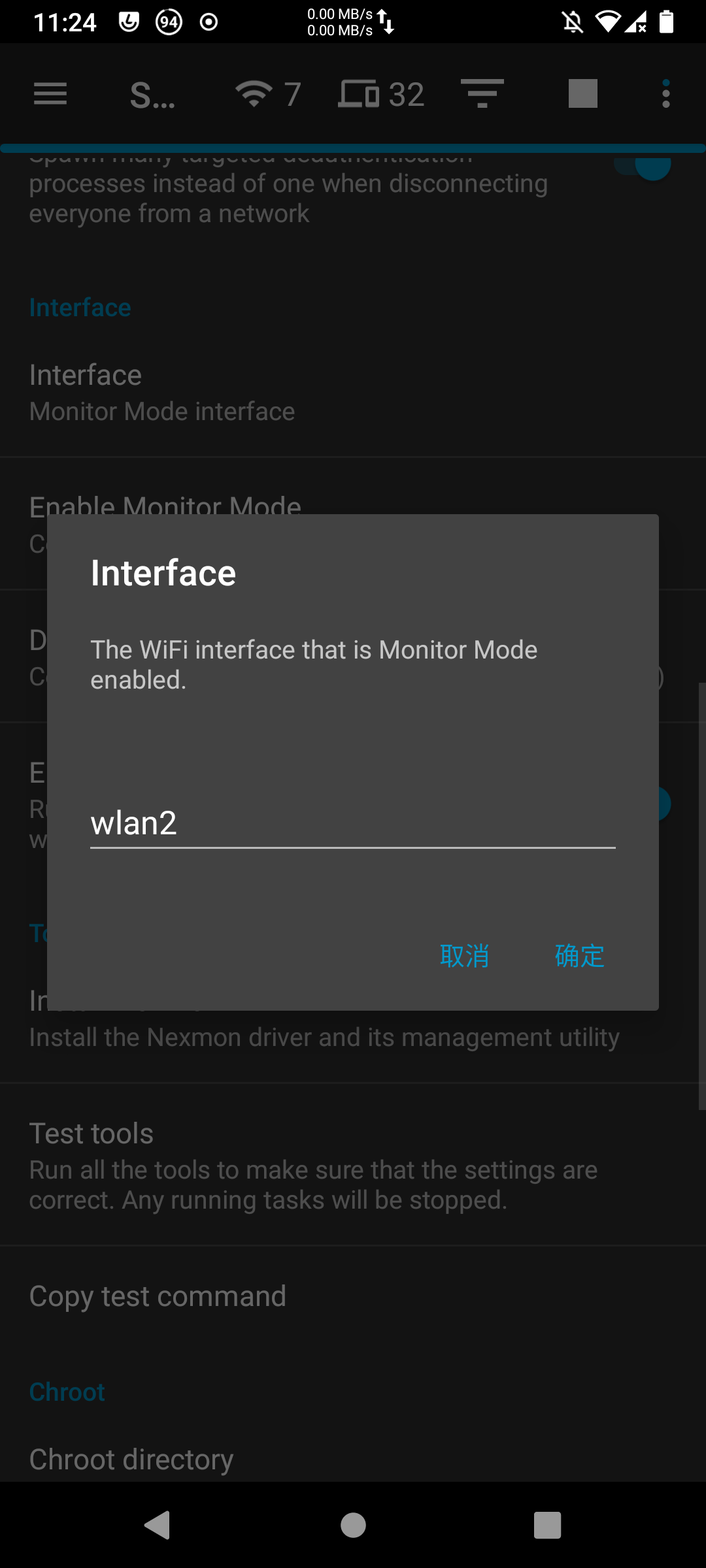

修改”interface”为wlan2

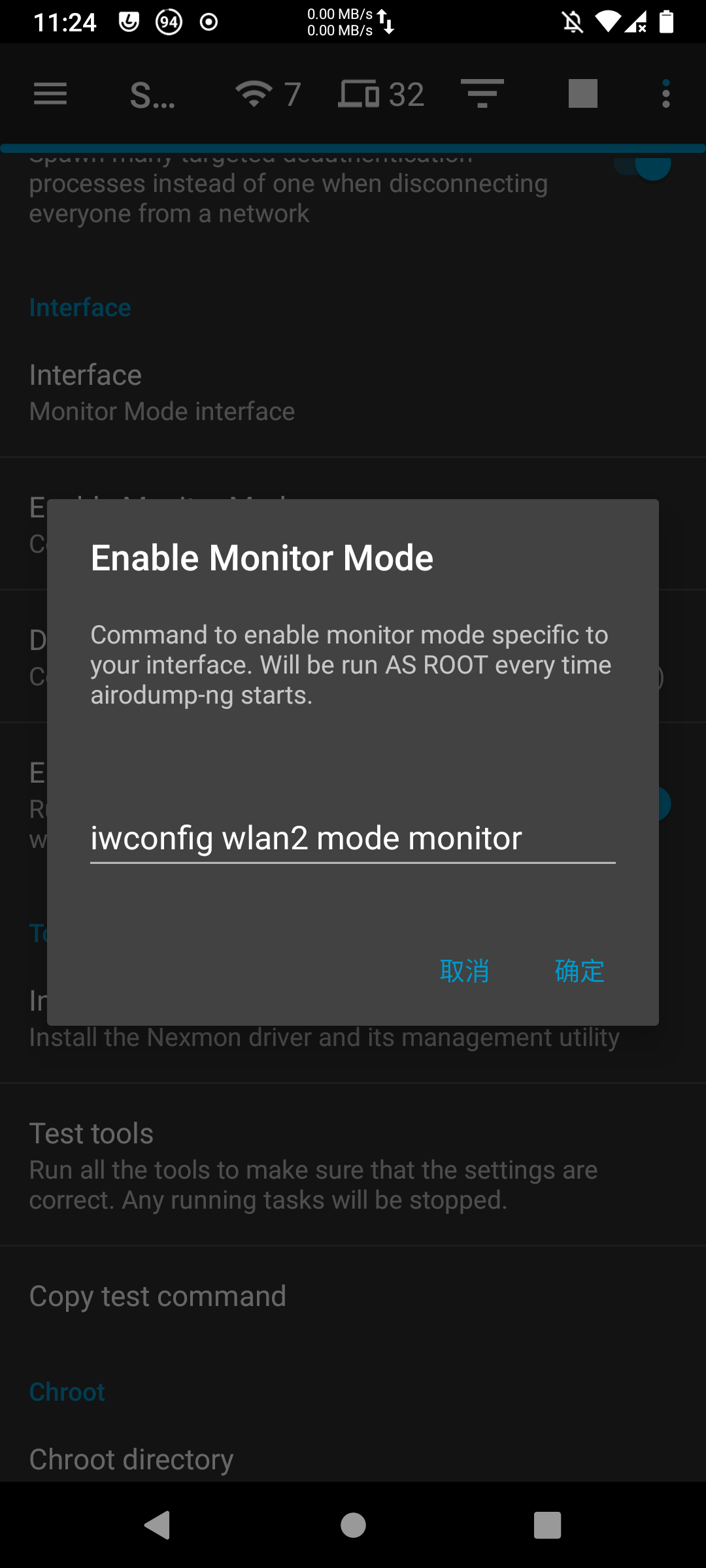

修改”enable monitor mode”的命令

选择一个wifi作为攻击目标

点crack,发送两秒的deauthentication报文,让客户端下线

如果运气好,抓到了握手包 一般在/sdcard/Hijacker/capture_files下面

文件名的格式为[mac地址+保存时的时间戳].pcap

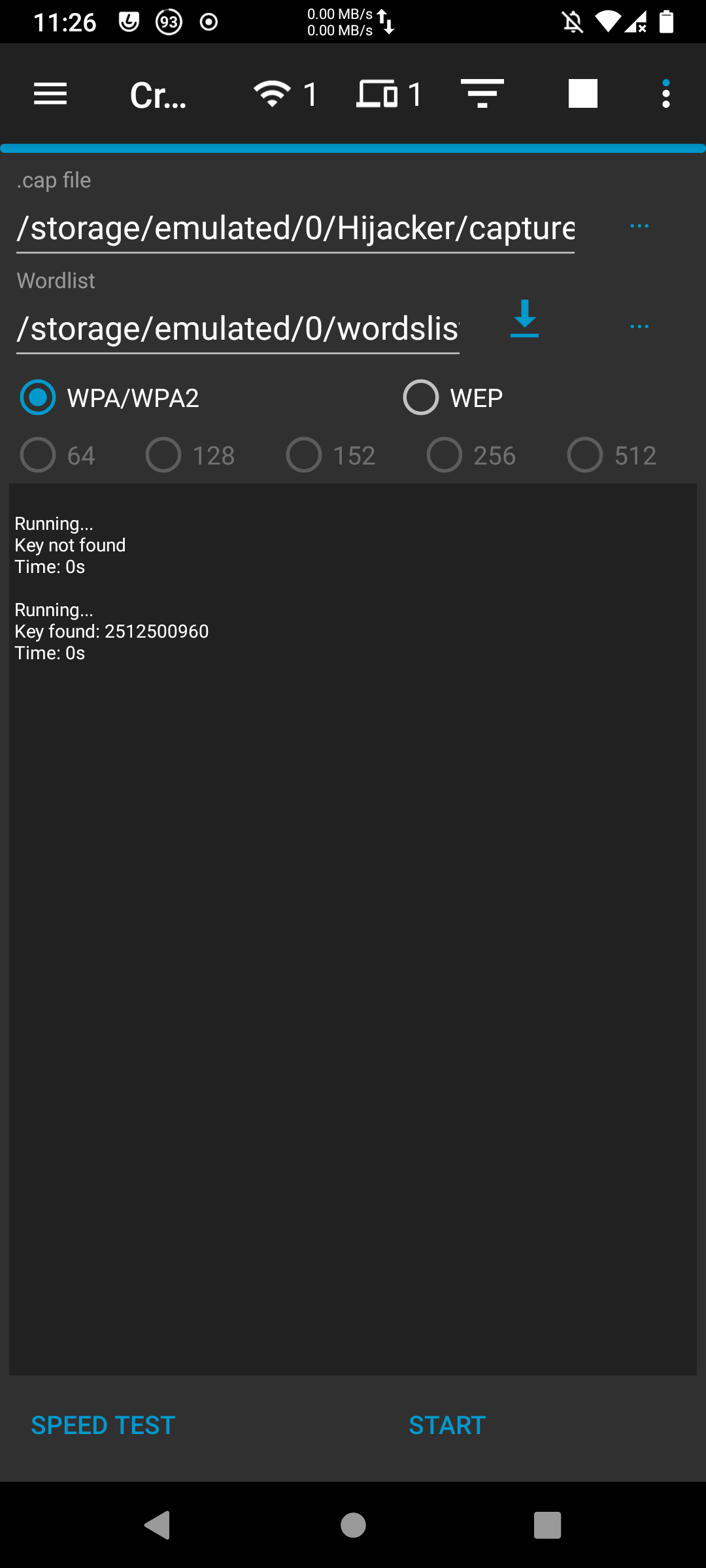

如果使用手机cpu来crack

选择刚才抓到的握手包,和要用的字典(一个文本文件),剩下的就看运气了。

没有回复内容