测试环境:

1.Lineageos20(氧OS13为底包)

2.OrangeFox recovery

资源下载:

氧os系统;

https://yun.daxiaamu.com/OnePlus_Roms_2/%E4%B8%80%E5%8A%A09R/9008%E7%BA%BF%E5%88%B7%E6%95%91%E7%A0%96%E5%8C%85%E6%B0%A7OS%2011.2.8.8/lemonades_13_I.09_220223_repack.zip

底包:

选择F28的版本:

https://mega.nz/folder/W7JhwTAT#Yu6cxqvJcAC28cy0m_kkQA/folder/eq40VC5K(需要挂梯子)

使用Firmware_flasher刷入

下载地址:

GitHub – Wishmasterflo/Firmware_flasher: Firmware Flasher script for Oneplus devices

OrangeFox REC:

yun.daxiaamu.com/files/TWRP/TWRP%20for%20OnePlus%208T/OrangeFox%20Recovery/OrangeFox-R12.1-Unofficial-OPKONA-OOS13-V14.img

内核下载地址:

小提示

交叉编译链(内含编译小脚本,,不是自动化的,随便写的,还要自己去修改的):

www.123pan.com/s/OZquVv-QlCHA.html

想自己编译的可以试试!

Kernel source code:https://github.com/LineageOS/android_kernel_oneplus_sm8250

使用分支为lineage-20

内核特性:

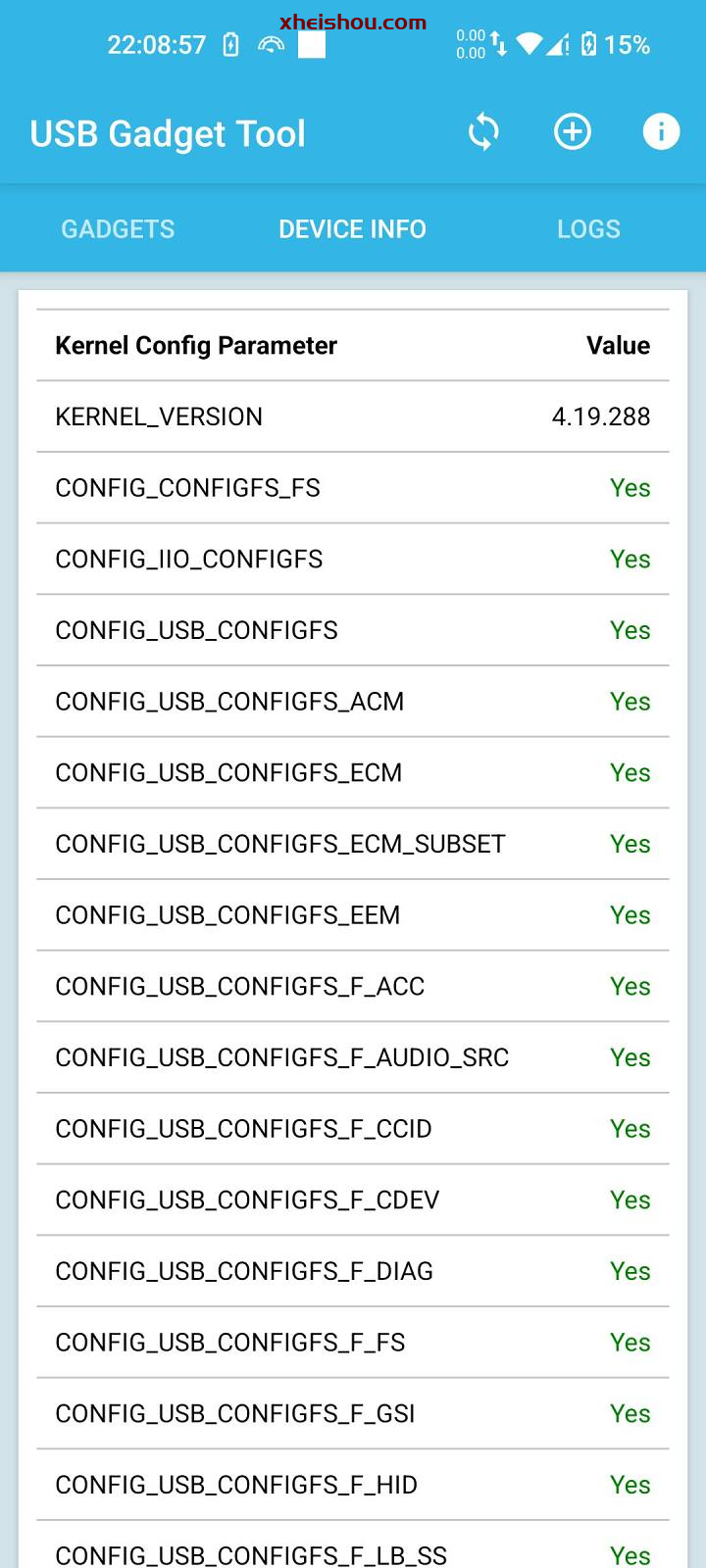

【1】基于Lineageos20的源码进行修改/编译,内核版本号为4.19.288

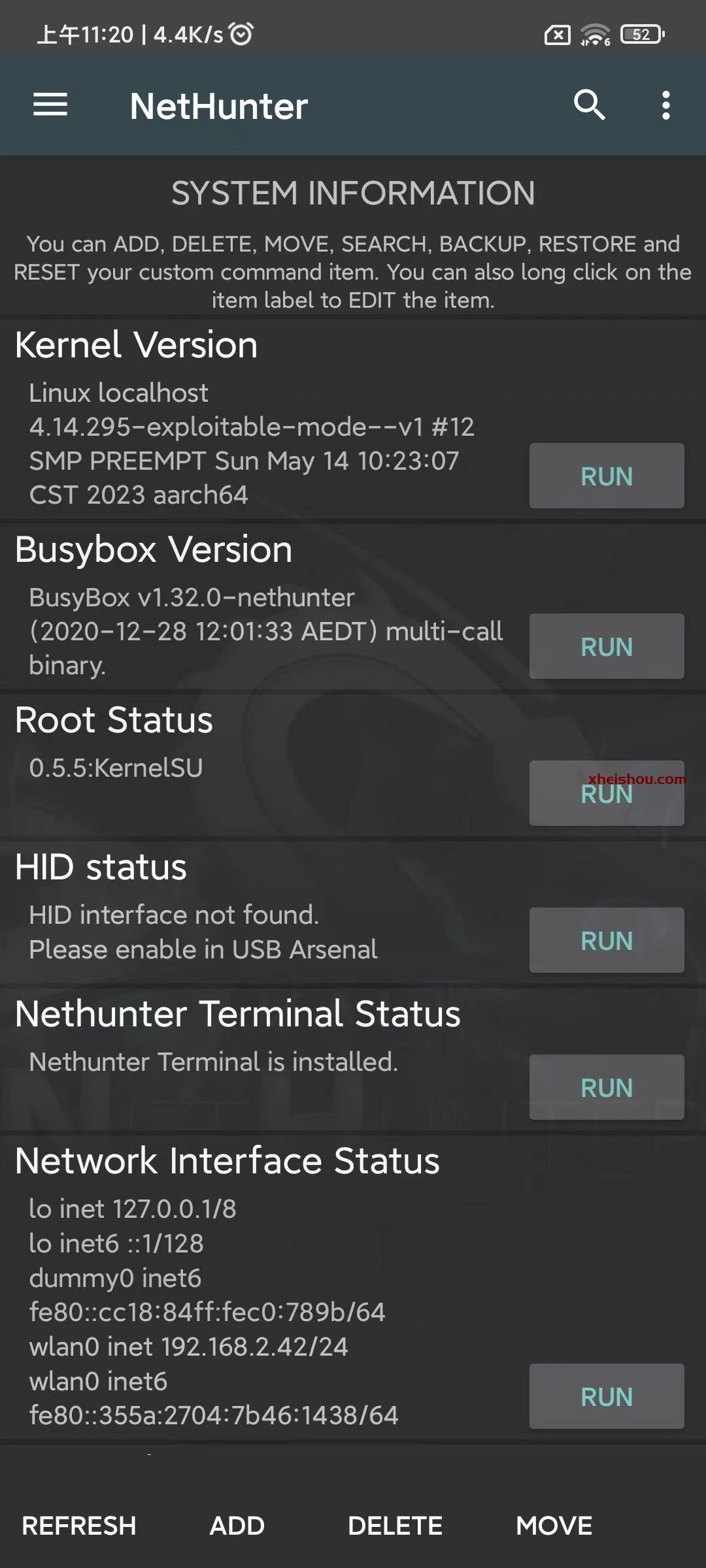

【2】集成添加KernelSU11119版本

注意:已经开启ksu内置的安全模式 当发生模块冲突变砖时可以按照ksu官网操作禁用模块

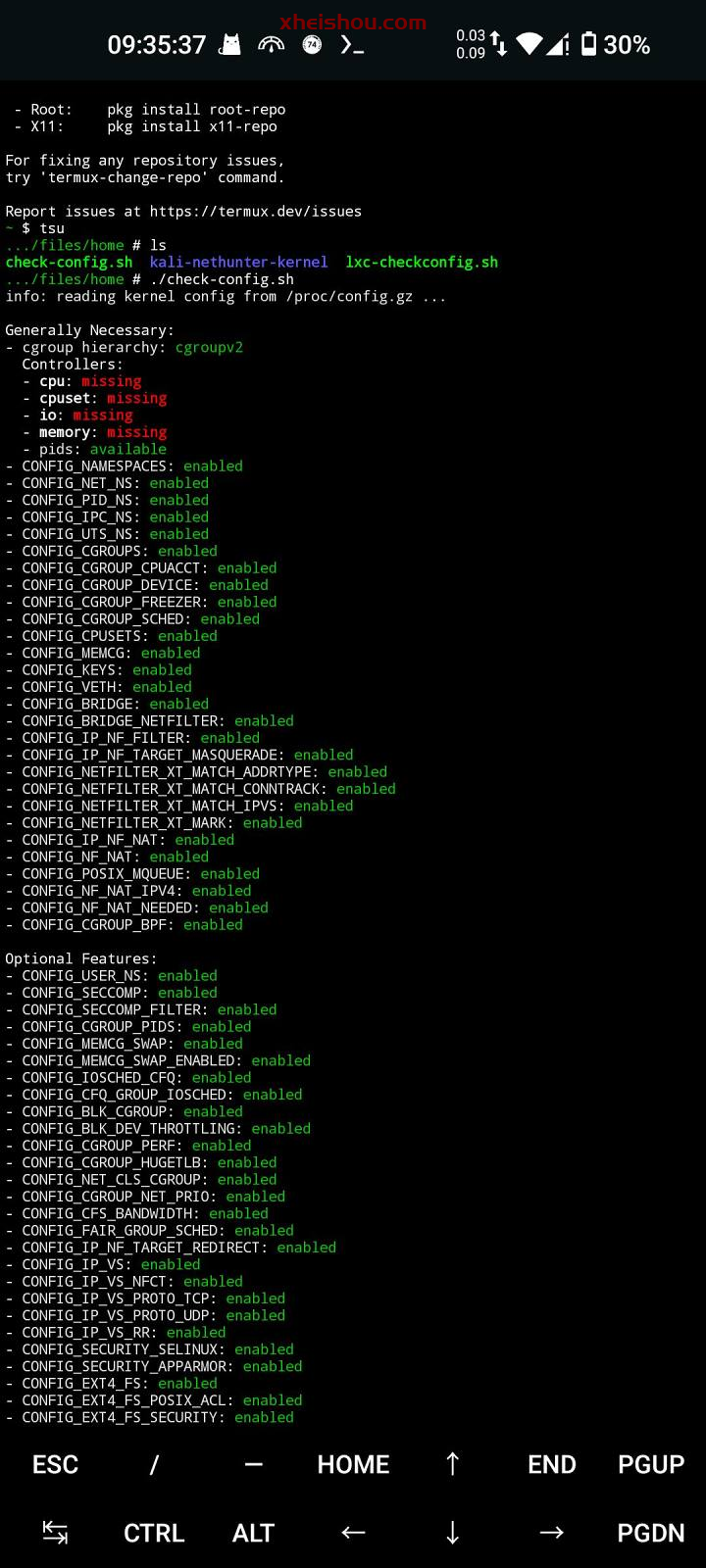

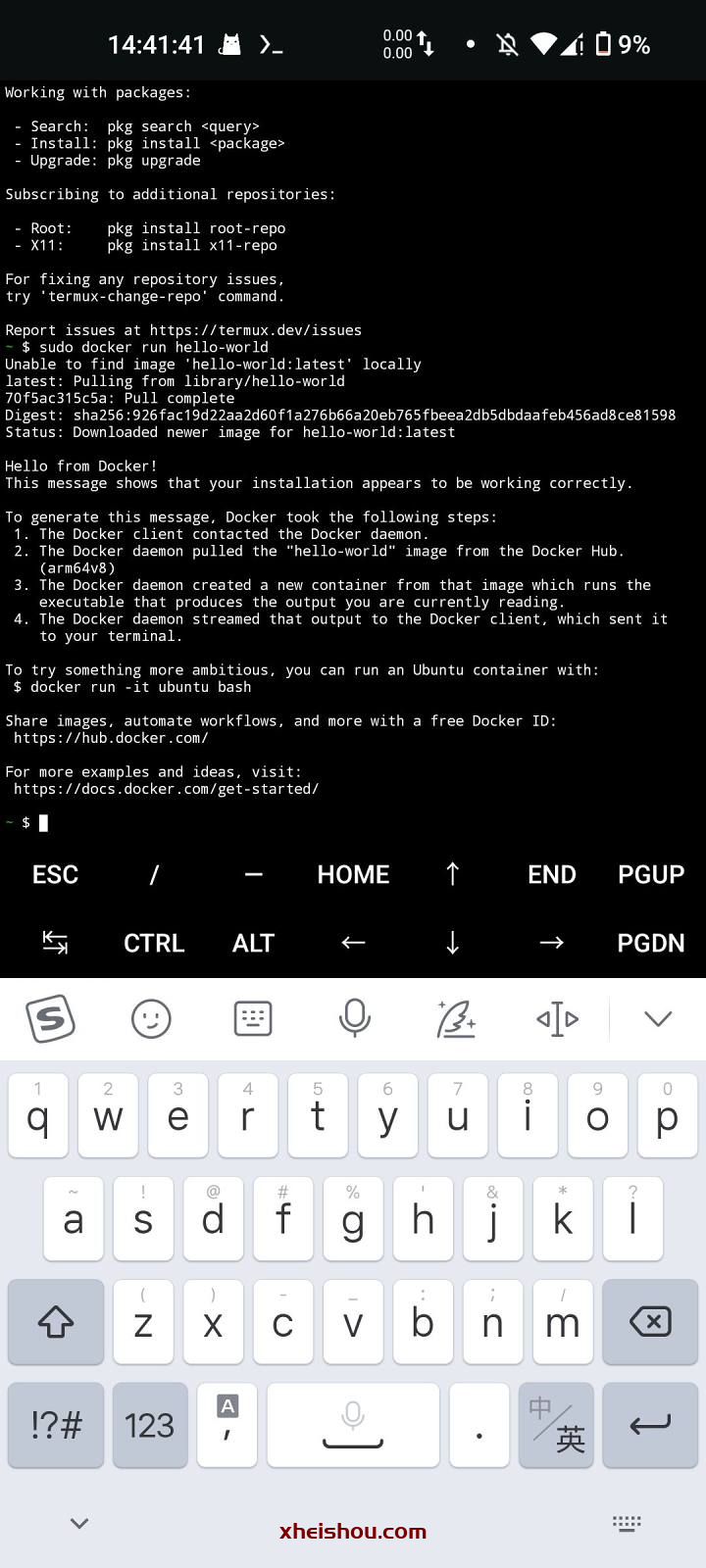

【3】docker相关功能支持

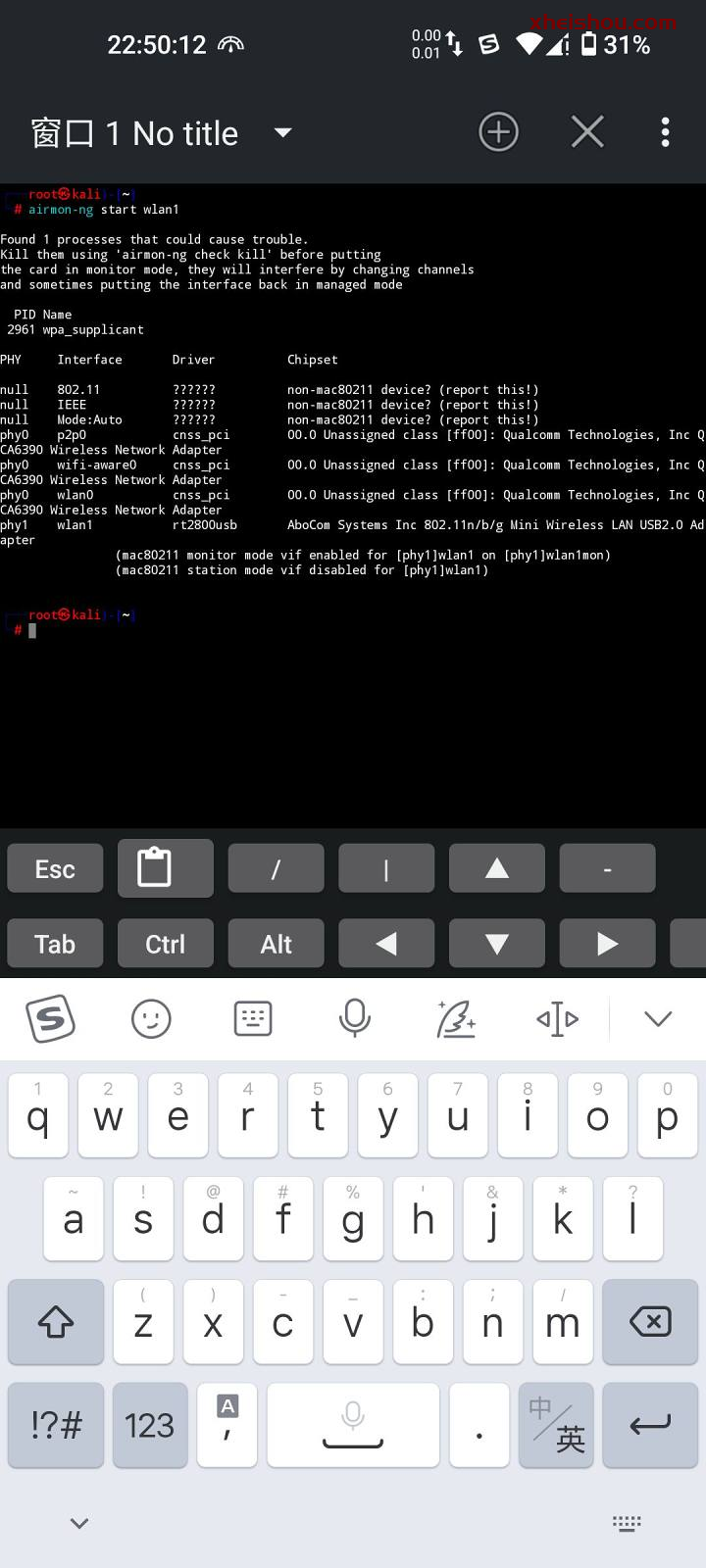

【4】Kail Nethunter 相关功能支持

【5】内核源码修改了简单反调试

【6】内核中打入高通3.0网卡芯片的监听补丁(无注入支持,目前官方也没什么好的办法让其支持注入)

注:Kail Nethunter是一个安卓渗透平台

它主要由一个Kali Linux容器+支持的内核+Nethunter核心软件构成,NetHunter是一个基于Kali Linux为Nexus设备构建的Android渗透测试平台,其中包括一些特殊和独特的功能。NetHunter支持无线802.11注入,一键MANA AP搭建,HID键盘(类Teensy攻击)以及BadUSB MITM攻击测试等。

刷入教程:

1.目前正常一加9r手机出厂ColorOS系统,先9008刷机到氧OS11后,进入系统更新,一步一步OTA升级,直至到13.1

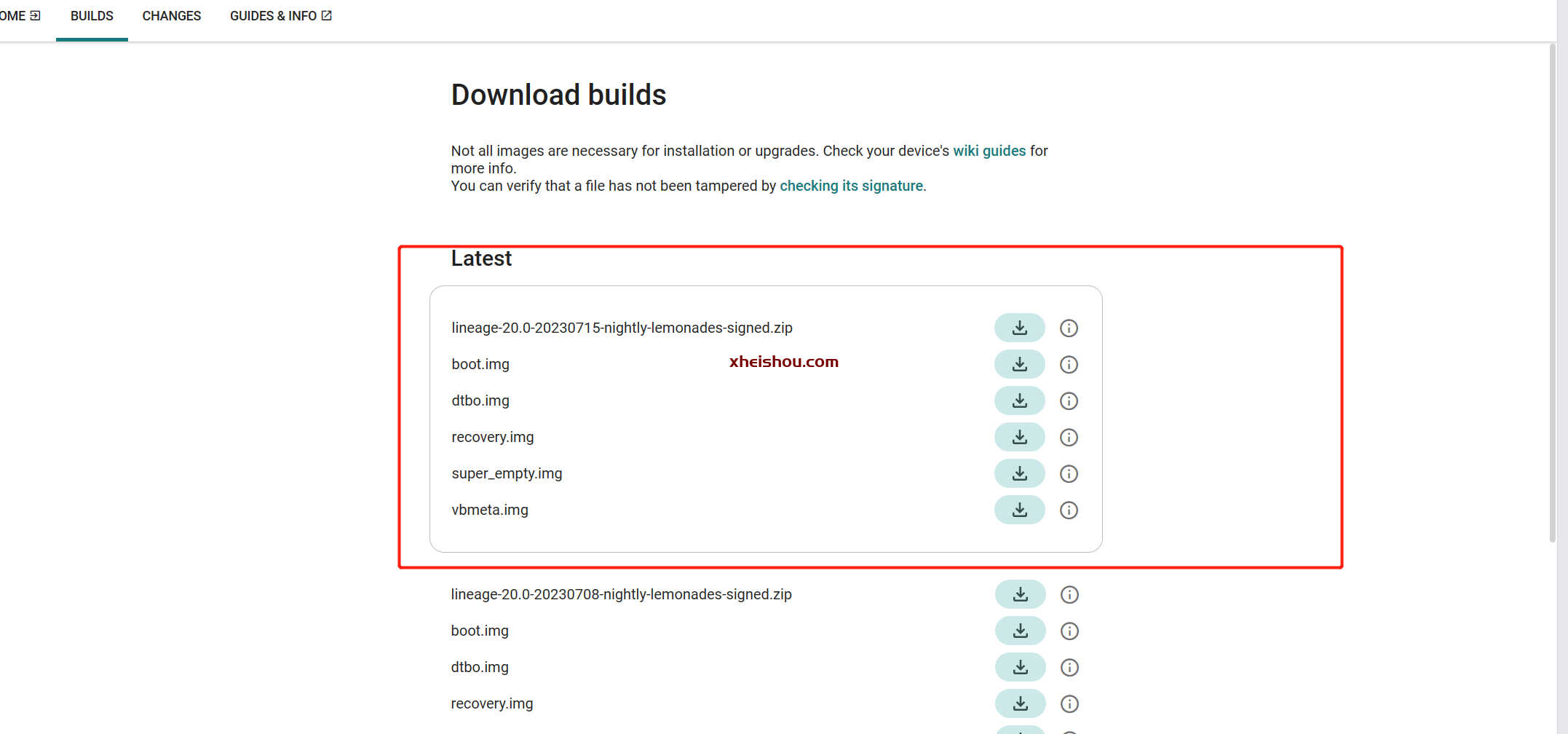

2.然后解锁进入fastboot,刷入上图中除zip的所有img

3.重启到recovery,先进行双清,接着点击rec中的install,然后点击adb sideload,最后电脑端输入adb sideload lineageos20.zip回车

(卡在47%是正常现象,请以recovery中输出的信息文字为准)

4.刷入此内核,安装Nethunter安装应用

以下为部分截图:

【需要注意的问题】

1.本内核仅供学习交流使用 下载后请于24小时删除切勿以身试法!!!!!!

2.所有内核以及刷机方法经本人设备已经过测试 不正确的刷机操作变砖头不负责

3.这个内核不适用于普通用户日常使用

![表情[ciya]-X黑手网](https://bbs.x10001.com/wp-content/themes/zibll/img/smilies/ciya.gif)

![表情[deyi]-X黑手网](https://bbs.x10001.com/wp-content/themes/zibll/img/smilies/deyi.gif)

![表情[wunai]-X黑手网](https://bbs.x10001.com/wp-content/themes/zibll/img/smilies/wunai.gif)

![表情[kuaikule]-X黑手网](https://bbs.x10001.com/wp-content/themes/zibll/img/smilies/kuaikule.gif)