esp8266的成本得多低啊,免运费才18,合着成本10块都不到

刷入过程网上一大堆,请大家自行搜索。

文末附驱动工具以及WiFi杀手固件包

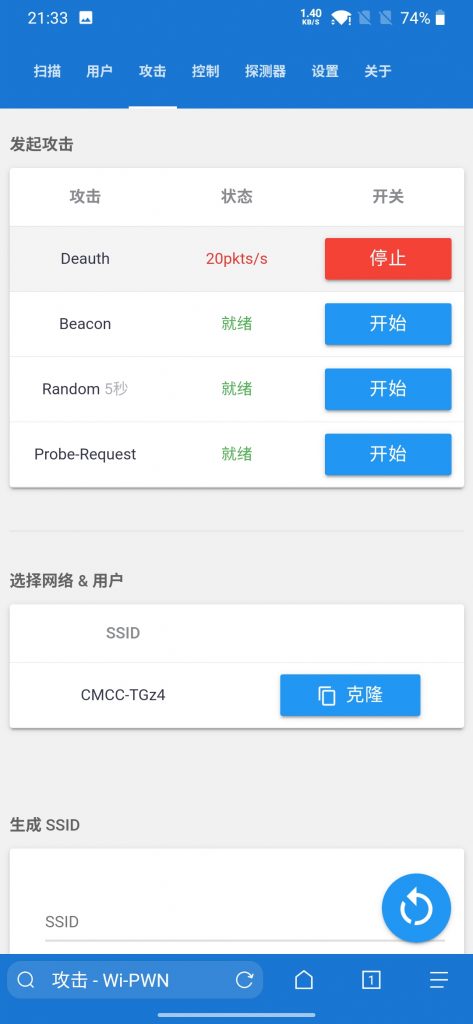

我刷的是汉化版(文末资源包里有两个WiFi杀手固件包,即英文版和汉化版),长这个样子。

- Deauth:因为WIFI管理数据帧没有被加密,导致攻击者可以伪造管理帧,从而让攻击者可以任意发送“取消认证”数据包来强行切断AP与客户端的连接(说白点就是无脑洪水堵塞攻击,一直切断对方设备与机器的连接,从而导致对方设备无法正常连接)

- Beacon:信标帧(Beacon)数据包用于宣告接入点,通过不断发送信标帧数据包(说白点就是创建许多新的wifi干扰对方的正常连接),由于目前部分设备自带SSID检测,所以我们使用随机生成SSID以达到目的

- Probe-response:探测请求帧由用户设备发送,以询问一个已知网络是否在附近。通过请求您在SSID列表中指定的网络,以此来混淆WiFi跟踪器。(说白点就是手机给已知WiFi网络发送一个probe-request帧,可提供网络服务的接入点将响应一个probe-response帧,你的手机将会跟这个响应接入点进行连接,所以看起来跟Deauth攻击差不多)

漏洞产生原因:802.11 WiFi标准包含一种专门针对网络和连接管理的特殊帧类型,查找wifi时,被动监听WiFi热点所广播出来的“beacon”管理帧(用来表明该热点可用),而“probe-request”,你的设备会发送这种管理帧来查看之前连接过的网络当前是否在周围。如果距离内存在已访问过的网络,相应的热点将会用“probe-response”帧予以响应,这些管理帧存在的问题就是,它们完全没有经过任何的加密,这样做的目的是为了增加WiFi的易用性,因为你完全不需要进行任何的密钥交换或密码确认就可以查看到周围的WiFi网络以及热点名称,但这也增加了WiFi网络的攻击面:任何设备都可以给任何网络发送beacon帧和probe-response帧。

再结合wifite和一个强字典,这不直接起飞( ͡° ͜ʖ ͡°)

![表情[xu]-X黑手网](https://xheishou.com/wp-content/themes/zibll/img/smilies/xu.gif)

![表情[xiaoku]-X黑手网](https://xheishou.com/wp-content/themes/zibll/img/smilies/xiaoku.gif)