后渗透基础:Linux篇

入侵痕迹隐藏后门帐号添加账号test1,设置uid为0,密码为123456useradd -p `openssl passwd -1 -salt 'salt' 123456` test1 -o -u 0 -g root -G root -s /bin/bash -d /home/test1SSH隐身登录隐...

“内网渗透实战:一次针对某外国服务器的技术探索”

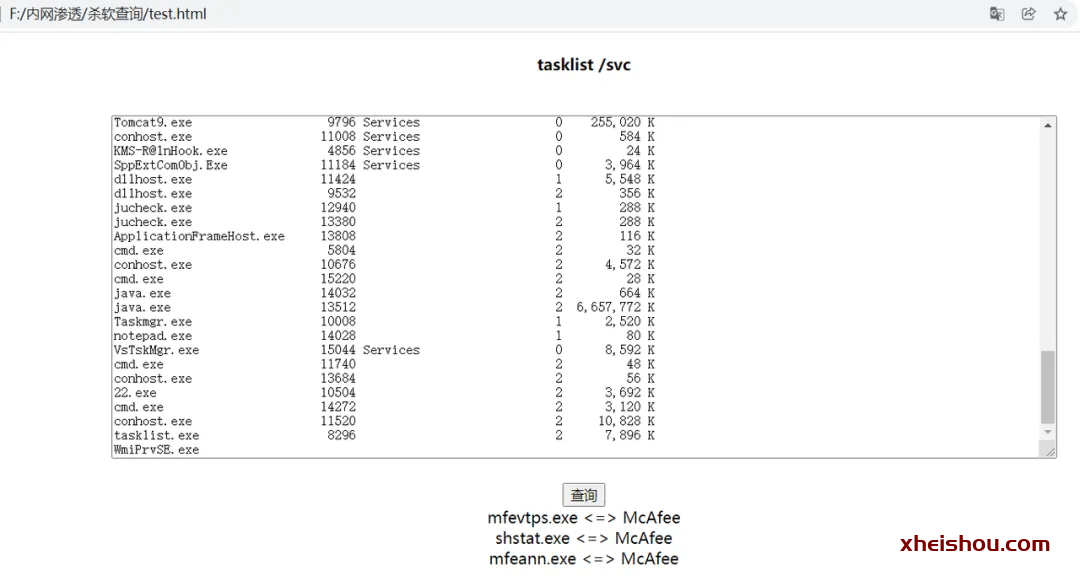

前言内网渗透平时很少能遇到,在平时工作中更加偏向于外网的Web打点之类的工作,所以就找寻国外的服务器进行渗透练手,熟悉下内网渗透的步骤。前情提要,外国服务器存在Weblogic漏洞,通过漏洞...

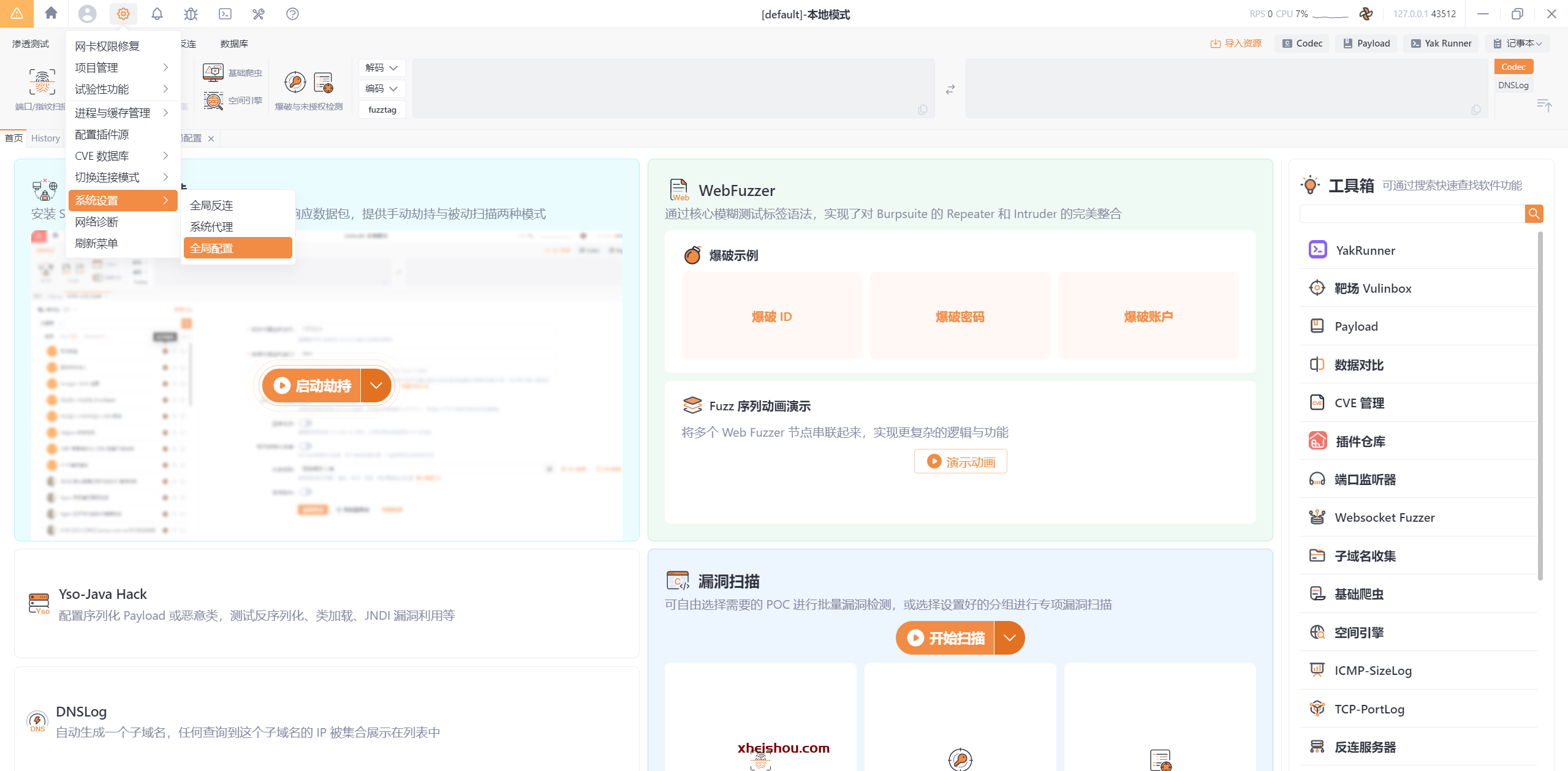

震撼!Yakit成功接入DeepSeek,功能全面升级!

前言 关于Yakit接入DeepSeek的详细步骤,由于具体流程可能因Yakit和DeepSeek的版本更新而有所变化,以下提供一个基于当前信息的一般性指导:一、准备工作注册与登录:确保你已在Yakit和Dee...

泄露数据查询系统更新啦!!!!!

简介本项目是一个基于Next.js、MySQL和ElasticSearch构建的泄露数据查询系统。用户可以注册登录,查询多种类型的泄露数据,提交新的数据线索,并管理个人信息。管理员可以通过后台管理用户、审...

Kali Nethunter 生态智能化升级:AI赋能移动渗透测试新体验

随着移动安全测试需求日益增长,Kali Nethunter 作为领先的移动渗透测试平台,近期完成了其生态系统的全面智能化升级。本次升级聚焦于核心交互工具的AI能力融合与功能强化,旨在为用户提供更智...

安卓逆向入门:别再被工具链劝退,这款 IDE 让你专注于逻辑而非环境

在 AI 辅助编程大行其道的今天,许多人误以为只要会“提问”,就能轻松搞定软件开发,甚至包括逆向工程。然而,真正动手尝试过安卓逆向的人,往往在第一个小时就被泼了一盆冷水。阻碍大多数新手...