SecurityServiceBox:

一个Windows平台下既可以满足安服仔日常渗透工作也可以批量刷洞的工具盒子。大佬轻喷

项目地址

x01 前言

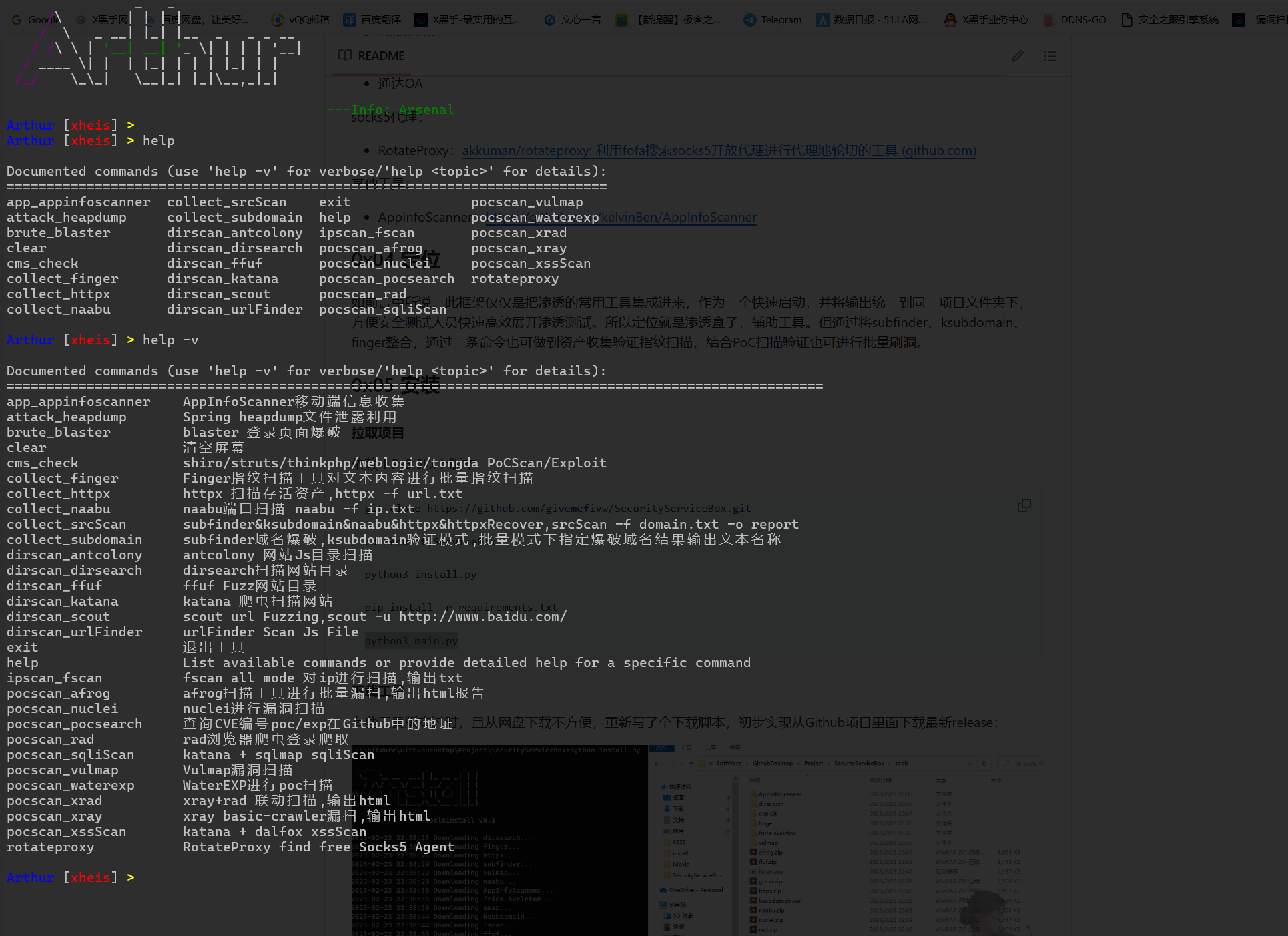

GUI_Tools是一个,有了图形化页面,点击即可运行,但是一个是在Windows环境下界面实在不敢恭维,一个是无法更好的交互(或者也许我没找到交互的方式)。后来无意间发现了阿浪师傅写的一个自用的命令行调用工具,也就是Wanli的初始版本。最开始也在公众号文章说过,最初的设定是“把常用的工具给做了一个调用整合到一个程序内,功能拓展比较方便,目前是根据自己的一些习惯写的,比如目录扫描、子域名爆破+验证、漏洞扫描”。就相当于一个快捷启动工具,与GUI_Tools不同的是,Wanli可以更好的交互,执行自定义的命令。当然,并无比较的意思,两个师傅的工具都有在用(手动狗头 :)。0x02 运行截图

cmd /k 即可新开cmd窗口,除collect_subdomain之外,其余工具均可无需等待当前命令执行结束直接执行下一条命令。且支持TAB键关键字自动补全。

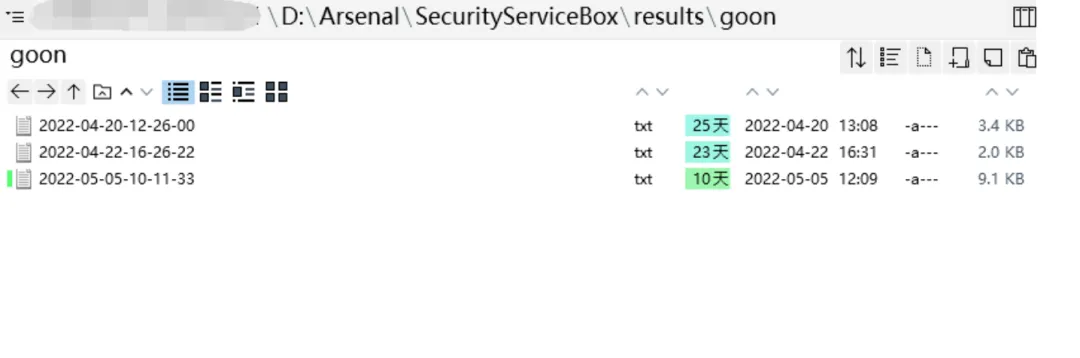

命令执行结束后,在results文件夹下可查看输出的报告(Finger扫描的结果在tools/collect/finger/output文件夹内)

0x03 集合

-

subfinder:subfinder(github.com) -

ksubdomain:knownsec/ksubdomain: 无状态子域名爆破工具 (github.com)

-

Finger:EASY233/Finger: 一款红队在大量的资产中存活探测与重点攻击系统指纹探测工具 (github.com)

-

smap:s0md3v/Smap: a drop-in replacement for Nmap powered by shodan.io (github.com) -

fscan:shadow1ng/fscan: 一款内网综合扫描工具,方便一键自动化、全方位漏扫扫描。(github.com) -

goon: (github.com)

-

dirsearch:maurosoria/dirsearch: Web path scanner (github.com) -

ffuf:ffuf/ffuf: Fast web fuzzer written in Go (github.com)

-

afrog:zan8in/afrog: 一个挖洞工具 – A tool for finding vulnerabilities (github.com) -

autoxray:内置,xray basic爬虫模式自动批量扫描 -

nuclei:projectdiscovery/nuclei: Fast and customizable vulnerability scanner based on simple YAML based DSL. (github.com) -

pocsearch:内置,搜索CVE编号漏洞的poc/exp在Github的地址 -

rad:chaitin/rad (github.com) -

vulmap:zhzyker/vulmap: Vulmap 是一款 web 漏洞扫描和验证工具, 可对 webapps 进行漏洞扫描, 并且具备漏洞验证功能 (github.com) -

xrad:内置,xray和rad联动扫描

-

Shiro: https://github.com/j1anFen/shiro_attack -

Struts2 -

ThinkPHP -

Weblogic:https://github.com/21superman/weblogic_exploit -

通达OA

-

RotateProxy:akkuman/rotateproxy: 利用fofa搜索socks5开放代理进行代理池轮切的工具 (github.com)

-

AppInfoScanner:https://github.com/kelvinBen/AppInfoScanner -

frida-skeleton:https://github.com/Margular/frida-skeleton -

Packer-Fuzzer:https://github.com/rtcatc/Packer-Fuzzer

0x04 定位

0x05 安装

拉取项目

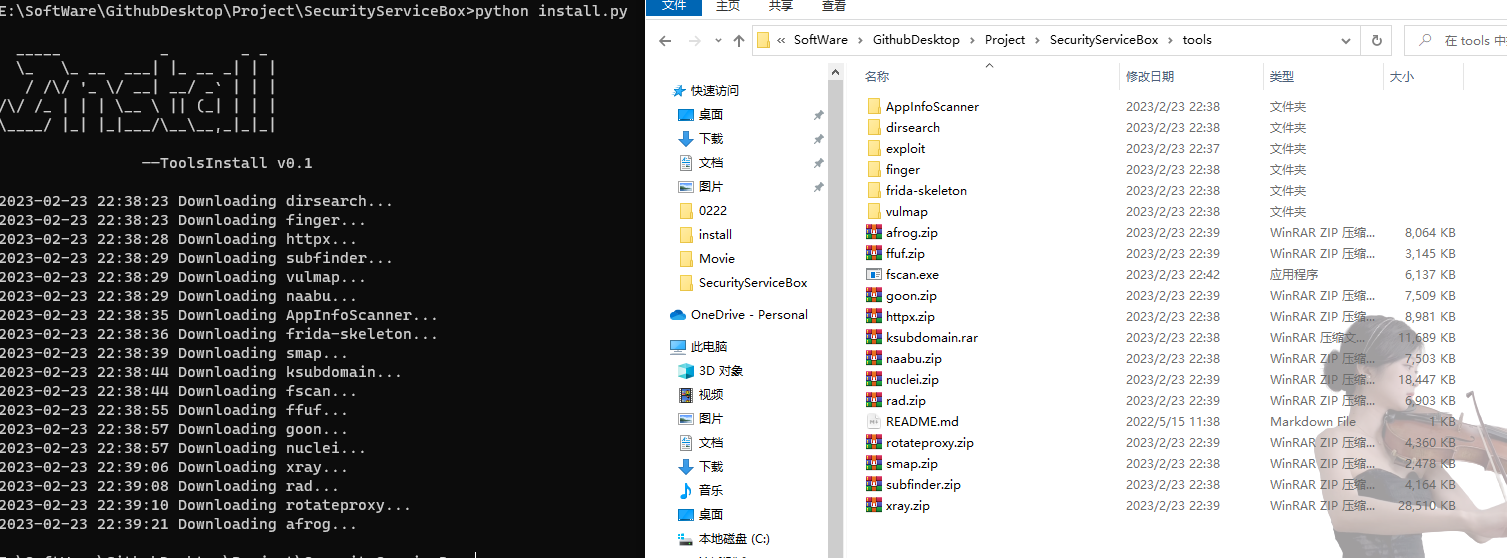

下载工具

有些工具版本过时,且从网盘下载不方便,重新写了个下载脚本,初步实现从Github项目里面下载最新release:

默认是使用V2rayN的10808socks代理,可自行修改。运行或许会出现returned non-zero exit status匹配结果为空,大概率是网络问题,可以重新运行一下。

但CMS利用工具有的是从公众号获取的,暂时无法查到所有项目出处,所以直接放进tools/exploit里面了。

wanli.py里面新增了一些其他命令,师傅们可以自行玩耍

0x06 增删改查

Step 1 下载所需工具

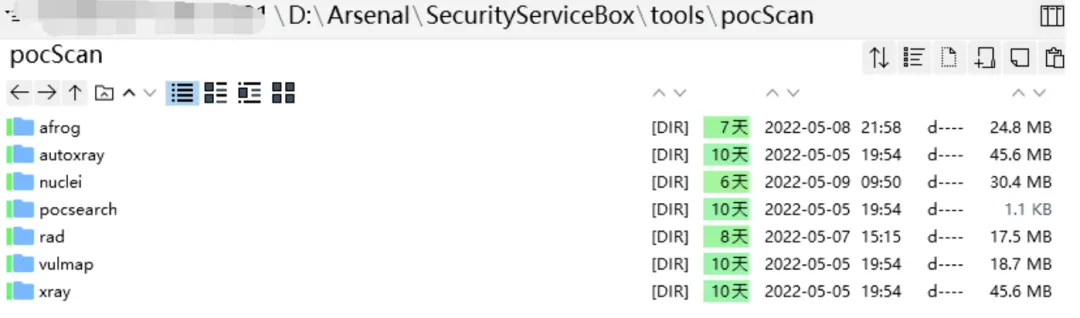

tools文件夹下,可根据工具的功能进行分类,例如以下pocScan文件夹下存放的是nuclei、vulmap等poc扫描工具:

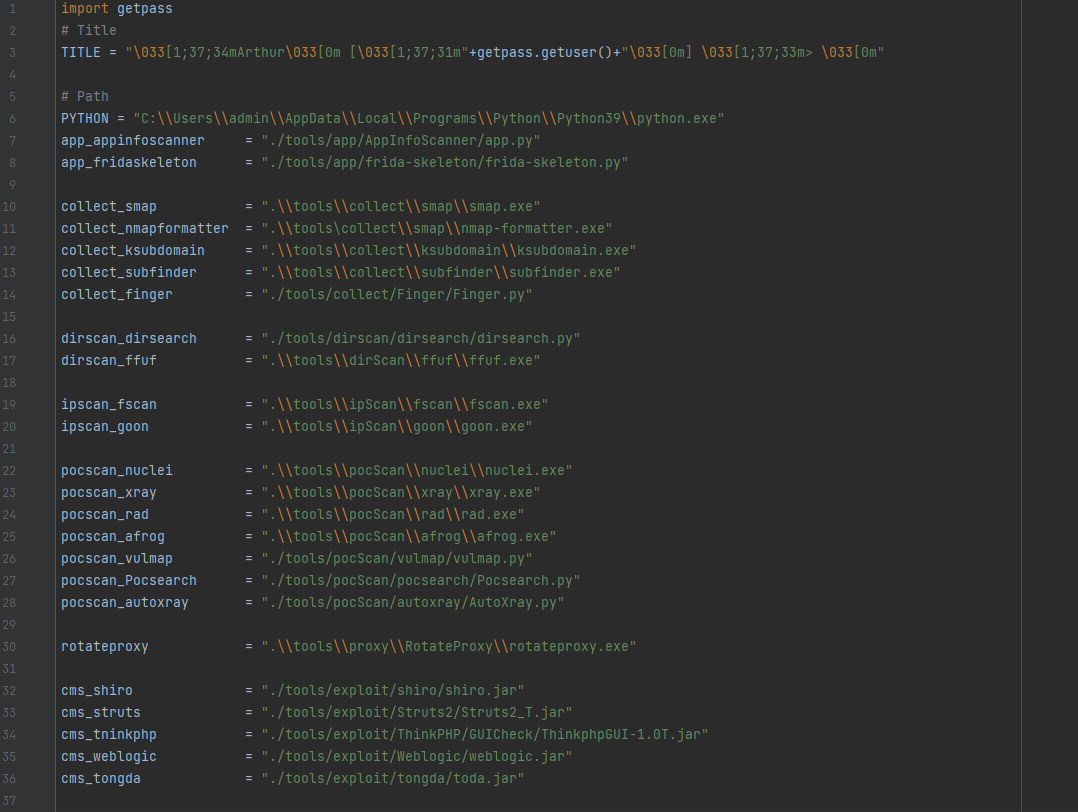

修改config/config.py中,将新增的工具的路径添加进去,除python环境的绝对路径之外,其余工具推荐使用相对路径,由于是Win环境,在添加exe工具时,需要使用\\\\符号防止转义:

Step 3 注册参数

pocscan_nuclei扫描,那么我们只需在main.py里面添加如下代码:@staticmethod

def nuclei_file(file):

cmd = f''

cmd += f'start cmd /k {configs.config.pocscan_nuclei} -l {file} '

cmd += f'-s medium,high,critical -rate-limit 100 -bulk-size 25 -concurrency 25 -stats -si 300 -retries 3'

system(cmd)Step 4 添加命令

lib/cmd/wanli.py文件中,定义预期执行的命令,例如添加nuclei批量扫描,通过system函数,调用config文件中定义的路径中的工具,执行拼接好的完整命令,增加或修改如下代码:@staticmethod

def nuclei_file(file):

cmd = f''

cmd += f'start cmd /k {configs.config.pocscan_nuclei} -l {file} '

cmd += f'-s medium,high,critical -rate-limit 100 -bulk-size 25 -concurrency 25 -stats -si 300 -retries 3'

system(cmd)此时就完成了一个工具执行的添加

Step 5 引用命令

最后一步,在main.py函数里面,添加调用:

def do_pocscan_nuclei(self, args):

'''nuclei进行漏洞扫描'''

if args.u:

url = args.u

lib.cmd.wanli.PocScan.nuclei_single(url)

if args.f:

file = args.f

lib.cmd.wanli.PocScan.nuclei_file(file)

if args.p:

proxy = args.p

lib.cmd.wanli.PocScan.nuclei_proxy(proxy)至此,新的集合添加完毕,只需运行main.py,在控制台输入pocscan_nuclei -f url.txt接着回车,就可以调用nuclei执行完整的命令

© 版权声明

1、本网站名称:

X黑手网

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

THE END

暂无评论内容