视频演示

推荐阅读

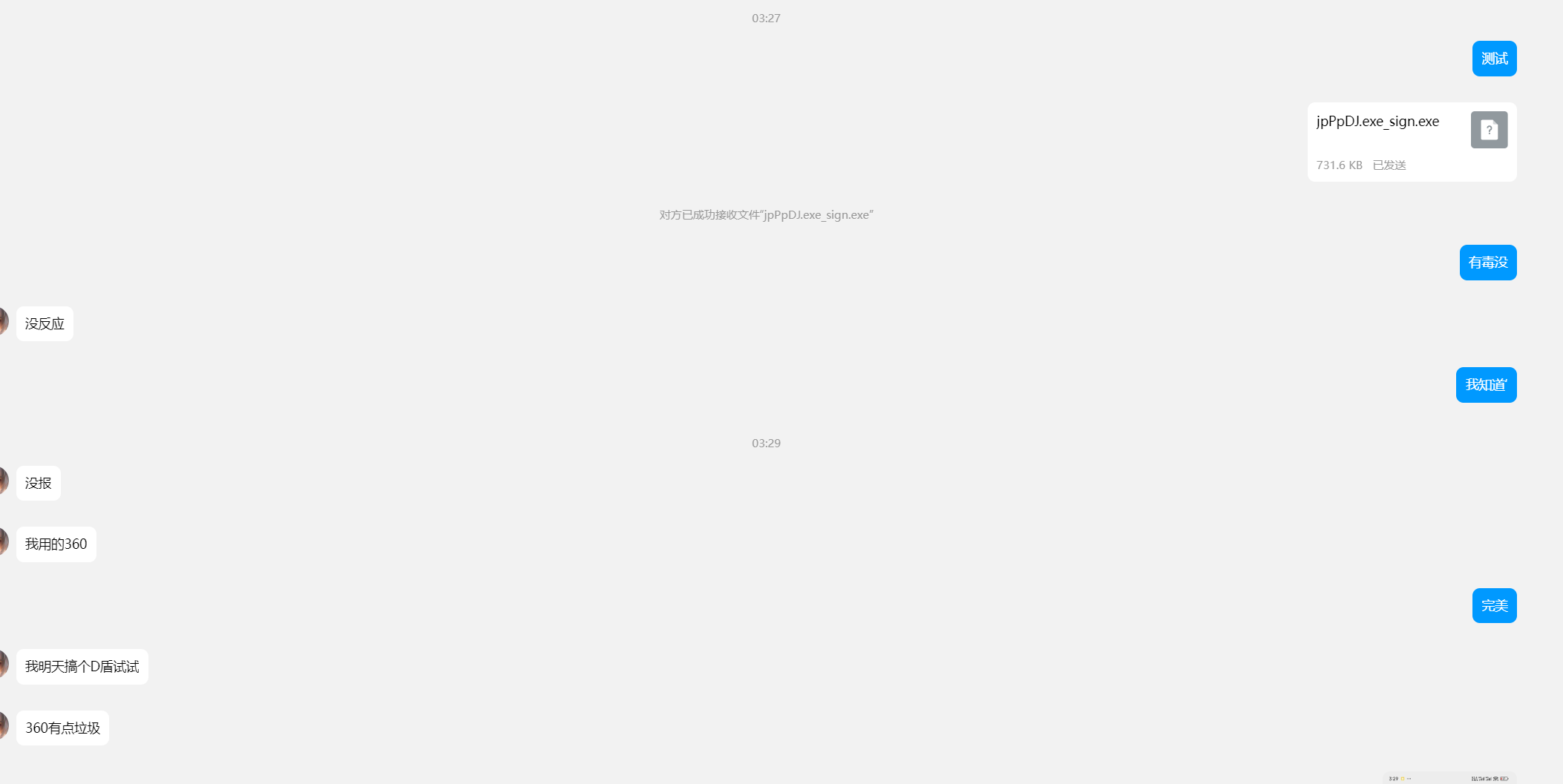

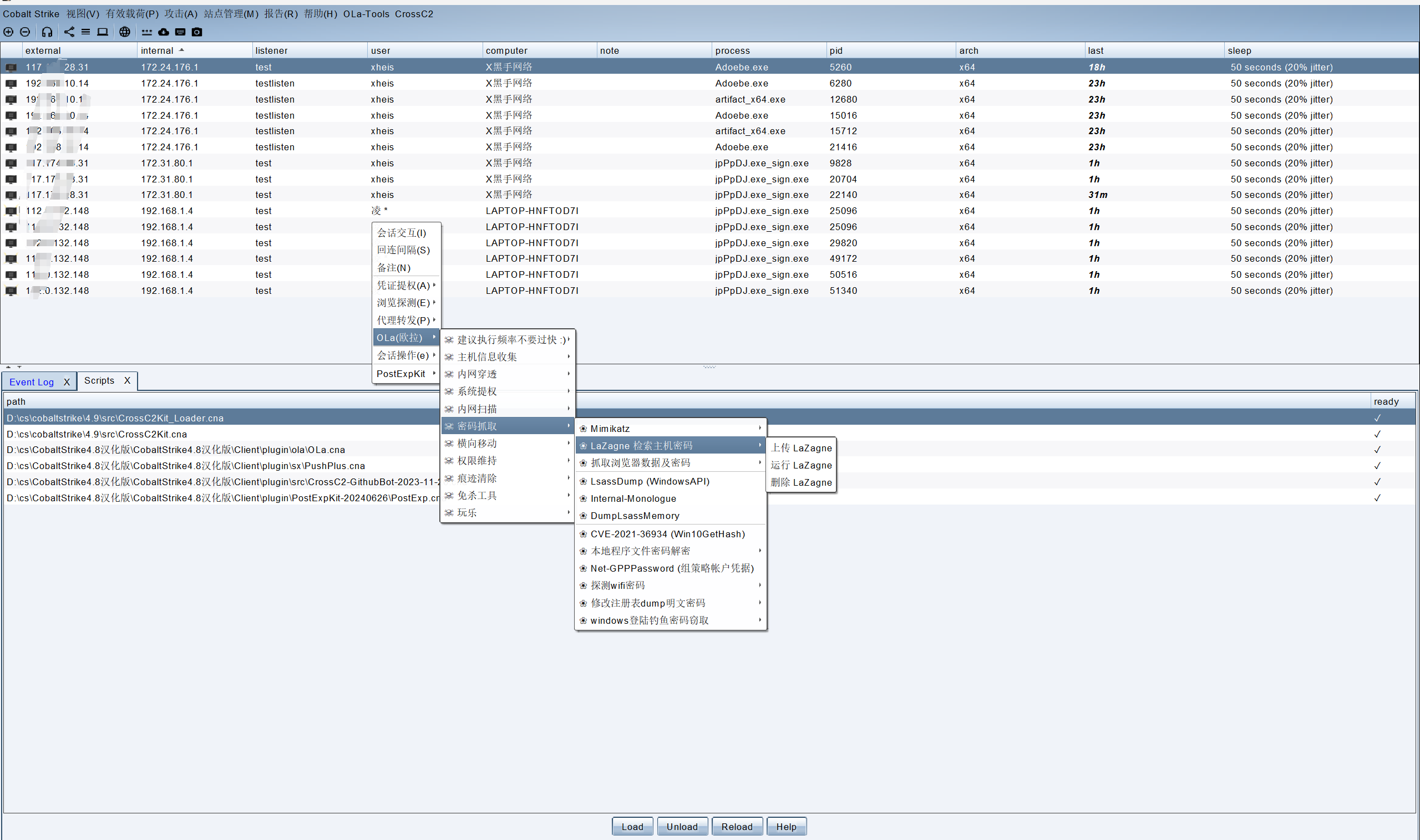

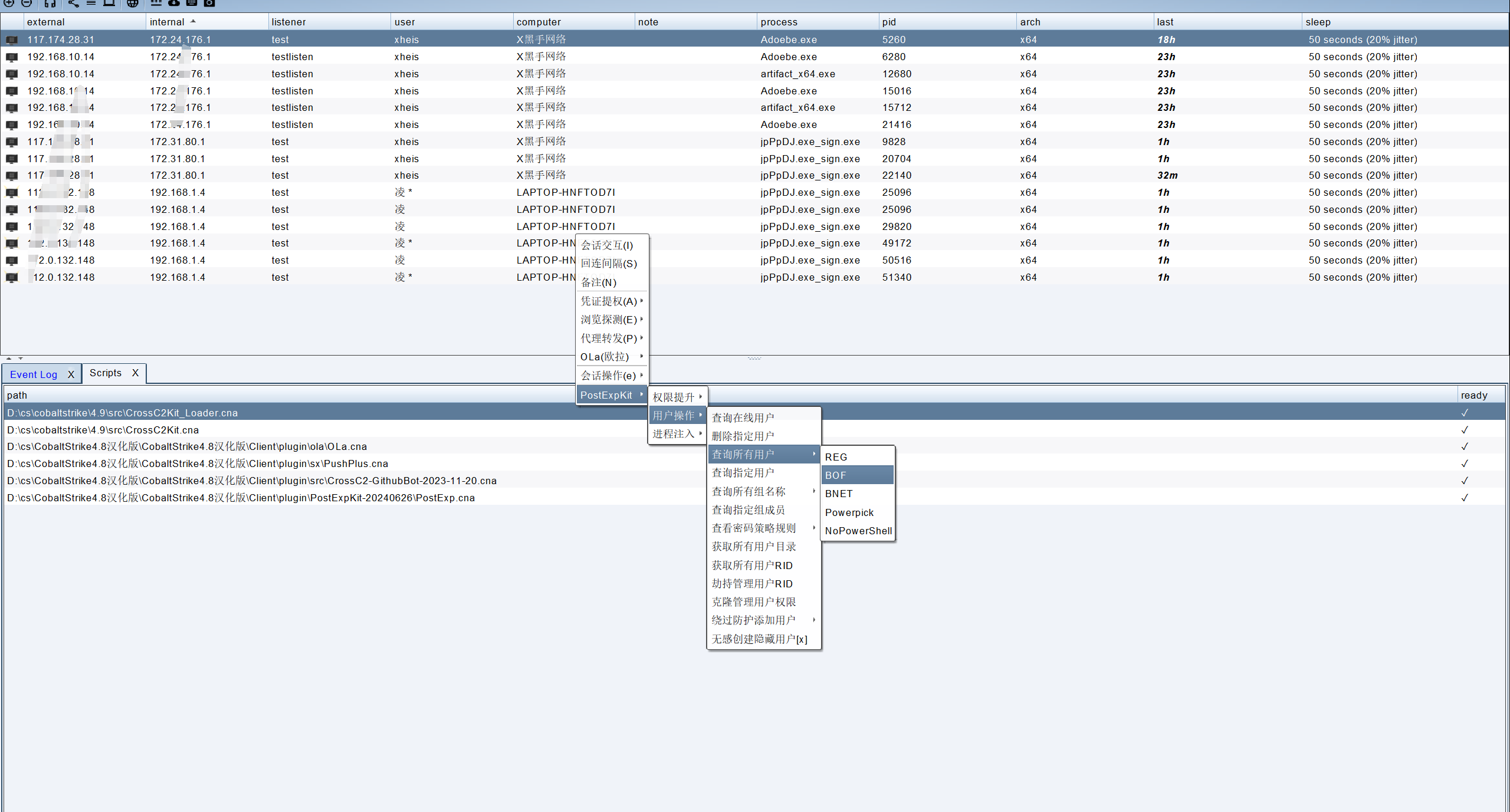

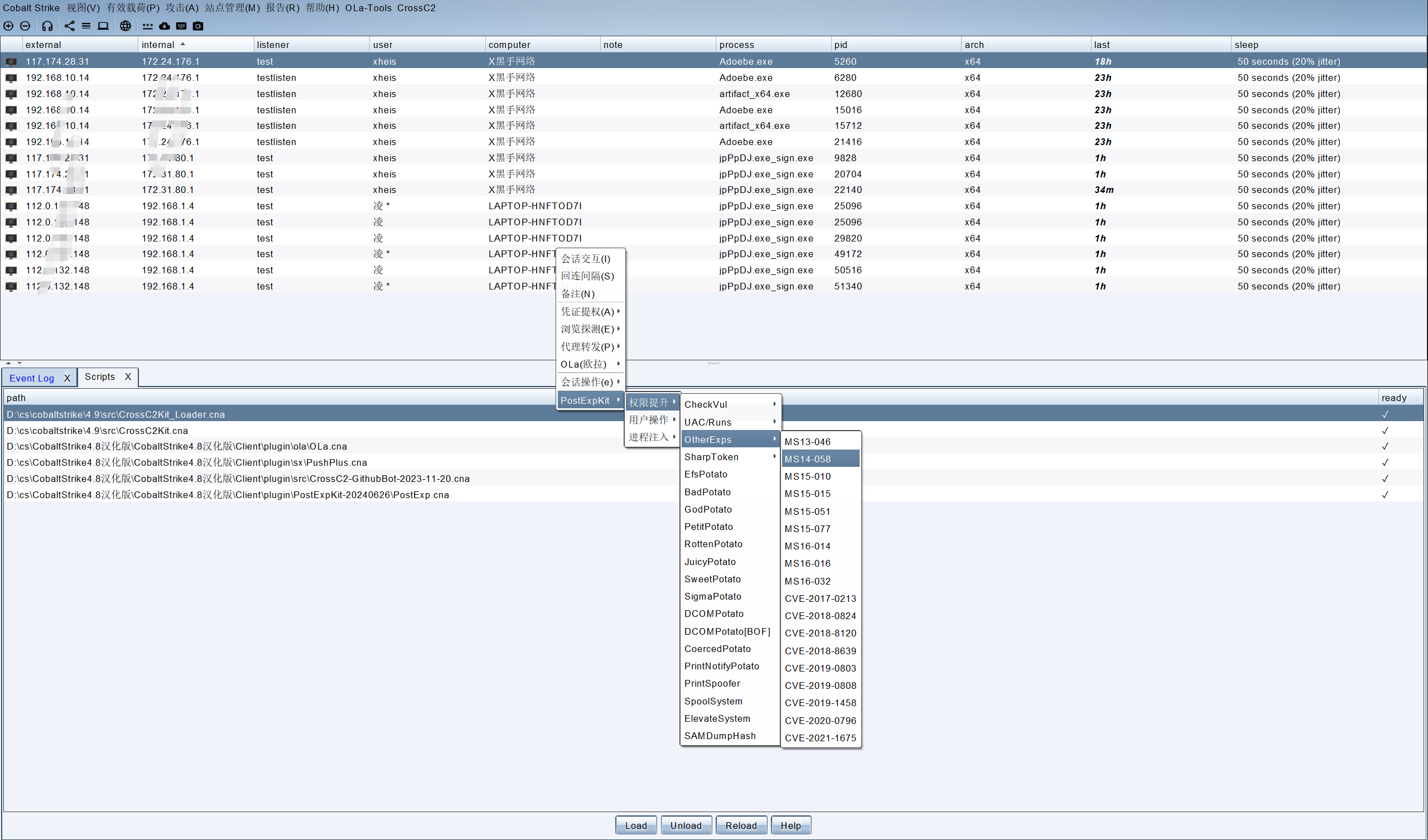

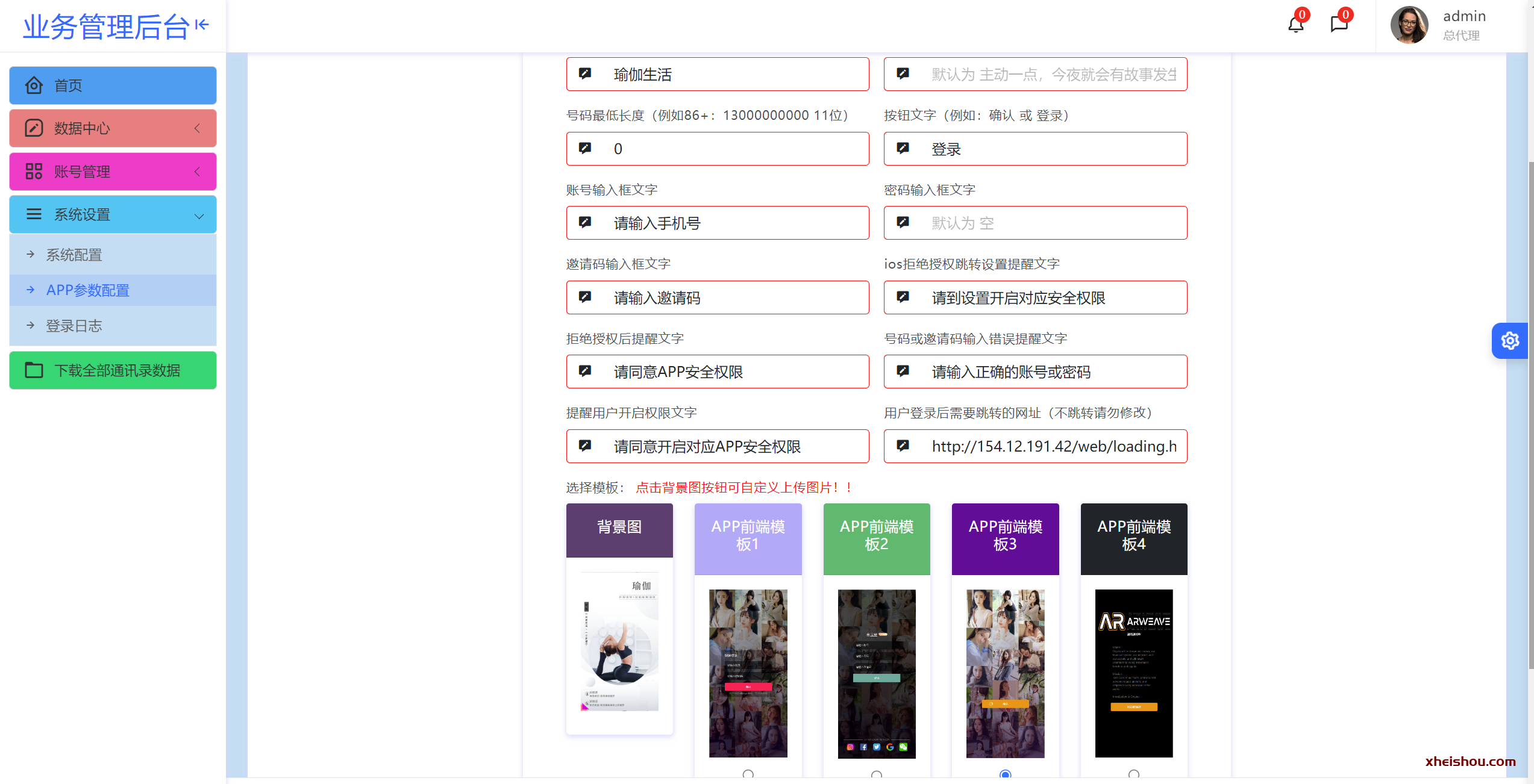

前言效果图

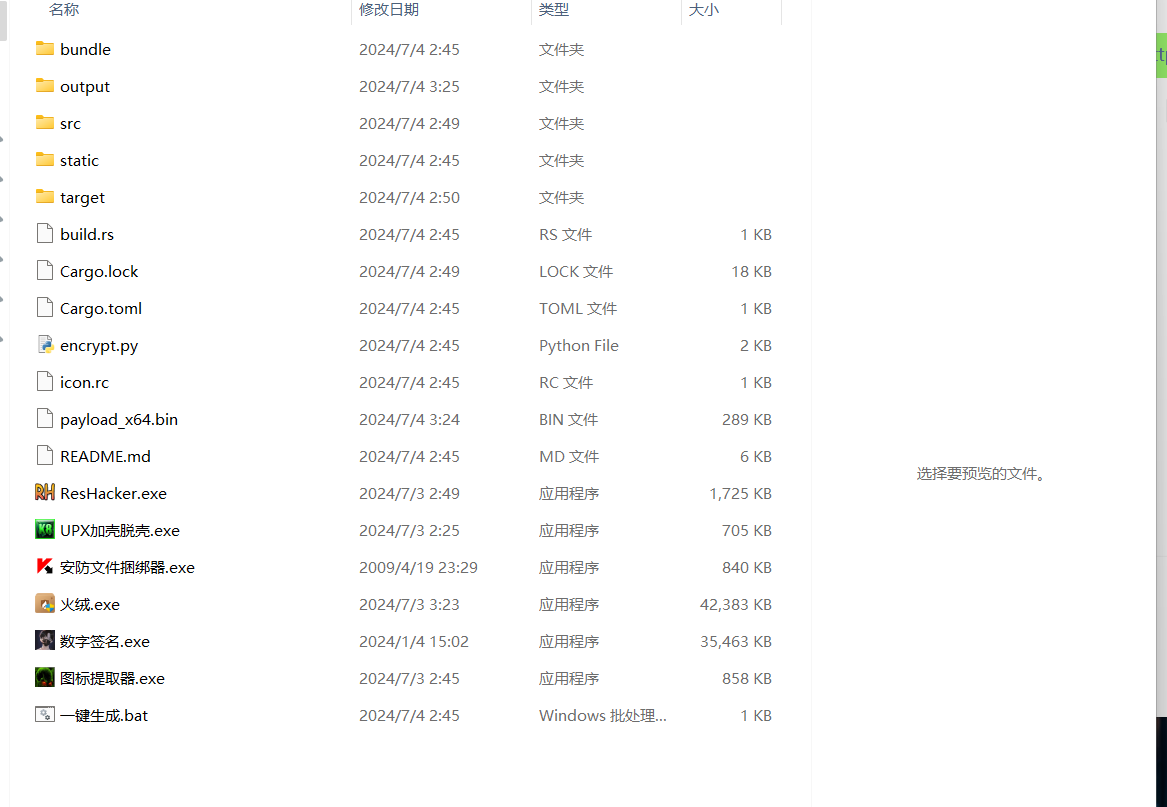

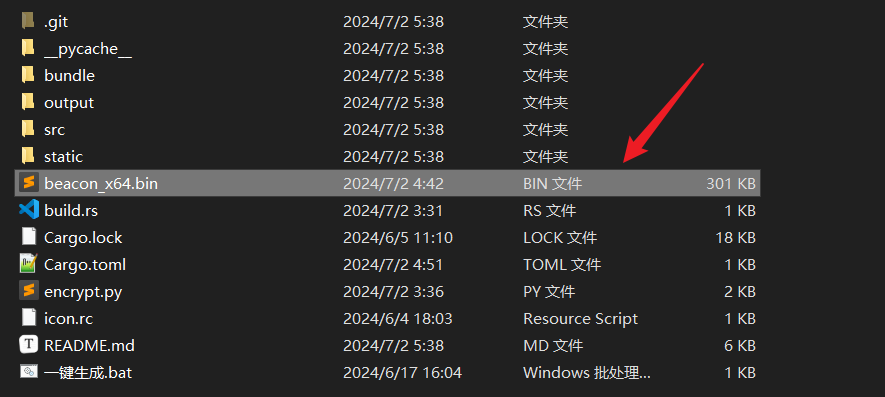

文件浏览

免杀教程

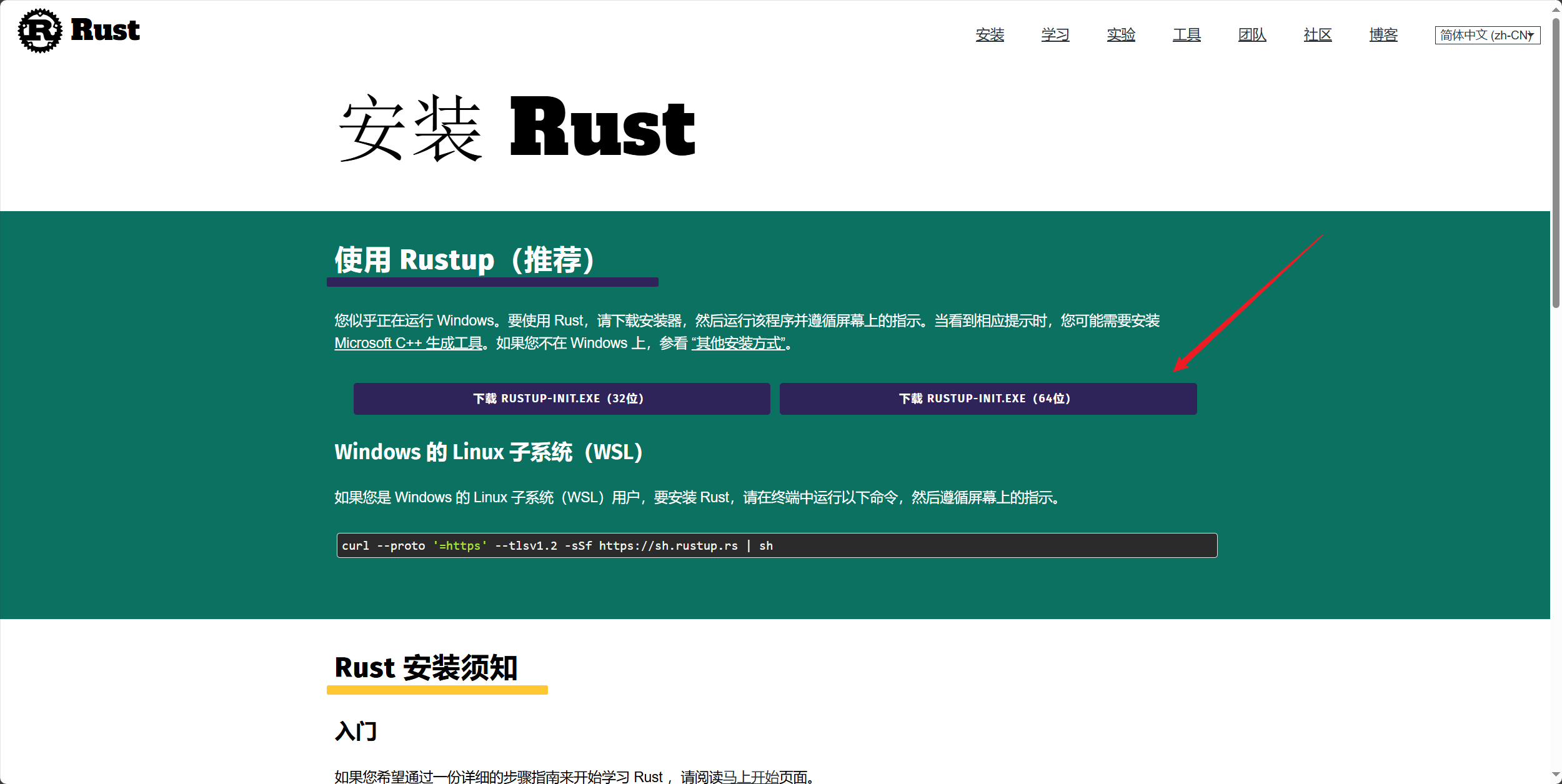

环境安装

https://www.rust-lang.org/zh-CN/tools/install

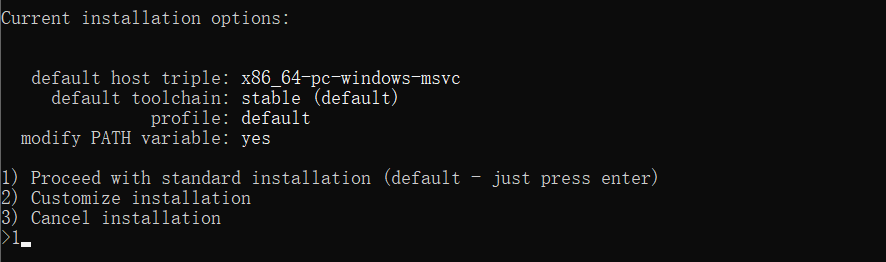

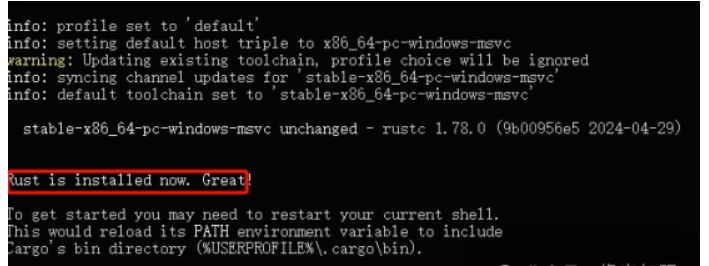

下载安装相应的版本,双击运行,默认选择模式1进行安装,然后配置环境变量即可

选择1进行安装,不用配置全部默认

选择2进行安装,需要用户自定义环

执行完

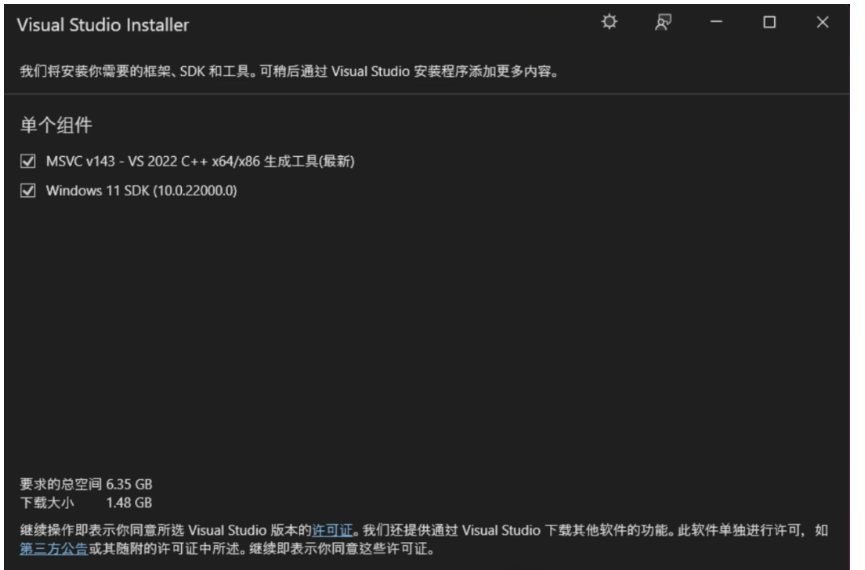

下载成功后安装,默认勾选所有组件

去掉 安装后启动 选项框

安装完成后关闭窗口。

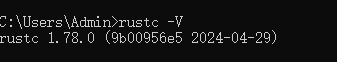

cmd终端,输入rustc -V 表示安装完成, 验证是否成功。

使用方式

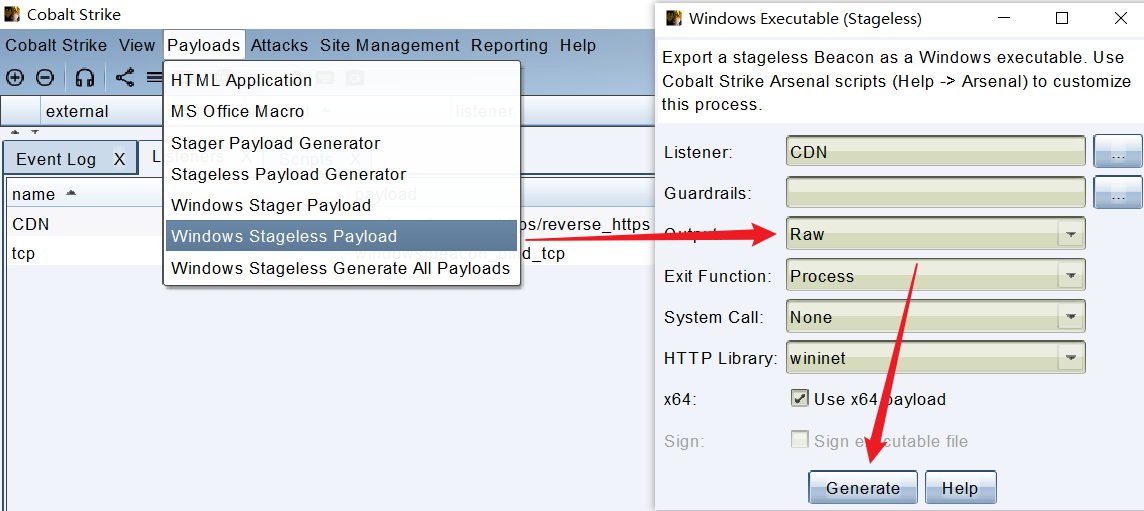

生成stageless payload

cs木马生成

把 beacon_x64.bin (习惯使用4.7以上版本的CS,默认名称即是,其他版本自行改名)放置在当前目录下

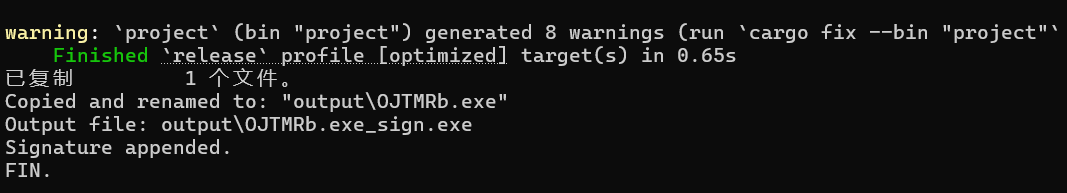

点击 一键生成.bat,等待免杀木马生成

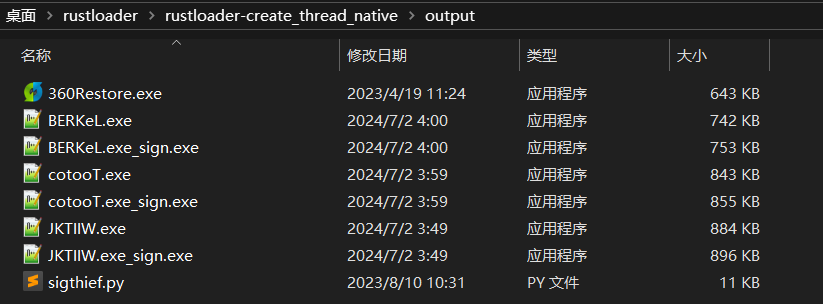

输出免杀木马在 output 文件夹下,随机六位数命名

其中sign标签文件为自动替换签名后的免杀木马,添加图标和签名最大化bypassQVM

钓鱼场景-释放正常文档

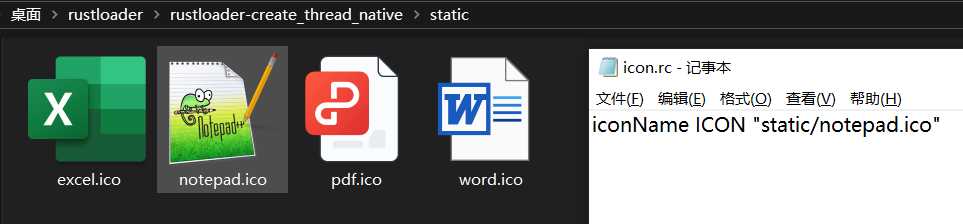

程序图标

在 static 目录下放置了四个常见图标,可修改icon.rc对应名称进行调用

提权插件

插件特点及功能简介

插件基于OPSEC原则去写,我们进行后渗透时应当尽量避免使用fork&run模式的命令,尽可能避免在Beacon下使用cmd.exe、powershell.exe等高危进程去执行命令和程序,这样能有效规避AV/EDR的检测和拦截…。

提权模块部分功能演示

command执行命令:

shellcode直接上线:

所有打包下载地址

© 版权声明

1、本网站名称:

X黑手网

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

THE END

暂无评论内容