前言

在企业安全建设与攻防对抗(HVV)中,钓鱼攻击始终是突破边界的高效手段之一。过去,很多团队会选择使用 Gophish 这类成熟平台进行内部钓鱼演练,但其依赖 Docker 或复杂环境配置的特性,在实际部署中往往带来不少挑战,尤其对国产化信创环境的支持相对薄弱。

近期,一款名为 ApolloFish(阿波罗) 的国产钓鱼演练平台 ,主打 “实战演练赋能安全意识提升”,以其极简部署、全平台兼容的特点,迅速吸引了红队与安全运维人员的关注。

一、为什么需要 ApolloFish?

Gophish 作为业界标杆,功能强大,但在以下场景中会遇到瓶颈:

-

内网或无 Docker 环境部署困难; -

信创操作系统(如鲲鹏、海光等 ARM 架构)适配复杂; -

希望快速搭建、用完即走,降低维护成本。

ApolloFish 正是瞄准这些痛点,提出 “单文件、零依赖、全平台” 的轻量化解决方案,尤其适合在国产化环境中快速开展钓鱼演练。

二、核心优势:轻装上阵,处处可运行

1. 极简部署,告别环境依赖

ApolloFish 无需安装 Python、Go 或 Docker,只需下载对应系统的二进制文件,直接命令行执行即可启动。例如在 Windows 下:

ApolloFish_windows_amd64.exe程序自动生成配置文件,真正实现开箱即用。

2. 全平台与信创支持

覆盖 Windows、Linux、macOS(包括 Apple Silicon),同时兼容 x86 和 ARM 架构,这意味着它可以在主流服务器、个人电脑,以及国产化终端(如鲲鹏、海光 CPU)上无缝运行,极大扩展了适用场景。

3. 实战化闭环设计

-

网页钓鱼:支持自定义端口、域名,可配置 HTTPS 证书,模拟真实可信站点; -

邮件钓鱼:内置 SMTP 发信模块,支持批量导入目标,完成从发信到点击的完整链条; -

行为追踪:自动记录员工访问、提交等行为,实时生成可视化报告。

三、快速上手:3步搭建演练环境

步骤1:下载与运行

根据系统架构下载对应版本,直接运行可执行文件。

下载地址:

步骤2:获取登录信息

首次运行后,会在同级目录生成 config.yaml,其中包含随机生成的安全路径、端口、账号密码,例如:

# 后台面板设置

# 后台路径: http://127.0.0.1:{panel.port}/{panel.path}/

panel:

path: bc1e8df8904bad850eeee108d600d4ce

port: 3333

username: 4vvdr979

password: yzm8vrba

clickpush:

wxwork: ""

dingding: ""

feishu: ""这种方式有效防御了默认路径和弱口令爆破。

步骤3:登录与管理

访问 http://127.0.0.1:3333/{panel.path}/,使用配置中的账号密码登录,即可进入仪表盘查看演练概览。

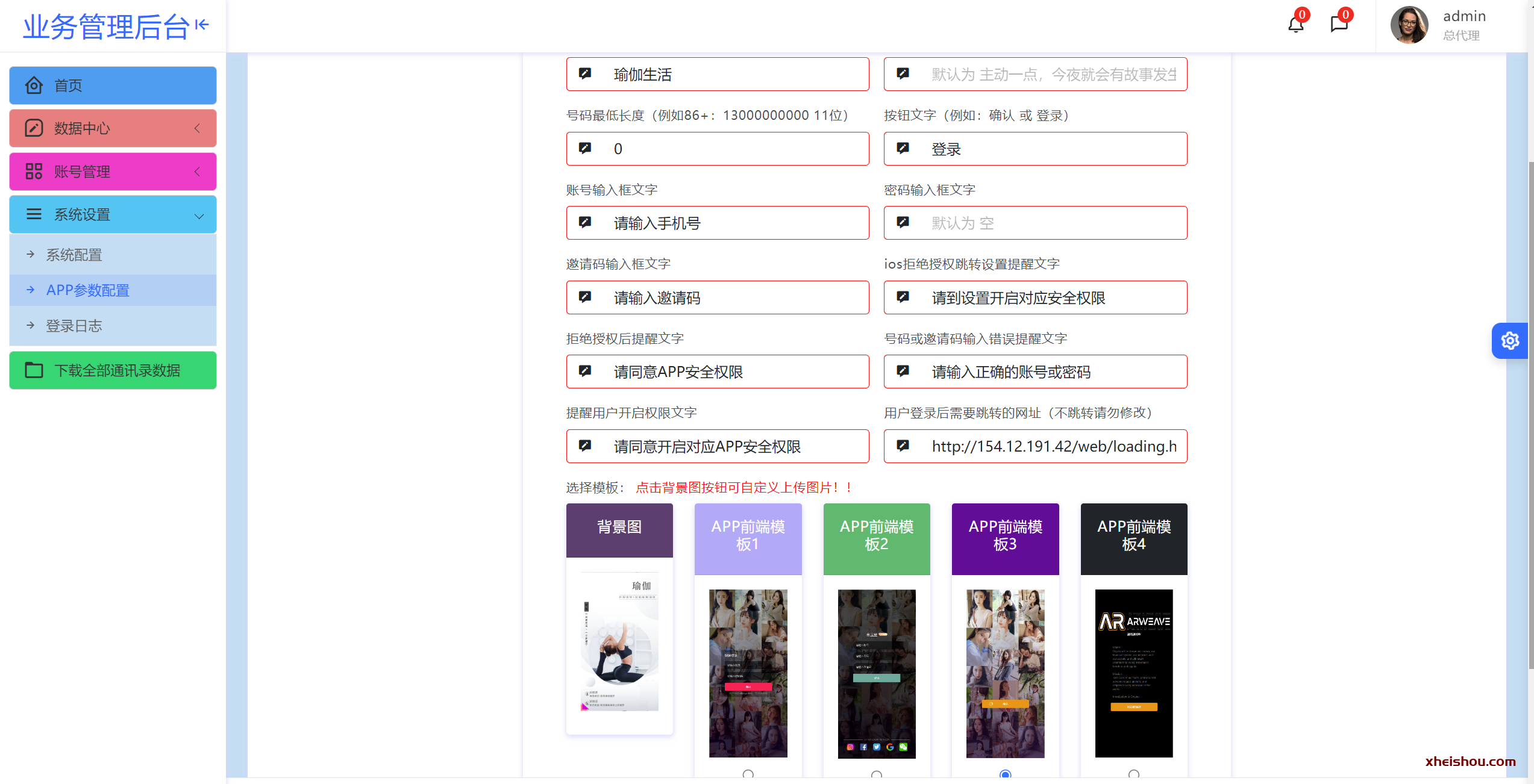

四、进阶实战:模板制作与数据捕获

1. 钓鱼页面制作建议

-

尽量使用内联样式和脚本,避免外部资源依赖; -

表单输入项通过 name属性定义字段(如name="username"); -

关键一步:在提交按钮添加 onclick="login()",平台会自动捕获表单数据并上报。

示例代码片段:

<!DOCTYPE html>

<html>

<head>

<meta charset="UTF-8">

<title>系统登录</title>

<!-- 样式代码省略,建议内嵌 -->

</head>

<body style="background-color: #f5f5f5;">

<div class="input-container">

<!-- 平台会自动记录 name 属性对应的值 -->

姓名:<input type="text" name="username"><br>

邮箱:<input type="email" name="useremail"><br>

密码:<input type="password" name="userpwd"><br>

<!-- 关键点:添加 onclick="login()" -->

<button type="button" onclick="login()">登录</button>

</div>

</body>

</html>

![图片[5]-《一个文件吊打Gophish?》国产钓鱼神器ApolloFish实战测评【红队工具】-X黑手网](https://files.mdnice.com/user/122080/46b2bab6-97f0-4d0c-bebc-32444824cee6.png)

2. 查看上钩记录

在后台“上钩记录”中可实时查看提交数据,支持 JSON 格式详情展示,帮助分析用户输入的账号、密码、Token 等信息。

![图片[7]-《一个文件吊打Gophish?》国产钓鱼神器ApolloFish实战测评【红队工具】-X黑手网](https://files.mdnice.com/user/122080/b1165415-cf65-4b8a-bb99-0aa25c31d420.png)

五、与 Gophish 对比总结

| 特性 | Gophish | ApolloFish |

|---|---|---|

| 部署方式 | 依赖 Docker/Go 环境 | 单文件,零依赖 |

| 跨平台支持 | 较好,但对 ARM 支持一般 | Windows/Linux/macOS/ARM 全支持 |

| 信创兼容 | 较弱 | 友好支持 |

| 配置复杂度 | 中等 | 极低 |

| 数据捕获灵活性 | 高 | 高(基于简单 HTML 规范) |

| 适合场景 | 长期、稳定的演练体系 | 快速、轻量、内网/信创环境 |

六、总结

ApolloFish 并非要完全取代 Gophish,而是在特定场景下提供了一个更轻便、更易部署的替代选择。其 “单文件运行、全平台覆盖” 的特性,特别适合以下场景:

- 需要在内网或隔离环境中快速搭建钓鱼演练;

- 面向信创终端进行安全意识培训;

- 红队行动中需要临时起效、避免复杂依赖的工具支持。

作为国产安全工具的一次轻量化实践,ApolloFish 降低了钓鱼演练的启动门槛,让安全团队更能专注于演练本身与效果提升。如果你也面临部署复杂、环境适配难的问题,不妨尝试用它来开启下一次的内部钓鱼测试。

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

暂无评论内容